Administradores de Discord Pirateados por Marcadores Maliciosos

Una serie de Discordia las comunidades centradas en la criptomoneda han sido pirateadas el mes pasado después de que sus administradores fueran engañados para que ejecutaran código Javascript malicioso disfrazado de marcador de navegador web.

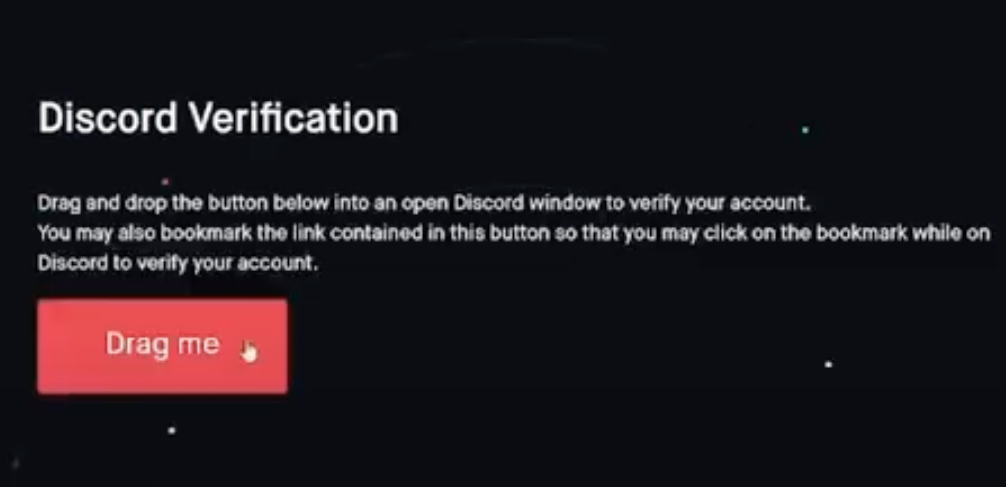

Este ataque involucra Javascript malicioso que se agrega al navegador arrastrando un componente de una página web a los marcadores del navegador.

Según las entrevistas con las víctimas, varios de los ataques comenzaron con una solicitud de entrevista de alguien que se hacía pasar por reportero de un medio de comunicación en línea centrado en las criptomonedas. Aquellos que muerden el anzuelo reciben un enlace a un servidor de Discord que parece ser el Discord oficial del sitio de noticias criptográficas, donde se les pide que completen un paso de verificación para validar su identidad.

Como se muestra en este vídeo de Youtube, el proceso de verificación implica arrastrar un botón desde el servidor falso de Discord de crypto news a la barra de marcadores en el navegador web. A partir de ahí, se le indica al visitante que regrese a discord.com y luego haga clic en el nuevo marcador para completar el proceso de verificación.

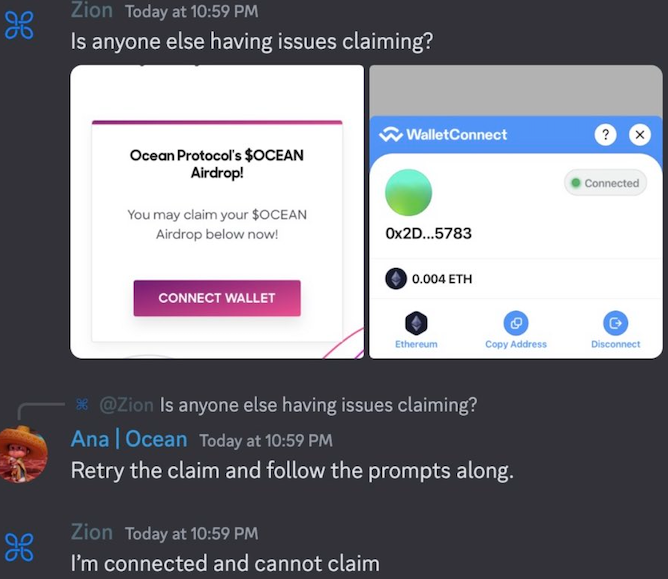

Sin embargo, el marcador es en realidad un fragmento inteligente de Javascript que toma silenciosamente el token de Discord del usuario y lo envía al sitio web del estafador. Luego, el atacante carga el token robado en su propia sesión de navegador y (generalmente a altas horas de la noche, después de que los administradores estén dormidos) publica un anuncio en Discord sobre un "lanzamiento aéreo" exclusivo, un "evento de menta NFT" o alguna otra oportunidad potencial de hacer dinero para los miembros de Discord.

Los miembros desprevenidos de Discord hacen clic en el enlace proporcionado por la cuenta de administrador comprometida y se les pide que conecten su billetera criptográfica al sitio del estafador, donde solicita aprobaciones de gastos ilimitados en sus tokens y, posteriormente, drena el saldo de cualquier cuenta valiosa.

Mientras tanto, cualquier persona en el canal de Discord comprometido que note la estafa y responda está prohibida, y la cuenta de administrador comprometida elimina sus mensajes.

Nicolás Scavuzzo es asociado en Protocolo Oceánico, que se describe a sí mismo como un "protocolo de código abierto que tiene como objetivo permitir que empresas e individuos intercambien y moneticen datos y servicios basados en datos."El 22 de mayo, un administrador del servidor Discord de Ocean Protocol hizo clic en un enlace en un mensaje directo de un miembro de la comunidad que les pedía que probaran su identidad arrastrando un enlace a sus marcadores.

Scavuzzo, que tiene su sede en Maine, dijo que los atacantes esperaron hasta alrededor de la medianoche en su zona horaria antes de usar la cuenta del administrador para enviar un mensaje no autorizado sobre un nuevo lanzamiento aéreo oceánico.

Scavuzzo dijo que la cuenta del administrador fue secuestrada a pesar de que tenía activada la autenticación multifactor.

"Un bot CAPTCHA que permite que la persona que aloja el CAPTCHA acceda a las cookies de Discord", fue como Scavuzzo describió el ataque. "He visto todo tipo de estafas criptográficas, pero nunca he visto una como esta.”

En esta conversación, "Ana/ Ocean" es una cuenta de administrador del servidor de Discord comprometida que promueve un lanzamiento aéreo falso.

Es importante destacar que el token robado solo funciona para los atacantes siempre que su propietario legítimo no cierre sesión y vuelva a iniciarla, o cambie sus credenciales.

Suponiendo que el administrador pueda iniciar sesión, eso es. En el caso de Ocean, una de las primeras cosas que hicieron los intrusos una vez que deslizaron el token del administrador fue cambiar los controles de acceso del servidor y eliminar a todos los miembros principales del equipo de Ocean del servidor.

Afortunadamente para Ocean, Scavuzzo pudo comunicarse con el operador del servidor que aloja el canal Discord y hacer que la configuración del canal volviera a la normalidad.

"Afortunadamente, somos un equipo distribuido globalmente, por lo que tenemos gente despierta a todas horas", dijo Scavuzzo, y señaló que Ocean no tiene conocimiento de ningún miembro de la comunidad de Discord que haya caído en la falsa oferta de lanzamiento aéreo, que estuvo en vivo durante unos 30 minutos. "Esto podría haber sido mucho peor.”

El 26 de mayo, Red Aura reportado en Twitter que su servidor de Discord se vio comprometido en un ataque de phishing que resultó en la eliminación de los canales de Discord y la difusión de enlaces falsos de la campaña Airdrop de Aura Network.

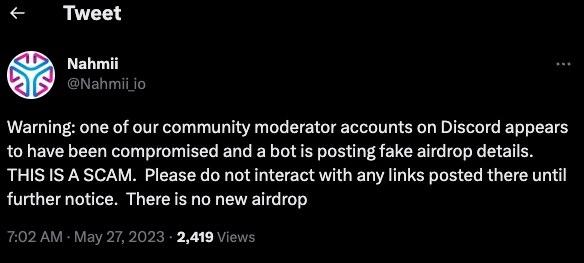

El 27 de mayo, Nahmii - una tecnología de criptomonedas basada en la cadena de bloques Ethereum — advertido en Twitter, uno de los moderadores de la comunidad en Discord se vio comprometido y publicó detalles falsos de airdrop.

El 9 de mayo, MetrixCoin reportado que su servidor Discord fue pirateado, con detalles falsos de airdrop enviados a todos los usuarios.

KrebsOnSecurity escuchó recientemente de una fuente confiable en la industria de la ciberseguridad que trató de primera mano uno de estos ataques y pidió permanecer en el anonimato.

"Hago trabajo de seguridad de Discord pro bono para algunos Discords, y uno de estos periodistas falsos se me acercó", dijo la fuente. "Seguí el juego y obtuve el enlace a su Discord, donde fingían ser periodistas del sitio web Cryptonews usando varias cuentas.”

La fuente tomó nota de todas las identificaciones de Discord de los administradores de la Discordia falsa de Cryptonews, para poder asegurarse de que estuvieran bloqueadas de las Discordias que ayuda a asegurar.

"Desde que he estado haciendo esto por un tiempo, he creado una base de datos sustancial de usuarios y mensajes de Discord, por lo que a menudo puedo ver el historial de estos estafadores en Discord", dijo la fuente.

En este caso, notó que un usuario con el rol de " CEO " en la falsa discordia de Cryptonews había sido visto anteriormente con otro nombre de usuario:"Levatax."La búsqueda en ese ID y nombre de usuario de Discord reveló a un joven codificador turco llamado Berk Yilmaz de quién Página de Github vinculado a la misma la misma identificación de Discord que el CEO del estafador.

Alcanzado a través de mensaje instantáneo en Telegrama, Levatax dijo que no ha tenido participación en tales esquemas, y que no ha estado en Discord desde su Microsoft Outlook la cuenta fue hackeada hace meses.

"Lo interesante [es] que no usé Discord desde hace unos meses o incluso las redes sociales debido al estatus político de Turquía", explicó Levatax, refiriéndose a las recientes elecciones en su país. "Lo único que confirmo es perder mi cuenta de Outlook que se conectó a mi Discord, y ya estoy en contacto con Microsoft para recuperarla.”

El método de verificación utilizado en la estafa anterior implica un tipo de marcador llamado"bookmarklet (marcador de libros)"que almacena el código Javascript como un enlace en el que se puede hacer clic en la barra de marcadores en la parte superior del navegador.

Si bien los bookmarklets pueden ser útiles e inofensivos, el Javascript malicioso que ejecuta el usuario en el navegador es especialmente peligroso. Por lo tanto, evite agregar (o arrastrar) marcadores o bookmarklets a su navegador a menos que haya sido su idea en primer lugar.

>>Más