El Grupo de Rescate 'Snatch' Expone las Direcciones IP de los Visitantes

El sitio de vergüenza de la víctima operado por el Arrebatar ransomware group está filtrando datos sobre su verdadera ubicación en línea y operaciones internas, así como las direcciones de Internet de sus visitantes, según ha descubierto KrebsOnSecurity. Los datos filtrados sugieren que Snatch es uno de los varios grupos de ransomware que utilizan anuncios pagados en Google.com engañar a las personas para que instalen malware disfrazado de software gratuito popular, como Equipos de Microsoft, Adobe Reader, Mozilla Thunderbird, y Discordia.

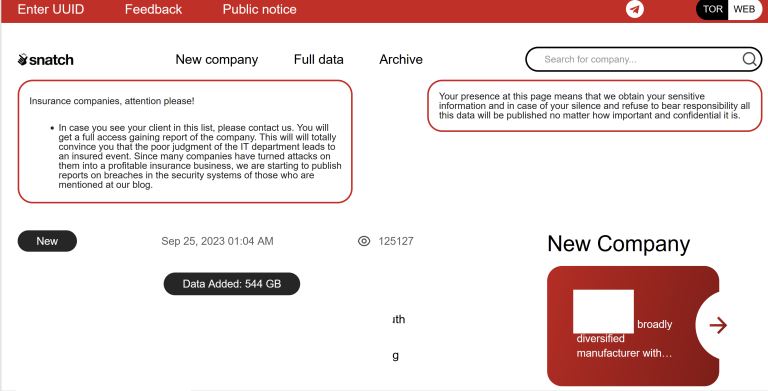

Avistado por primera vez en 2018, el grupo de ransomware Snatch ha publicado datos robados de cientos de organizaciones que se negaron a pagar una demanda de rescate. Snatch publica sus datos robados en un sitio web en Internet abierto, y ese contenido se refleja en el sitio darknet del equipo de Snatch, al que solo se puede acceder mediante la red global de anonimato Tor.

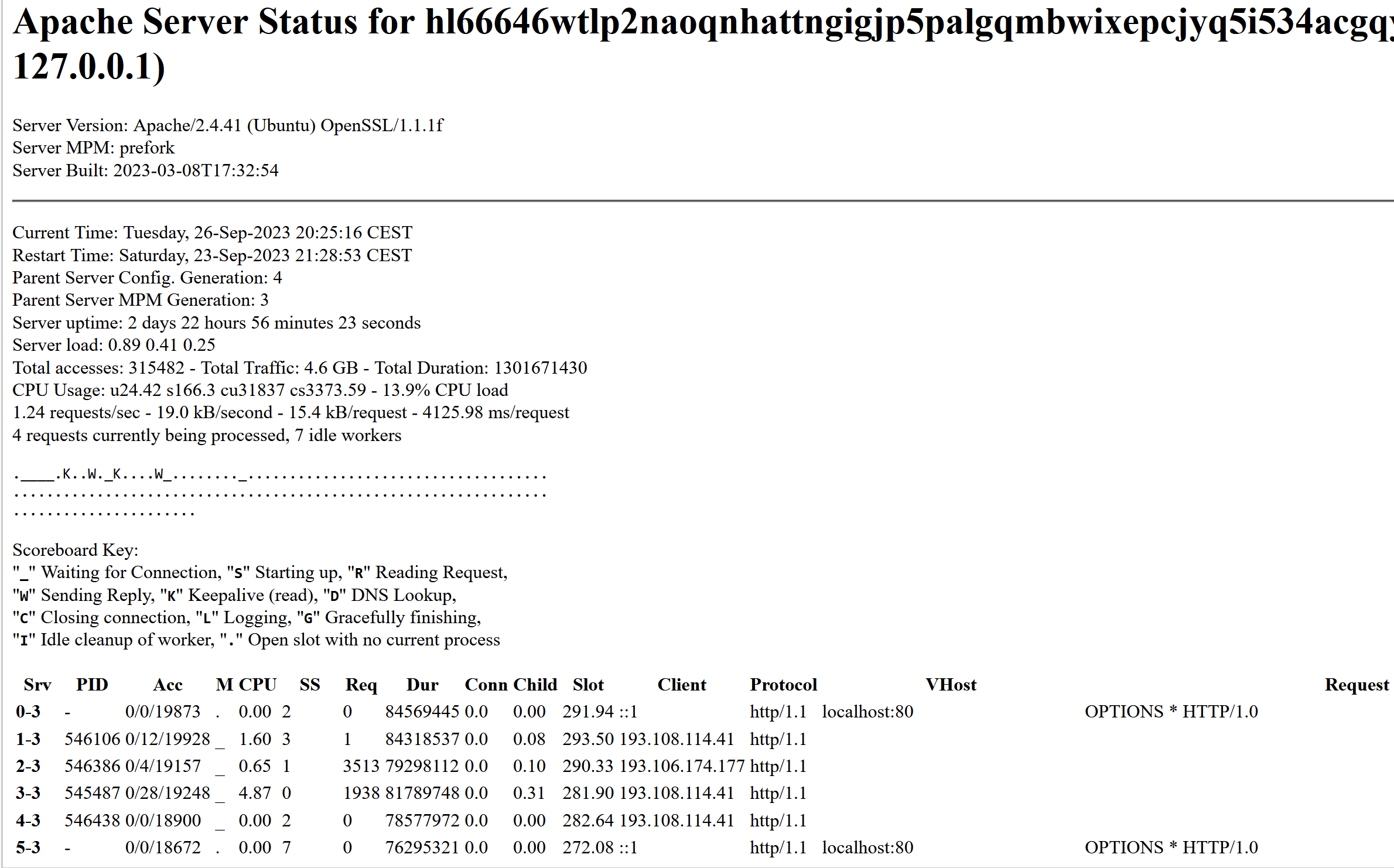

KrebsOnSecurity ha descubierto que el sitio darknet de Snatch expone su página de "estado del servidor", que incluye información sobre las verdaderas direcciones de Internet de los usuarios que acceden al sitio web.

Actualizar esta página cada pocos segundos muestra que el sitio Snatch darknet genera una cantidad decente de tráfico, que a menudo atrae a miles de visitantes cada día. Pero, con mucho, los visitantes repetidos más frecuentes provienen de direcciones de Internet en Rusia que actualmente alojan los nombres de dominio web claros de Snatch o que lo hicieron recientemente.

El sitio de vergüenza de víctimas de la pandilla de ransomware Snatch en la darknet está filtrando datos sobre sus visitantes. Esta página de "estado del servidor" dice que el sitio web de Snatch está en Horario de Verano de Europa Central (CEST) y funciona con OpenSSL/ 1.1.1 f, que ya no es compatible con las actualizaciones de seguridad.

Probablemente la dirección de Internet más activa para acceder al sitio darknet de Snatch es 193.108.114[.]41, que es un servidor en Ekaterimburgo, Rusia que aloja varios dominios Snatch, que incluyen snatchteam[.] arriba, sntech2ch[.] arriba, dwhyj2[.] arriba y sn76930193ch[.] arriba. Bien podría ser que esta dirección de Internet aparezca con frecuencia porque el sitio web transparente de Snatch presenta un botón de alternancia en la parte superior que permite a los visitantes cambiar para acceder al sitio a través de Tor.

Otra dirección de Internet que aparecía con frecuencia en la página de estado del servidor Snatch era 194.168.175[.]226, actualmente asignado a Matriz de Telekom en Rusia. Según DomainTools.com, esta dirección también aloja o ha alojado recientemente la camarilla habitual de dominios Snatch, así como bastantes dominios de phishing de marcas conocidas como Amazonas y Cashapp.

La dirección de Internet de Moscú 80.66.64[.]15 accedió al sitio Snatch darknet durante todo el día, y esa dirección también albergaba los dominios web claros de Snatch apropiados. Más interesante aún, esa dirección es el hogar de múltiples dominios recientes que parecen confusamente similares a compañías de software conocidas, que incluyen libreoff1ce[.] com y www-discord[.] com.

Esto es interesante porque los dominios de phishing asociados con la pandilla de ransomware Snatch estaban registrados con el mismo nombre ruso — Mihail Kolesnikov, un nombre que es sinónimo de dominios de phishing recientes vinculados a anuncios maliciosos de Google.

Kolesnikov podría ser un guiño a un general ruso se hizo famoso durante el reinado de Boris Yeltsin. De cualquier manera, es claramente un seudónimo, pero hay algunos otros puntos en común entre estos dominios que pueden proporcionar información sobre cómo Snatch y otros grupos de ransomware obtienen a sus víctimas.

DomainTools dice que hay más de 1,300 nombres de dominio actuales y anteriores registrados a nombre de Mihail Kolesnikov entre 2013 y julio de 2023. Aproximadamente la mitad de los dominios parecen ser sitios web más antiguos que anuncian servicios de acompañantes femeninas en las principales ciudades de los Estados Unidos (por ejemplo, el ahora desaparecido pittsburghcitygirls[.] com).

La otra mitad de los sitios web de Kolesnikov son dominios de phishing mucho más recientes que en su mayoría terminan en ".arriba" y ".app " que parecen diseñadas para imitar los dominios de las principales compañías de software, incluidas www-citrix[.] arriba, www-microsofteams[.] arriba, www-fortinet[.] arriba, ibreoffice[.] arriba, www-docker[.] arriba, www-basecamp[.] arriba, ccleaner-cdn[.] arriba, adobeusa[.] arriba, y www.real-vnc[.] arriba.

En agosto de 2023, investigadores con Laboratorios de arañas Trustwave dijo encontraron dominios registrados a nombre de Mihail Kolesnikov que se utilizaban para difundir el Rilida troyano ladrón de información.

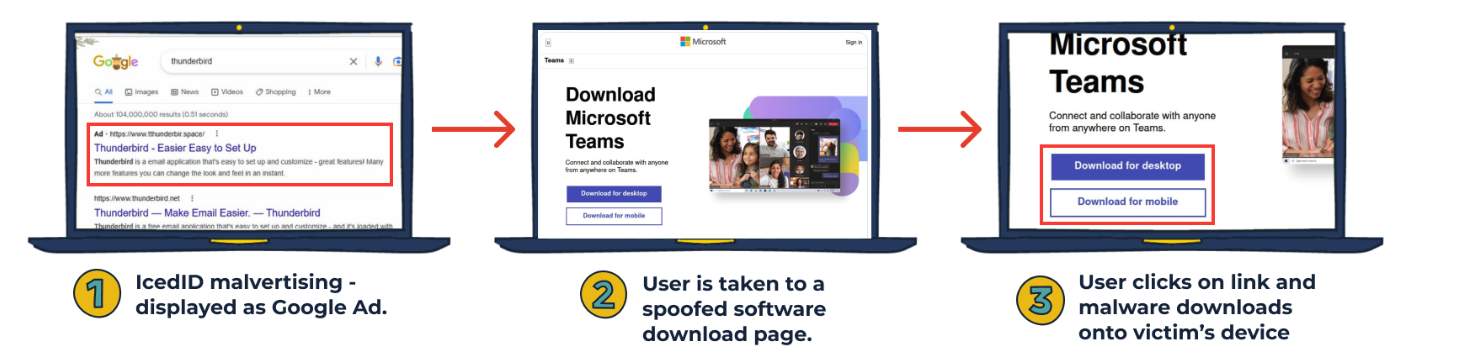

Pero parece que varios grupos delictivos pueden estar utilizando estos dominios para suplantar la identidad de las personas y difundir todo tipo de malware para robar información. En febrero de 2023, Casa de Spam advertido de un enorme aumento de anuncios maliciosos que secuestraban los resultados de búsqueda en Google.com, y se utiliza para distribuir al menos cinco familias diferentes de troyanos para robar información, que incluyen Sellador de auroras, IcedID/ Bokbot, Ladrón de Meta, Ladrón de Líneas Rojas y Vidar.

Por ejemplo, Spamhaus dijo que las víctimas de estos anuncios maliciosos buscarían Equipos de Microsoft en Google.com, y el motor de búsqueda a menudo devolvería un anuncio pagado que falsificaba Microsoft o Microsoft Teams como primer resultado, por encima de todos los demás resultados. El anuncio malicioso incluiría un logotipo de Microsoft y, a primera vista, parece ser un lugar seguro y confiable para descargar el cliente de Microsoft Teams.

Sin embargo, cualquier persona que hizo clic en el resultado fue llevada en su lugar a mlcrosofteams-us[.] arriba - otro dominio malicioso registrado a nombre del Sr. Kolesnikov. Y aunque los visitantes de este sitio web pueden creer que solo están descargando el cliente de Microsoft Teams, el archivo de instalación incluye una copia del malware IcedID, que es realmente bueno para robar contraseñas y tokens de autenticación del navegador web de la víctima.

El fundador del sitio web suizo contra el abuso abuse.ch le dijo a Spamhaus que es probable que algunos ciberdelincuentes hayan comenzado a vender "publicidad maliciosa como servicio" en la web oscura, y que existe una gran demanda de este servicio.

En otras palabras, alguien parece haber construido un negocio muy rentable produciendo y promocionando nuevos dominios de phishing con temas de software y vendiéndolos como un servicio a otros ciberdelincuentes. O tal vez simplemente están vendiendo los datos robados (y cualquier acceso corporativo) a afiliados activos y hambrientos del grupo de ransomware.

El consejo sobre la página expuesta de "estado del servidor" en el sitio Snatch darkweb vino de @ htmalgae, el mismo investigador de seguridad que alertó a KrebsOnSecurity a principios de este mes de que el sitio de vergüenza de víctimas de darknet dirigido por el 8Base pandilla de ransomware se dejó inadvertidamente en modo de desarrollo.

Ese descuido reveló no solo la verdadera dirección de Internet del sitio oculto de 8Base (en Rusia, naturalmente), sino también la identidad de un programador en Moldavia que aparentemente ayudó a desarrollar el código de 8Base.

@ htmalgae dijo que la idea de que el sitio de vergüenza de víctimas de un grupo de ransomware filtre datos que no tenían la intención de exponer es deliciosamente irónica.

"Este es un grupo criminal que avergüenza a otros por no proteger los datos de los usuarios", dijo @htmalgae. "Y aquí están filtrando sus datos de usuario.”

Todo el malware mencionado en esta historia está diseñado para ejecutarse en dispositivos Microsoft Windows. Pero Malwarebytes cubierto recientemente la aparición de un troyano ladrón de información basado en Mac llamado Sellador atómico eso se anunciaba a través de anuncios maliciosos de Google y dominios que eran confusamente similares a las marcas de software.

Tenga mucho cuidado cuando busque en línea títulos de software populares. Las copias pirateadas y agrietadas de los principales títulos de software son una fuente frecuente de infecciones de infostealer, al igual que estos anuncios falsos que se hacen pasar por resultados de búsqueda. Asegúrese de verificar que realmente está en el dominio que cree que está visitando *antes* de descargar e instalar cualquier cosa.

Manténgase atento a la parte II de esta publicación, que incluye una mirada más cercana al grupo de ransomware Snatch y su fundador.

Lecturas adicionales:

Ars Technica: Hasta Nuevo Aviso, Piénselo Dos Veces Antes de Usar Google para Descargar Software

>>Más