Los Phishers de SMS Recolectaron Números de Teléfono, Datos de Envío de la Herramienta de Seguimiento de UPS

El Servicio de Paquetería Unido (UPS) dice que los estafadores han estado recolectando números de teléfono y otra información de su herramienta de seguimiento de envíos en línea en Canadá para enviar mensajes de phishing SMS altamente dirigidos (también conocidos como "smishing") que falsificaron a UPS y otras marcas importantes. Las misivas se dirigían a los destinatarios por su nombre, incluían detalles sobre pedidos recientes y advertían que esos pedidos no se enviarían a menos que el cliente pagara una tarifa de envío adicional.

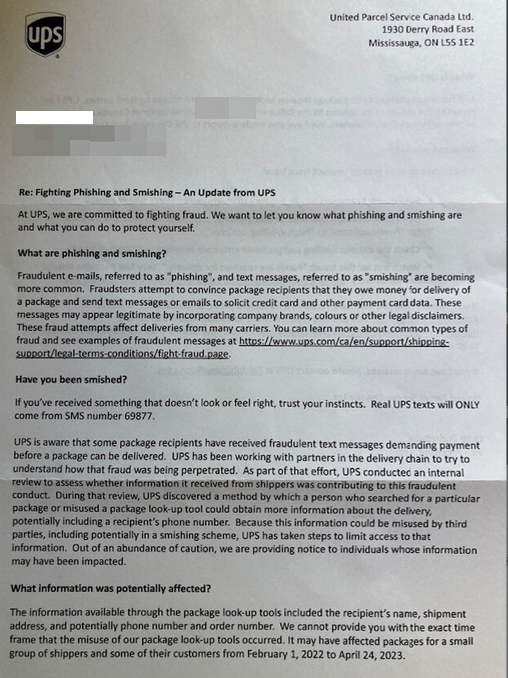

En una carta enviada por correo postal este mes a clientes canadienses, UPS Canada Ltd. dijo que es consciente de que algunos destinatarios de paquetes han recibido mensajes de texto fraudulentos que exigen el pago antes de que se pueda entregar un paquete, y que ha estado trabajando con socios en su cadena de entrega para tratar de comprender cómo estaba ocurriendo el fraude.

La carta reciente de UPS sobre los phishers de SMS que recolectan detalles de envío y números de teléfono de su sitio web.

"Durante esa revisión, UPS descubrió un método mediante el cual una persona que buscaba un paquete en particular o usaba incorrectamente una herramienta de búsqueda de paquetes podía obtener más información sobre la entrega, incluido el número de teléfono del destinatario", dice la carta. "Debido a que esta información podría ser mal utilizada por terceros, incluso potencialmente en un esquema de smishing, UPS ha tomado medidas para limitar el acceso a esa información.”

El aviso por escrito continúa diciendo que UPS cree que la exposición de datos "afectó los paquetes para un pequeño grupo de remitentes y algunos de sus clientes desde el 1 de febrero de 2022 hasta el 24 de abril de 2023.”

Ya en abril de 2022, KrebsOnSecurity comenzó a recibir consejos de lectores canadienses que estaban desconcertados sobre por qué acababan de recibir uno de estos mensajes de phishing SMS que hacían referencia a información de un pedido reciente que habían realizado legítimamente en un minorista en línea.

En marzo de 2023, un lector llamado Dylan de Columbia Británica escribió para decir que había recibido uno de estos mensajes de estafa de tarifas de envío poco después de realizar un pedido para comprar montones de bloques de construcción directamente de Lego.com. El mensaje incluía su nombre completo, número de teléfono y código postal, y lo instaba a hacer clic en un enlace para mydeliveryfee-ups[.] información y pagar una tarifa de entrega de $1.55 que supuestamente se requería para entregar sus Legos.

"Al buscar en el texto de este mensaje de phishing, puedo ver que muchas personas han experimentado esta estafa, que es más convincente debido a la información que contiene el texto de phishing", escribió Dylan. "Me parece probable que UPS esté filtrando información de alguna manera sobre las próximas entregas.”

Josh es un lector que trabaja para una empresa que envía productos a Canadá y, a principios de enero de 2023, preguntó si había información sobre una infracción en UPS Canadá.

"Hemos visto a muchos de nuestros clientes atacados con un esquema fraudulento de mensajes de texto de UPS después de realizar un pedido", dijo Josh. "Se proporciona un enlace (a menudo solo después de que el cliente responde al texto) que lo lleva a una página captcha, seguida de una página de cobro de pagos fraudulentos.”

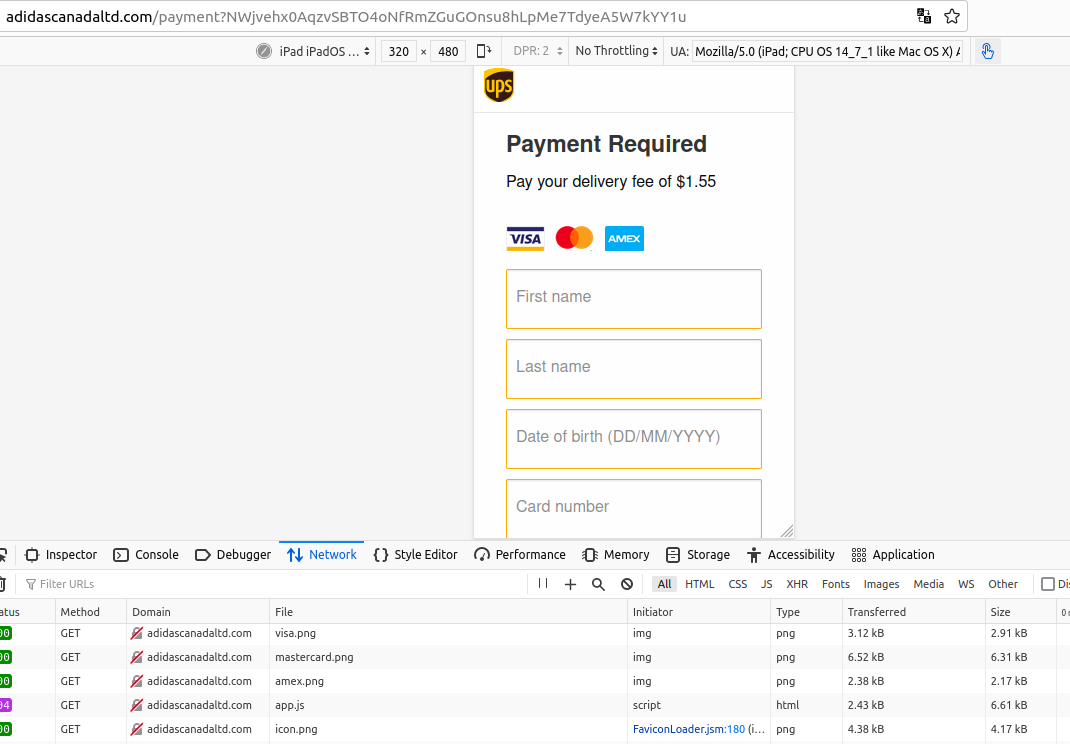

Pivotar sobre el dominio en el mensaje de smishing enviado a Dylan muestra que el dominio de phishing compartió un host de Internet en Rusia [91.215.85-166] con casi dos docenas de otros dominios relacionados con smishing, que incluyen upsdelivery[.] información, legodelivery[.] información, adidascanadaltd[.] com, crocscanadafee[.] información, refw0234manzana[.] información, vista-printcanada[.] información y telus-ca[.] información.

La inclusión de marcas de renombre en los dominios de estas campañas de smishing de UPS sugiere que los perpetradores tenían la capacidad de centrar sus búsquedas en los clientes de UPS que habían pedido artículos recientemente a compañías específicas.

Los intentos de visitar estos dominios con un navegador web fallaron, pero cargándolos en un dispositivo móvil (o en mi caso, emulando un dispositivo móvil usando una máquina virtual y Herramientas para Desarrolladores en Firefox) reveló la primera etapa de este ataque smishing. Como Josh mencionó, lo primero que apareció fue un CÓDIGO DE IMAGEN; después de que el visitante resolvió el CAPTCHA, fue llevado a través de varias páginas más que solicitaban el nombre completo del usuario, fecha de nacimiento, número de tarjeta de crédito, dirección, correo electrónico y número de teléfono.

Un sitio web de smishing dirigido a canadienses que compraron recientemente en Adidas en línea. El sitio solo se cargaría en un navegador móvil.

En abril de 2022, KrebsOnSecurity escuchó a Alex, el CEO de una compañía de tecnología en Canadá, que pidió dejar su apellido fuera de esta historia. Alex se acercó cuando comenzó a recibir los mensajes de smishing casi inmediatamente después de ordenar dos juegos de Airpods directamente desde el sitio web de Apple.

Lo que más desconcertó a Alex fue que le había ordenado a Apple que enviara los Airpods como regalo a dos personas diferentes, y menos de 24 horas después, el número de teléfono que usa para su cuenta de Apple recibió dos de los mensajes de phishing, ambos con saludos que incluían los nombres de las personas para las que había comprado Airpods.

"Ponía al destinatario como personas diferentes en mi equipo, pero como era mi número de teléfono en ambos pedidos, yo era el que recibía los mensajes de texto", explicó Alex. "Ese mismo día, recibí mensajes de texto que se referían a mí como dos personas diferentes, ninguna de las cuales era yo.”

Alex dijo que cree que UPS Canadá aún no comprende completamente lo que sucedió o está siendo tímido sobre lo que sabe. Dijo que la redacción de la respuesta de UPS sugiere engañosamente que los ataques de smishing fueron de alguna manera el resultado de piratas informáticos que buscaron información de paquetes al azar a través del sitio web de seguimiento de la compañía.

Alex dijo que es probable que quien sea responsable haya descubierto cómo consultar el sitio web de UPS Canada solo para pedidos pendientes de marcas específicas, tal vez explotando algún tipo de interfaz de programación de aplicaciones (API) que UPS Canada hace o pone a disposición de sus socios minoristas más grandes.

"No fue como si hubiera hecho el pedido [en Apple.ca] y algunos días o semanas después recibí un ataque de smishing dirigido", dijo. "Fue más o menos el mismo día. Y era como si [los phishers] estuvieran siendo notificados de la existencia de la orden.”

La carta a los clientes de UPS Canadá no menciona si otros clientes en América del Norte se vieron afectados, y no está claro si los clientes de UPS fuera de Canadá pueden haber sido atacados.

En una declaración proporcionada a KrebsOnSecurity, Sandy Springs, Ga. basado UPS [Bolsa DE Nueva York:UPS] dijo que la compañía ha estado trabajando con socios en la cadena de entrega para comprender cómo se estaba perpetrando ese fraude, así como con expertos policiales y de terceros para identificar la causa de este esquema y detenerlo.

"La policía ha indicado que ha habido un aumento en el smishing que afecta a varios cargadores y muchas industrias diferentes", dice un correo electrónico de Brian Hughes, director de comunicaciones financieras y estratégicas de UPS.

"Por precaución, UPS está enviando cartas de notificación de incidentes de privacidad a personas en Canadá cuya información puede haber sido afectada", dijo Hughes. "Alentamos a nuestros clientes y consumidores en general a conocer las formas en que pueden mantenerse protegidos contra intentos como este visitando el Sitio web de UPS Lucha contra el fraude.”

>>Más