Pregúntale a Fitis, el Oso: Los Verdaderos Delincuentes Firman Su Malware

Se supone que los certificados de firma de código ayudan a autenticar la identidad de los editores de software y proporcionan una garantía criptográfica de que una pieza de software firmada no ha sido alterada o manipulada. Ambas cualidades hacen que los certificados de firma de código robados o mal adquiridos sean atractivos para los grupos de ciberdelincuentes, que valoran su capacidad para agregar sigilo y longevidad al software malicioso. Este post es una inmersión profunda en "Megaoferta, "un hacker ruso veterano que prácticamente ha acaparado el mercado clandestino de certificados de firma de código centrados en malware desde 2015.

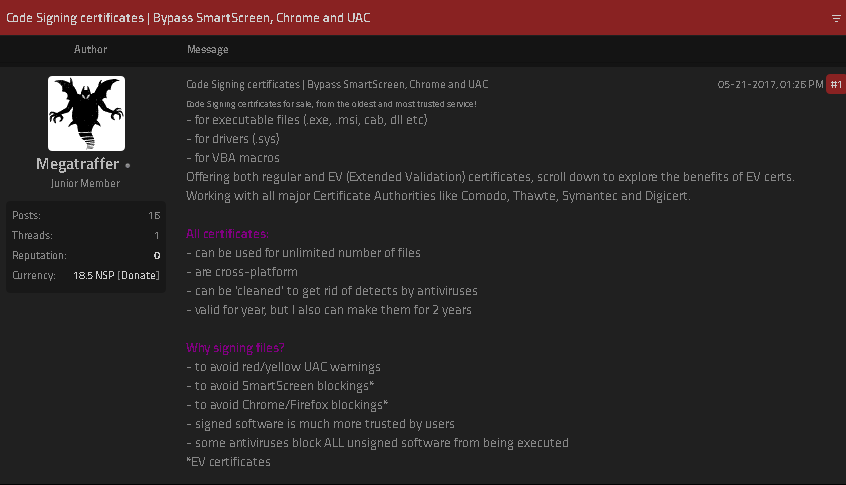

Una revisión de las publicaciones de Megatraffer en los foros de delitos rusos muestra que este usuario comenzó a vender certificados de firma de código robados individuales en 2015 en el foro en ruso Explotar, y pronto se expandió a la venta de certificados para firmar criptográficamente aplicaciones y archivos diseñados para ejecutarse en Microsoft Windows, Java, Adobe AIR, Mac y Oficina de Microsoft.

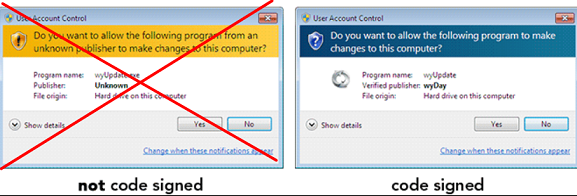

Megatraffer explicó que los proveedores de malware necesitan un certificado porque muchos productos antivirus estarán mucho más interesados en el software sin firmar y porque los archivos firmados descargados de Internet no tienden a bloquearse con las funciones de seguridad integradas en los navegadores web modernos. Además, las versiones más recientes de Microsoft Windows se quejarán con un mensaje de alerta amarillo o rojo brillante si los usuarios intentan instalar un programa que no está firmado.

"¿ Por qué necesito un certificado?"Megatraffer preguntó retóricamente en su informe de enero. hilo de ventas de 2016 en Exploit. "El software antivirus confía más en los programas firmados. Para algunos tipos de software, una firma digital es obligatoria.”

En ese momento, Megatraffer vendía certificados únicos de firma de código por $700 cada uno, y cobraba más del doble de esa cantidad ($1,900) por un certificado de firma de código de "validación extendida" o EV, que se supone que solo viene con una verificación de identidad adicional del titular del certificado. Según Megatraffer, los certificados EV eran "imprescindibles" si deseaba firmar controladores de software o hardware maliciosos que funcionarían de manera confiable en los sistemas operativos Windows más nuevos.

Parte del anuncio de Megatraffer. Imagen: Ke-la.com.

Megatraffer ha seguido ofreciendo sus servicios de firma de código en más de media docena de foros de ciberdelincuencia en ruso, principalmente en forma de certificados de firma de código EV y no EV esporádicamente disponibles de los principales proveedores como Thawte y Comodo.

Más recientemente, parece que Megatraffer ha estado trabajando con grupos de ransomware para ayudar a mejorar el sigilo de su malware. Poco después de que Rusia invadiera Ucrania en febrero de 2022, alguien se filtraron varios años de registros de chat internos de la banda de ransomware Conti, y esos registros muestran que Megatraffer estaba trabajando con el grupo para ayudar a firmar el código de su malware entre julio y octubre de 2020.

¿QUIÉN ES MEGATRAFFER?

Según la firma de inteligencia cibernética Intel 471, Megatraffer ha estado activo en más de media docena de foros sobre delitos desde septiembre de 2009 hasta la actualidad. Y en la mayoría de estas identidades, Megatraffer ha utilizado la dirección de correo electrónico 774748@gmail.com. Esa misma dirección de correo electrónico también está vinculada a dos cuentas de foro para un usuario con el identificador"O. R. Z.”

Inteligencia Constella, una empresa que rastrea bases de datos expuestas, encuentra que 774748@gmail.com se usó en conexión con solo un puñado de contraseñas, pero con mayor frecuencia la contraseña "featar24“. Al girar esa contraseña, se revelan un puñado de direcciones de correo electrónico, que incluyen akafitis@gmail.com.

Intel 471 muestra akafitis@gmail.com se usó para registrar otra cuenta de usuario de O. R. Z., esta en Verificado[.] ru en 2008. Antes de eso, akafitis@gmail.com se usó como la dirección de correo electrónico de la cuenta "Fitis, "que estuvo activo en Exploit entre septiembre de 2006 y mayo de 2007. Constella descubrió que la contraseña "featar24" también se usaba junto con la dirección de correo electrónico spampage@yandex.ru, que está vinculado a otra cuenta de O. R. Z. en Carder[.] su de 2008.

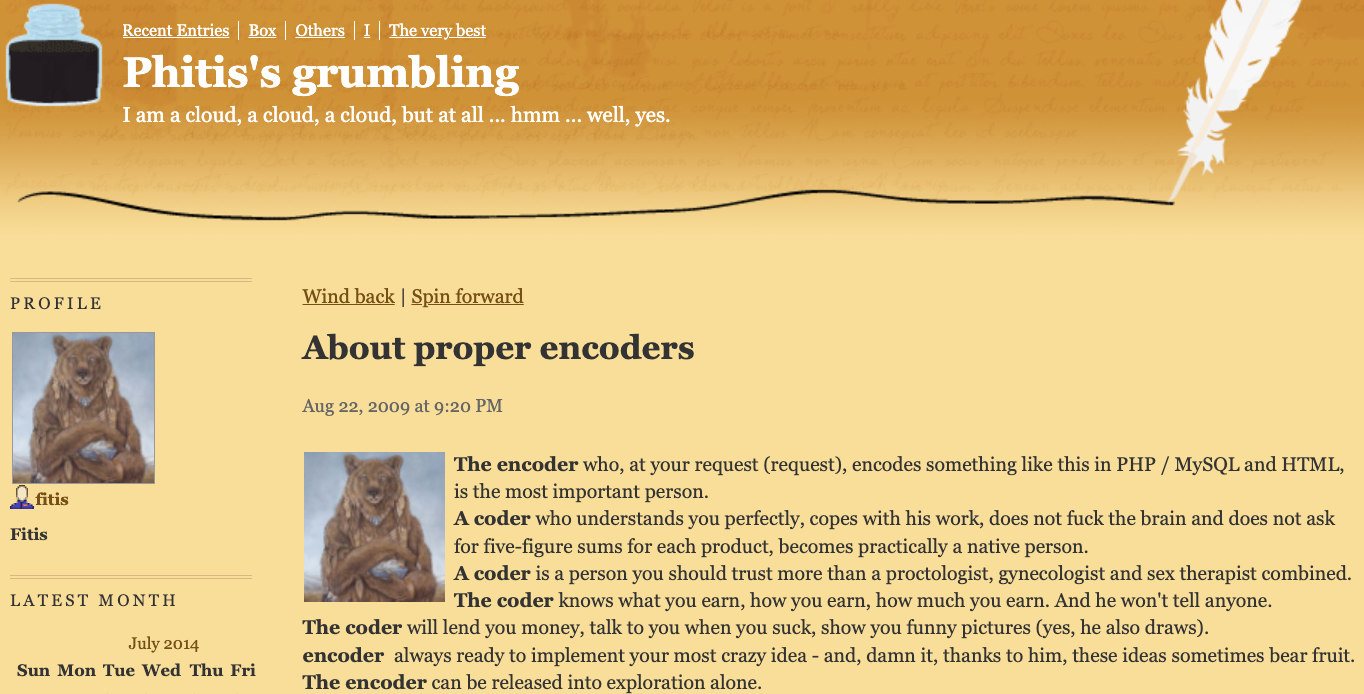

La dirección de correo electrónico akafitis@gmail.com se utilizó para crear un perfil de blog de Livejournal llamado Fitis que tiene un oso grande como avatar. En noviembre de 2009, Fitis escribió: "Soy el criminal perfecto. Mis huellas dactilares cambian más allá del reconocimiento cada pocos días. Al menos mi portátil está seguro de ello.”

Cuenta de Livejournal de Fitis. Imagen: Archive.org.

La identidad real de Fitis quedó expuesta en 2010 después de que dos de los mayores patrocinadores del spam farmacéutico entraran en guerra entre sí y se incautaran grandes volúmenes de documentos internos, correos electrónicos y registros de chat de ambos imperios de spam se filtraron a este autor. Ese conflicto prolongado y público formó el telón de fondo de mi libro de 2014:"Nación del Spam: La Historia Interna del Cibercrimen Organizado, desde la Epidemia Global hasta La Puerta de Su Casa.”

Uno de los documentos filtrados incluía una hoja de cálculo de Microsoft Excel que contenía los nombres reales, direcciones, números de teléfono, correos electrónicos, direcciones postales y WebMoney direcciones para docenas de personas con mayores ingresos en Spam — en ese momento, el programa de afiliados de spam farmacéutico más exitoso en la escena de piratería informática rusa y uno que empleado la mayoría de el parte superior Ruso botmasters.

Ese documento muestra que Fitis fue uno de los reclutadores más prolíficos de Spamit, trayendo más de 75 afiliados al programa Spamit durante varios años antes de su implosión en 2010 (y ganar comisiones sobre cualquier venta futura de los 75 afiliados).

El documento también dice que Fitis recibió el pago utilizando una cuenta de WebMoney que se creó cuando su propietario presentó un pasaporte ruso válido para un Konstantin Evgenievich Fetisov, nacido en nov. 16, 1982 y residente en Moscú. Los registros de vehículos automotores rusos muestran que dos vehículos diferentes están registrados a nombre de esta persona en la misma dirección de Moscú.

El nombre de dominio más interesante registrado en la dirección de correo electrónico spampage@yahoo.com, lo suficientemente apropiado, es fitis[.] ru, que DomainTools.com says se registró en 2005 a nombre de Konstantin E. Fetisov de Moscú.

La Máquina Wayback en archive.org tiene un puñado de páginas en su mayoría en blanco indexadas para fitis[.] ru en sus primeros años, pero para un breve período en 2007 parece que este sitio web fue exponer inadvertidamente todos sus directorios de archivos a Internet.

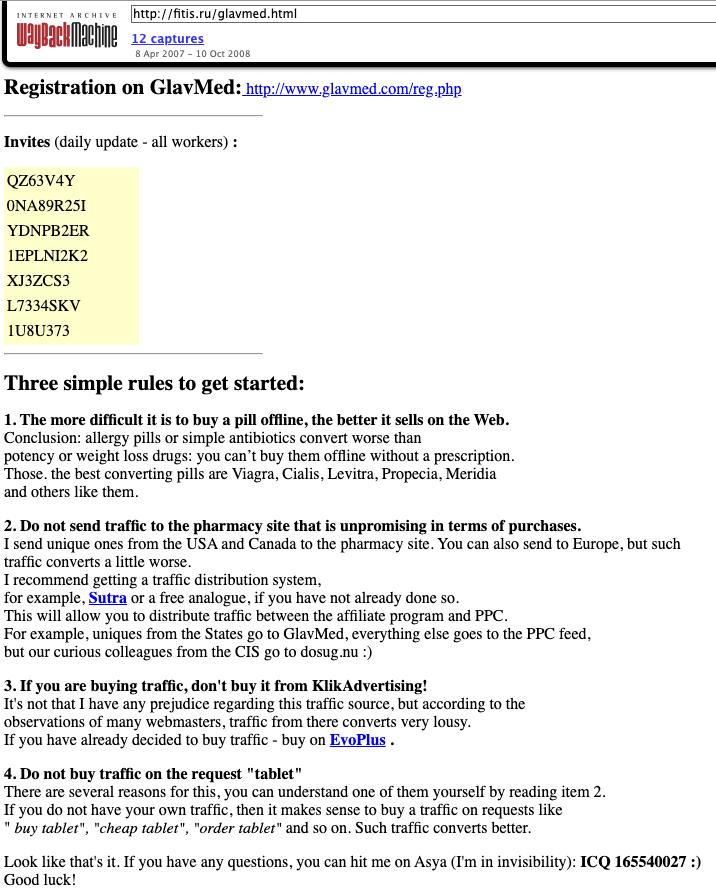

Uno de los archivos expuestos — Glavmed.html - es una invitación general al infame programa de afiliados de farmacias Glavmed, un esquema ahora desaparecido que pagó decenas de millones de dólares a afiliados que anunciaban tiendas de píldoras en línea principalmente pirateando sitios web y manipulando los resultados de los motores de búsqueda. Glavmed fue operado por los mismos ciberdelincuentes rusos que ejecutaron el programa Spamit.

Un anuncio traducido por Google alrededor de 2007 reclutando para el programa de afiliados de farmacias Glavmed, que decía a los solicitantes interesados que se comunicaran con el número ICQ utilizado por Fitis, también conocido como MegaTraffer. Imagen: Archive.org.

Archive.org muestra el fitis[.la página web de ru con la invitación de Glavmed se actualizó continuamente con nuevos códigos de invitación . En su mensaje a los posibles afiliados de Glavmed, el administrador del programa pidió a los solicitantes que se comunicaran con ellos en el Número ICQ 165540027, que Intel 471 encontró era una dirección de mensajería instantánea utilizada anteriormente por Fitis en Exploit.

Los archivos expuestos en la versión archivada de fitis[.] ru incluye código fuente para software malicioso, listas de sitios web comprometidos utilizados para spam de farmacias y un puñado de lo que aparentemente son archivos y fotos personales. Entre las fotos hay una imagen de 2007 etiquetada simplemente como "fitis.jpg, "que muestra a un joven con gafas y barba con una cola de caballo de pie junto a lo que parece ser una pareja de recién casados en una ceremonia de boda.

El Sr. Fetisov no respondió a las solicitudes de comentarios.

Como organizador veterano de programas de afiliados, Fitis no perdió mucho tiempo construyendo un nuevo colectivo para hacer dinero después de que Spamit cerró la tienda. Firma de inteligencia cibernética con sede en la ciudad de Nueva York Punto de Inflamación descubrió que el ICQ de Megatraffer era el número de contacto para Himba[.] ru, un programa de costo por adquisición (CPA) lanzado en 2012 que pagó generosamente los formularios de solicitud completados vinculados a una variedad de instrumentos financieros, incluidas tarjetas de crédito para consumidores, pólizas de seguro y préstamos.

"La presencia arraigada de Megatraffer en los foros de delitos cibernéticos sugiere fuertemente que se utilizan medios maliciosos para obtener al menos una parte del tráfico entregado a los anunciantes de HIMBA", observó Flashpoint en un informe de amenazas sobre el actor.

Intel 471 descubre que Himba era un programa de afiliados activo hasta alrededor de mayo de 2019, cuando dejó de pagar a sus asociados.

Programa de afiliados Himba de Fitis, alrededor de febrero de 2014. Imagen: Archive.org.

Flashpoint señala que en septiembre de 2015, Megatraffer publicó un anuncio de trabajo en Exploit en busca de programadores experimentados para trabajar en complementos, instaladores y "cargadores" del navegador, básicamente troyanos de acceso remoto (RAT) que establecen comunicación entre el atacante y un sistema comprometido.

"El actor especificó que está buscando ayuda a tiempo completo en el lugar, ya sea en sus ubicaciones de Moscú o Kiev", escribió Flashpoint.

>>Más