Quién y qué está detrás del Servicio Proxy de Malware SocksEscort?

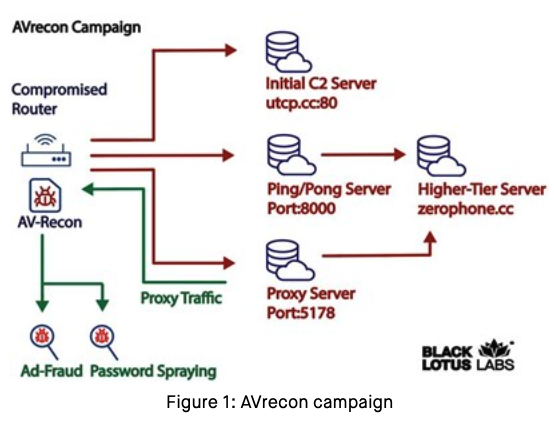

Investigadores descubrieron este mes un troyano de acceso remoto basado en Linux de dos años de antigüedad apodado AVrecón eso esclaviza a los enrutadores de Internet en una botnet que engaña a los anunciantes en línea y realiza ataques de rociado de contraseñas. Ahora, nuevos hallazgos revelan que AVrecon es el motor de malware detrás de un servicio de 12 años llamado Escolta de calcetines, que alquila dispositivos residenciales y de pequeñas empresas pirateados a ciberdelincuentes que buscan ocultar su verdadera ubicación en línea.

Imagen: Laboratorios de Loto Negro de Lumen.

En un informe publicado el 12 de julio, los investigadores de Lumen Laboratorios de Loto Negro llamó a la botnet AVrecon "una de las botnets más grandes dirigidas a enrutadores de pequeñas oficinas/oficinas domésticas (SOHO) vistas en la historia reciente", y una máquina delictiva que ha evadido en gran medida la atención del público desde que se detectó por primera vez a mediados de 2021.

"El malware se ha utilizado para crear servicios proxy residenciales para ocultar actividades maliciosas como pulverización con contraseña, proxy de tráfico web y fraude publicitario", los investigadores de Lumen escribió.

Las redes de anonimato basadas en malware son una fuente importante de tráfico web no deseado y malicioso dirigido a minoristas en línea, proveedores de servicios de Internet (ISP), redes sociales, proveedores de correo electrónico e instituciones financieras. Y una gran cantidad de estas redes "proxy" se comercializan principalmente para ciberdelincuentes que buscan anonimizar su tráfico enrutándolo a través de una PC, enrutador o dispositivo móvil infectado.

Los servicios de proxy se pueden usar de manera legítima para varios fines comerciales, como comparaciones de precios o inteligencia de ventas, pero se abusa masivamente de ellos para ocultar la actividad de ciberdelincuencia porque dificultan el rastreo del tráfico malicioso hasta su fuente original. Los servicios de proxy también permiten que los usuarios parezcan estar en línea desde casi cualquier parte del mundo, lo cual es útil si usted es un ciberdelincuente que intenta hacerse pasar por alguien de un lugar específico.

Spur.us, una startup que rastrea servicios proxy, le dijo a KrebsOnSecurity que las direcciones de Internet Lumen etiquetadas como servidores de "Comando y Control" (C2) de la botnet AVrecon están vinculadas a un servicio proxy de larga duración llamado Escolta de calcetines.

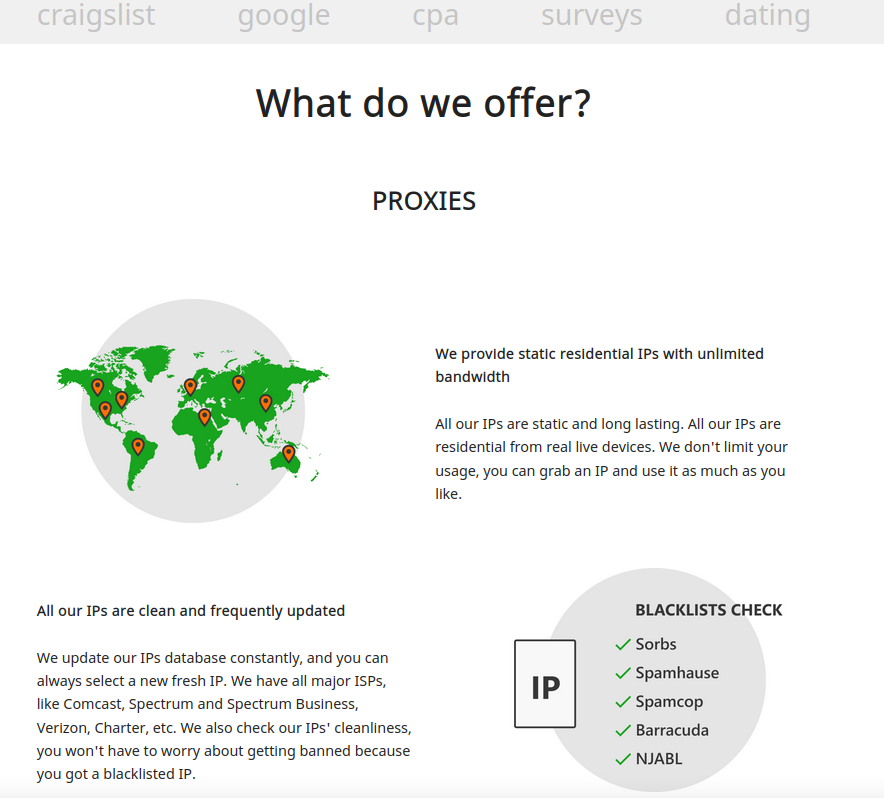

Escolta de calcetines[.] com, es lo que se conoce como un servicio de "Proxy SOCKS". El protocolo SOCKS (o SOCKS5) permite a los usuarios de Internet canalizar su tráfico web a través de un servidor proxy, que luego pasa la información al destino deseado. Desde la perspectiva de un sitio web, el tráfico del cliente de la red proxy parece originarse en una PC alquilada/ infectada con malware vinculada a un cliente ISP residencial, no en el cliente del servicio proxy.

La página de inicio de SocksEscort dice que sus servicios son perfectos para personas involucradas en actividades automatizadas en línea que a menudo resultan en direcciones IP bloqueadas o prohibidas, como estafas de Craigslist y citas, manipulación de resultados de motores de búsqueda y encuestas en línea.

Spur rastrea SocksEscort como una oferta de proxy basada en malware, lo que significa que las máquinas que realizan el proxy del tráfico para los clientes de SocksEscort han sido infectadas con software malicioso que las convierte en un retransmisor de tráfico. Por lo general, estos usuarios no tienen idea de que sus sistemas están comprometidos.

Spur dice que el servicio proxy SocksEscort requiere que los clientes instalen una aplicación basada en Windows para acceder a un grupo de más de 10,000 dispositivos pirateados en todo el mundo.

"Creamos una huella digital para identificar la infraestructura de devolución de llamada para los proxies de SocksEscort", cofundador de Spur Riley Kilmer said. "Al observar la telemetría de la red, pudimos confirmar que vimos a las víctimas respondiéndole en varios puertos.”

Según Kilmer, AVrecon es el malware que le da a SocksEscort sus proxies.

"Cuando Lumen publicó su informe y los IOC [indicadores de compromiso], preguntamos a nuestro sistema para qué infraestructura de devolución de llamadas de servicio proxy se superponía con sus IOC", continuó Kilmer. "Las C2 de segunda etapa que identificaron eran las mismas que las IPs que etiquetamos para SocksEscort.”

El equipo de investigación de Lumen dijo que el propósito de AVrecon parece ser robar ancho de banda, sin afectar a los usuarios finales, para crear un servicio proxy residencial que ayude a lavar la actividad maliciosa y evite atraer el mismo nivel de atención de Tor-servicios ocultos o servicios VPN disponibles comercialmente.

"Esta clase de amenaza de actividad de cibercrimen puede evadir la detección porque es menos probable que un cripto-minero sea notado por el propietario, y es poco probable que justifique el volumen de quejas de abuso que suelen generar las botnets basadas en DDoS y de fuerza bruta en Internet", escribieron los investigadores de Black Lotus de Lumen.

Preservar el ancho de banda tanto para los clientes como para las víctimas fue una preocupación principal para SocksEscort en julio de 2022, cuando 911S5, en ese momento, la red proxy de malware conocida más grande del mundo — fue hackeado e implosionado pocos días después ser expuesto en una historia aquí. Kilmer dijo que después de la desaparición del 911, SocksEscort cerró su registro durante varios meses para evitar que la afluencia de nuevos usuarios inundara el servicio.

Danny Adamitis, investigador principal de seguridad de la información en Lumen y coautor del informe sobre AVrecon, confirmó los hallazgos de Kilmer, diciendo que los datos de C2 coincidían con lo que Spur estaba viendo para SocksEscort que data de septiembre de 2022.

Adamitis dijo que el 13 de julio, el día después de que Lumen publicara una investigación sobre AVrecon y comenzara a bloquear cualquier tráfico a los servidores de control del malware, las personas responsables de mantener la botnet reaccionaron rápidamente para hacer la transición de los sistemas infectados a una nueva infraestructura de comando y control.

"Claramente estaban reaccionando y tratando de mantener el control sobre los componentes de la botnet", dijo Adamitis. "Probablemente, querían mantener ese flujo de ingresos en marcha.”

De manera frustrante, Lumen no pudo determinar cómo se estaban infectando los dispositivos SOHO con AVrecon. Algunas posibles vías de infección incluyen la explotación de credenciales administrativas débiles o predeterminadas en enrutadores, y firmware obsoleto e inseguro que tiene vulnerabilidades de seguridad conocidas y explotables.

¿QUIÉN ESTÁ DETRÁS DE SOCKSESCORT?

KREBSONSEGURIDAD visitó brevemente SocksEscort el año pasado y prometió un seguimiento de la historia y la posible identidad de sus propietarios. Una revisión de las primeras publicaciones sobre este servicio en foros rusos de delitos cibernéticos sugiere que la red proxy de malware de 12 años está vinculada a una compañía moldava que también ofrece software VPN en la tienda Apple y en otros lugares.

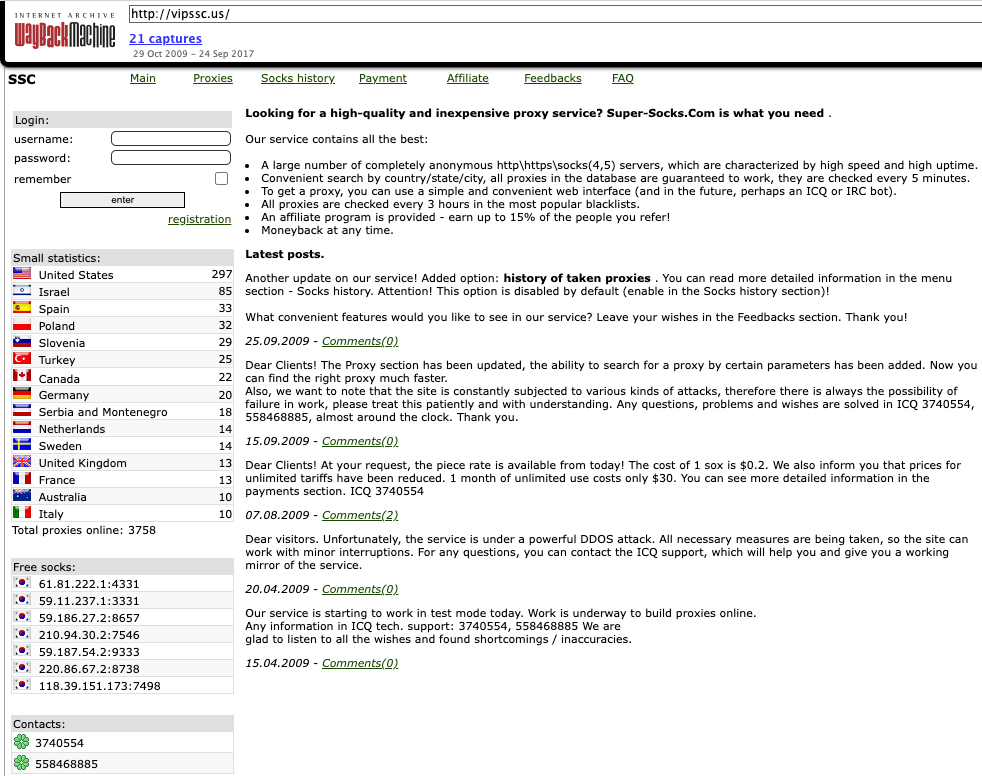

SocksEscort comenzó en 2009 como "súper calcetines[.] com, "un servicio en ruso que vendía acceso a miles de PC comprometidas que podían usarse para proxy de tráfico. Alguien que escogió los apodos "SSC"y"super-calcetines"y dirección de correo electrónico"michvatt@gmail.com"me registré en múltiples foros de delitos cibernéticos y comencé a promocionar el servicio proxy.

Según DomainTools.com, la dirección de correo electrónico aparentemente relacionada "michdomain@gmail.com"se utilizó para registrar SocksEscort[.] com, super-calcetines[.] com, y algunos otros dominios relacionados con proxy, que incluyen puntuación ip [.] com, segate[.] org seproxysoft[.] com, y vipssc[.] nosotros. Versiones en caché de ambos super-calcetines[.] com y vipssc[.] nosotros mostrar que estos sitios vendieron el mismo servicio proxy, y ambos mostraron las letras "SSC"de forma destacada en la parte superior de sus páginas de inicio.

Imagen: Archive.org. Traducción de la página del ruso a través del traductor de Google.

Según la firma de inteligencia cibernética Intel 471, la primera identidad" SSC " registrada en los foros de delitos cibernéticos ocurrió en 2009 en la comunidad de hackers en ruso Antichat, donde SSC se registró con la dirección de correo electrónico adriman@gmail.com. SSC pidió ayuda a otros miembros del foro para probar la seguridad de un sitio web que, según ellos, era suyo: myiptest[.] com, que prometía informar a los visitantes si su dirección proxy estaba incluida en alguna lista de bloqueo de seguridad o antispam.

DomainTools dice myiptest[.] com se registró en 2008 a una Adrian Crismaru de Chisinau, Moldavia. Myiptest[.] com ya no responde, pero una copia en caché de él de Archive.org muestra que durante unos cuatro años incluyó en su código fuente HTML un código de Google Analytics de US-2665744, que también estaba presente en más de una docena de otros sitios web.

La mayoría de los sitios que alguna vez llevaron ese código de seguimiento de Google ya no están en línea, pero casi todos se centraron en servicios similares a myiptest[.] com, como abuseipdb[.] com, bestiptest[.] com, checkdnslbl[.] com, dnsbltools[.] com y dnsblmonitor[.] com.

Cada uno de estos servicios fue diseñado para ayudar a los visitantes a determinar rápidamente si la dirección de Internet que estaban visitando el sitio desde fue catalogado por cualquier empresa de seguridad como spam, malicioso o falso. En otras palabras, estos servicios se diseñaron para que los usuarios del servicio proxy pudieran saber fácilmente si su dirección de Internet alquilada seguía siendo segura para el fraude en línea.

Otro dominio con el código de Google Analytics US-2665744 fue sscompany[.] neto. Una copia archivada del sitio dice que SSC significa "Empresa de Soporte de Servidores, "que anunciaba soluciones subcontratadas para soporte técnico y administración de servidores. La empresa estaba ubicada en Chisinau, Moldavia y era propiedad de Adrian Crismaru.

Las copias filtradas del foro Antichat pirateado indican la identidad del SSC vinculada a adriman@gmail.com registrado en el foro usando la dirección IP 71.229.207.214. Esa misma IP se utilizó para registrar el apodo "Deem3n®,"un prolífico póster en Antichat entre 2005 y 2009 que sirvió como moderador en el foro .

Había una Deem3n® usuario en el foro para webmasters Searchengines.gurú cuya firma en sus publicaciones dice que dirigen una comunidad popular que atiende a programadores en Moldavia llamada administrador de sistemas[.] md, y que eran administradores de sistemas de sscompany[.] net.

Ese mismo código de Google Analytics ahora también está presente en las páginas de inicio de wiremo[.] co y un proveedor de VPN llamado HideIPVPN[.] com.

Wiremo vende software y servicios para ayudar a los propietarios de sitios web a administrar mejor las reseñas de sus clientes. La página de contacto de Wiremo enumera un "Administración de Servidores LLC"en Wilmington, DE, como la empresa matriz. Los registros del Secretario de Estado de Delaware indican que Crismaru es el CEO de esta compañía.

Server Management LLC es listado actualmente en la App Store de Apple como propietario de una aplicación VPN" gratuita " llamada HideIPVPN. La información de contacto en Página de LinkedIn de Crismaru dice que los sitios web de su compañía incluyen myiptest[.] com, sscompany[.] net, y hideipvpn[.] com.

"La mejor manera de proteger las transmisiones de su dispositivo móvil es VPN", dice la descripción de HideIPVPN en la tienda de Apple. "Ahora, le proporcionamos una forma aún más fácil de conectarse a nuestros servidores VPN. Ocultaremos su dirección IP, cifraremos todo su tráfico, protegeremos toda su información confidencial (contraseñas, detalles de tarjetas de crédito de correo, etc.).) formar hackers en redes públicas.”

Crismaru no respondió a múltiples solicitudes de comentarios. Cuando se le preguntó sobre la aparente conexión de la compañía con SocksEscort, Wiremo respondió: "No controlamos este dominio y nadie de nuestro equipo está conectado a este dominio."Wiremo no respondió cuando se le presentaron los hallazgos en este informe.

>>Más