La Police allemande fait une descente dans un Hôte Favorable aux Attaques DDoS ' FlyHosting’

Les autorités allemandes ont saisi cette semaine des serveurs Internet qui alimentaient Hébergement aérien, une offre dark Web destinée aux cybercriminels exploitant des services de DDoS à la location, a appris KrebsOnSecurity. FlyHosting a d'abord fait de la publicité sur les forums sur la cybercriminalité en novembre 2022, affirmant qu'il s'agissait d'une société d'hébergement basée en Allemagne qui était ouverte à tous ceux qui recherchaient un endroit fiable pour héberger des logiciels malveillants, des contrôleurs de botnet ou une infrastructure DDoS pour compte d'autrui.

Un avis de saisie laissé sur les domaines d'hébergement de voyageurs.

A déclaration publié aujourd'hui par l'Office fédéral de la Police criminelle allemande, il indique qu'ils ont purgé huit mandats de perquisition le 30 mars et identifié cinq personnes âgées de 16 à 24 ans soupçonnées d'exploiter “un service Internet” depuis la mi-2021. Les autorités allemandes n'ont pas nommé les suspects ni le service Internet en question.

“Des auteurs jusque-là inconnus ont utilisé le service Internet fourni par les suspects en particulier pour des soi-disant” attaques DDoS", c'est-à-dire l'envoi simultané d'un grand nombre de paquets de données via Internet dans le but de perturber d'autres systèmes de traitement de données", indique le communiqué.

La nouvelle d'un raid sur FlyHosting a fait surface pour la première fois jeudi dans un Télégramme canal de discussion fréquenté par des personnes intéressées ou impliquées dans le secteur des attaques DDoS pour compte d'autrui, où un utilisateur du nom de Dstatcc a annoncé la nouvelle aux clients de Fly Hosting:

"Donc Flyhosting a fait une "migration" avec ses systèmes vers de nouvelles chambres de la police ;)", indiquait l'avertissement. "La police dit: Ils supportent les attaques ddos, C & C/ C2 et stressent un peu trop. Nous nous attendons à ce que la police examine de plus près les fichiers, les journaux de paiement et les adresses IP. Si vous aviez un serveur de leur part et qu'ils pouvaient trouver de "mauvaises choses" liées à vous (payées avec paypal privé), vous pouvez demander à un avocat.”

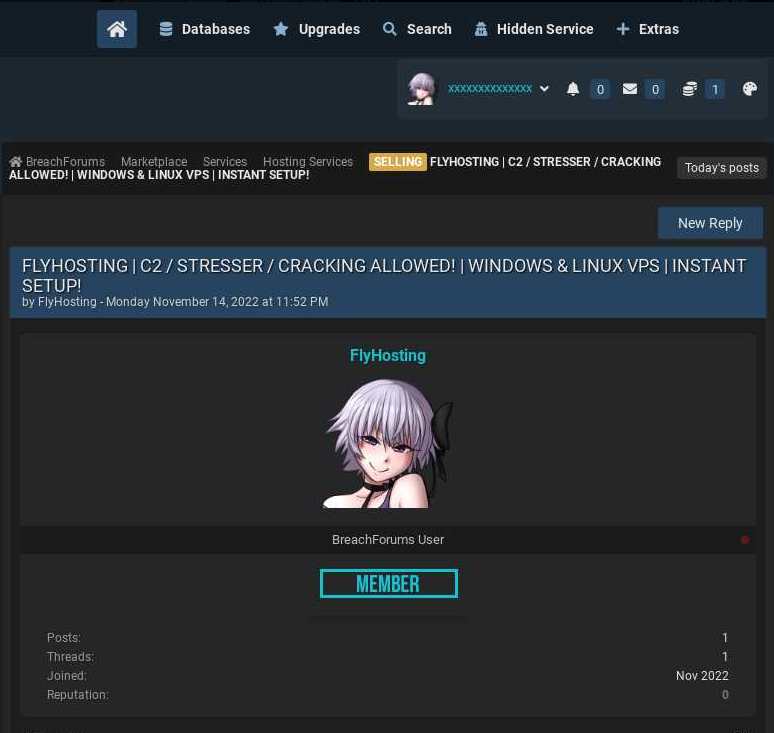

Une annonce pour l'hébergement de voyageurs publiée par l'utilisateur " bnt " sur le forum de la cybercriminalité aujourd'hui disparu BreachForums. Image: Ke-la.com.

Les autorités allemandes ont déclaré qu'à la suite des attaques DDoS facilitées par les accusés, les sites Web de diverses entreprises ainsi que ceux de la police de Hesse ont été surchargés dans plusieurs cas depuis la mi-2021, “de sorte qu'ils ne pouvaient être exploités que dans une mesure limitée ou plus parfois.”

La déclaration indique que la police a saisi des téléphones portables, des ordinateurs portables, des tablettes, des supports de stockage et des notes manuscrites des accusés anonymes, et confisqué des serveurs exploités par les suspects en Allemagne, en Finlande et aux Pays-Bas.

KrebsOnSecurity a demandé à la police allemande plus d'informations sur la cible de leurs raids. Ce message sera mis à jour au cas où ils répondraient.

Les raids apparents sur FlyHosting interviennent dans le cadre d'une répression plus large des forces de l'ordre contre les services de DDoS pour compte d'autrui à l'échelle internationale. La National Crime Agency du Royaume-Uni a annoncé la semaine dernière qu'elle était occupée mise en place de faux sites Web DDoS pour compte d'autrui qui cherchent à collecter des informations sur les utilisateurs, leur rappellent que lancer des attaques DDoS est illégal et augmentent généralement le niveau de paranoïa des personnes cherchant à engager de tels services.

À la mi-décembre 2022, le département américain de la Justice (DOJ) a annoncé “Mise Hors Tension d'Opération, "qui a saisi quatre douzaines de domaines DDoS-for-hire responsables de plus de 30 millions d'attaques DDoS, et a inculpé six hommes américains de crimes informatiques liés à leur propriété présumée de services populaires de DDoS-for-hire.

>>Plus