LastPass ‘ "La grange à chevaux est verrouillée" est un mot de passe fort

Le service gestionnaire de mots de passe Lastpasse oblige maintenant certains de ses utilisateurs à choisir des mots de passe maîtres plus longs. LastPass affirme que les modifications sont nécessaires pour garantir que tous les clients sont protégés par leurs dernières améliorations de sécurité. Mais les critiques disent que cette décision n'est guère plus qu'un coup de relations publiques qui ne fera rien pour aider d'innombrables adopteurs précoces dont les coffres-forts de mots de passe ont été exposés lors d'une violation de 2022 chez LastPass.

LastPass a envoyé cette notification aux utilisateurs plus tôt cette semaine.

LastPass a déclaré aux clients cette semaine qu'ils seraient obligés de mettre à jour leur mot de passe principal s'il comportait moins de 12 caractères. LastPass a officiellement instauré ce changement en 2018, mais un certain nombre non divulgué des anciens clients de l'entreprise n'ont jamais été tenus d'augmenter la longueur de leurs mots de passe maîtres.

C'est important car en novembre 2022, LastPass a divulgué une violation dans laquelle des pirates informatiques ont volé des coffres-forts de mots de passe contenant à la fois des données cryptées et en clair pour plus de 25 millions d'utilisateurs.

Depuis lors, un filet constant de vols de crypto-monnaie à six chiffres ciblant des personnes soucieuses de la sécurité dans l'industrie de la technologie a conduit certains experts en sécurité à conclure que les escrocs ont probablement réussi à ouvrir certains des coffres volés de LastPass.

KrebsOnSecurity a interviewé le mois dernier une victime qui a récemment vu plus de trois millions de dollars de crypto-monnaie siphonnés de son compte. Cet utilisateur s'est inscrit à LastPass il y a près de dix ans, y a stocké sa phrase de départ de crypto — monnaie, et pourtant n'a jamais changé son mot de passe principal-qui n'était que de huit caractères. Il n'a jamais non plus été obligé d'améliorer son mot de passe principal.

Cette histoire citait des recherches du créateur d'Adblock Plus Wladimir Palant, qui a déclaré que LastPass n'avait pas réussi à mettre à niveau de nombreux clients d'origine plus anciens vers des protections de cryptage plus sécurisées qui ont été offertes aux nouveaux clients au fil des ans.

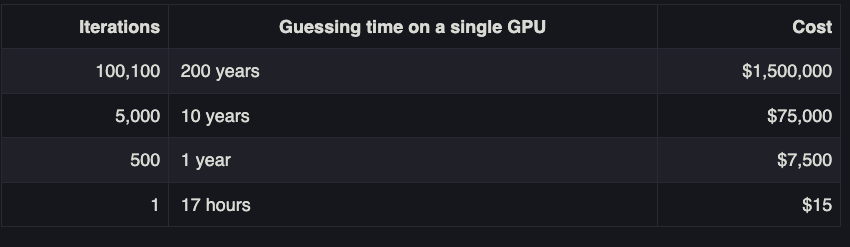

Par exemple, un autre paramètre par défaut important dans LastPass est le nombre d '” itérations " ou le nombre de fois que votre mot de passe principal est exécuté via les routines de cryptage de l'entreprise. Plus il y a d'itérations, plus il faut de temps à un attaquant hors ligne pour déchiffrer votre mot de passe principal.

Palant a déclaré que pour de nombreux anciens utilisateurs de LastPass, le paramètre initial par défaut pour les itérations allait de “1” à "500"."En 2013, les nouveaux clients LastPass recevaient 5 000 itérations par défaut. En février 2018, LastPass a modifié la valeur par défaut à 100 100 itérations. Et très récemment, cela a encore augmenté à 600 000. Pourtant, Palant et d'autres personnes touchées par la violation de 2022 chez LastPass affirment que les paramètres de sécurité de leur compte n'ont jamais été mis à niveau de force.

Palant a qualifié cette dernière action de LastPass de coup de relations publiques.

“Ils ont envoyé ce message à tout le monde, qu'ils aient un mot de passe principal faible ou non – de cette façon, ils peuvent à nouveau blâmer les utilisateurs de ne pas respecter leurs politiques”, a déclaré Palant. "Mais je viens de me connecter avec mon mot de passe faible, et je ne suis pas obligé de le changer. L'envoi d'e-mails est bon marché, mais ils n'ont encore une fois mis en œuvre aucune mesure technique pour appliquer ce changement de politique.”

Quoi qu'il en soit, a déclaré Palant, les changements n'aideront pas les personnes touchées par la violation de 2022.

“Ces personnes doivent changer tous leurs mots de passe, ce que LastPass ne recommandera toujours pas”, a déclaré Palant. "Mais cela aidera quelque peu avec les brèches à venir.”

Karim Toubba, PDG DE LastPass ladite modification de la longueur du mot de passe principal (ou même du mot de passe principal lui-même) n'est pas conçue pour adresser des coffres déjà volés qui sont hors ligne.

” Cela vise à mieux protéger les coffres-forts en ligne des clients et à les encourager à mettre leurs comptes au niveau du paramètre par défaut standard LastPass 2018 d'un minimum de caractères 12 (mais pourrait se désinscrire)", a déclaré Toubba dans un communiqué envoyé par courrier électronique. "Nous savons que certains clients ont peut-être choisi la commodité plutôt que la sécurité et ont utilisé des mots de passe maîtres moins complexes malgré les encouragements à utiliser notre générateur de mots de passe (ou d'autres) pour faire autrement.”

Une fonctionnalité de base de LastPass est qu'il choisira et mémorisera des mots de passe longs et complexes pour chacun de vos sites Web ou services en ligne. Pour renseigner automatiquement les informations d'identification appropriées sur n'importe quel site Web à l'avenir, il vous suffit de vous authentifier auprès de LastPass à l'aide de votre mot de passe principal.

LastPass a toujours souligné que si vous perdez ce mot de passe principal, c'est dommage car ils ne le stockent pas et leur cryptage est si puissant que même eux ne peuvent pas vous aider à le récupérer.

Mais les experts disent que tous les paris sont ouverts lorsque les cybercriminels peuvent mettre la main sur les données cryptées du coffre — fort lui-même-au lieu d'avoir à interagir avec LastPass via son site Web. Ces attaques dites "hors ligne" permettent aux méchants de mener des tentatives illimitées et sans entrave de piratage de mot de passe par “force brute” contre les données cryptées à l'aide d'ordinateurs puissants qui peuvent chacun essayer des millions de suppositions de mot de passe par seconde.

Un graphique sur Article de blog de Palant offre une idée de la façon dont l'augmentation des itérations de mot de passe augmente considérablement les coûts et le temps nécessaires aux attaquants pour déchiffrer le mot de passe principal de quelqu'un. Palant a déclaré qu'il faudrait environ un an à une seule carte graphique haute puissance pour déchiffrer un mot de passe de complexité moyenne avec 500 itérations, et environ 10 ans pour déchiffrer le même mot de passe en 5 000 itérations.

Image: palant.info

Cependant, ces chiffres diminuent radicalement lorsqu'un adversaire déterminé dispose également d'autres ressources informatiques à grande échelle, telles qu'une opération d'extraction de bitcoin qui peut coordonner l'activité de craquage de mots de passe sur plusieurs systèmes puissants simultanément.

Cela signifie que les utilisateurs de LastPass dont les coffres-forts n'ont jamais été mis à niveau vers des itérations supérieures et dont les mots de passe principaux étaient faibles (moins de 12 caractères) ont probablement été la cible principale d'attaques de piratage de mot de passe distribuées depuis que les coffres-forts des utilisateurs de LastPass ont été volés à la fin de l'année dernière.

Interrogé sur les raisons pour lesquelles certains utilisateurs de LastPass ont été laissés pour compte avec les anciens minimums de sécurité, Toubba a déclaré qu'un “petit pourcentage” de clients avaient corrompu des éléments dans leurs coffres-forts de mots de passe qui empêchaient ces comptes de passer correctement aux nouvelles exigences et paramètres.

” Nous avons été en mesure de déterminer qu'un petit pourcentage de clients avaient des éléments corrompus dans leurs coffres-forts et lorsque nous utilisions auparavant des scripts automatisés conçus pour rechiffrer les coffres-forts lorsque le mot de passe principal ou le nombre d'itérations était modifié, ils n'étaient pas terminés", a déclaré Toubba. “Ces erreurs n'étaient pas apparentes à l'origine dans le cadre de ces efforts et, comme nous les avons découvertes, nous avons travaillé pour pouvoir y remédier et terminer le recryptage.”

Nicholas Tisserand, chercheur à l'Université de Californie à Berkeley Institut International d'Informatique (ICSI) et conférencier à UC Davis, a déclaré que LastPass avait commis une énorme erreur il y a des années en ne mettant pas à niveau de force le nombre d'itérations pour les utilisateurs existants.

“Et maintenant, cela blâme les utilisateurs — ‘vous auriez dû utiliser une phrase secrète plus longue " - pas eux pour avoir des valeurs par défaut faibles qui n'ont jamais été mises à niveau pour les utilisateurs existants”, a déclaré Weaver. “LastPass dans mon livre est un cran au-dessus de l'huile de serpent. J'avais l'habitude de dire: "Choisissez le gestionnaire de mots de passe que vous voulez", mais maintenant je suis très, " Choisissez n'importe quel gestionnaire de mots de passe sauf LastPass.'”

Lorsqu'on lui a demandé pourquoi LastPass ne recommandait pas aux utilisateurs de modifier tous les mots de passe sécurisés par le mot de passe principal crypté qui a été volé lorsque l'entreprise a été piratée l'année dernière, Toubba a répondu que c'était parce que “les données démontrent que la majorité de nos clients suivent nos recommandations (ou plus), et la probabilité de forcer brutalement le cryptage du coffre-fort est considérablement réduite en conséquence.”

“Nous disons aux clients depuis décembre 2022 qu'ils devraient suivre les directives recommandées”, a poursuivi Toubba. "Et s'ils n'ont pas suivi les directives, nous leur avons recommandé de changer leurs mots de passe en aval.”

>>Plus