Le Propriétaire De LeakedSource A Quitté Ashley Madison un Mois Avant Le Piratage De 2015

[Ceci est la troisième partie d'une série de recherches menées pour une récente Documentaire Hulu sur le site Web de piratage de l'infidélité conjugale de 2015 AshleyMadison.com.]

En 2019, une entreprise canadienne appelée Defiant Tech Inc. a plaidé coupable d'avoir couru Source de fuite[.] avec, un service qui a vendu l'accès à des milliards de mots de passe et d'autres données exposées dans d'innombrables violations de données. KrebsOnSecurity a appris que le propriétaire de Defiant Tech, un Ontarien de 32 ans nommé Michael Jordan Evan Bloom, a été embauché fin 2014 en tant que développeur pour le site d'infidélité conjugale AshleyMadison.com Bloom a démissionné d'AshleyMadison pour des raisons de santé en juin 2015 — moins d'un mois avant que des pirates informatiques non identifiés ne volent des données sur 37 millions d'utilisateurs — et a lancé LeakedSource trois mois plus tard.

Jordan Evan Bloom, posant devant sa Lamborghini.

En janvier. 15, 2018, le Gendarmerie Royale du Canada (GRC) a accusé Bloom, alors âgé de 27 ans, de Thornhill, en Ontario, d'avoir vendu des identités personnelles volées en ligne sur le site Web Source de fuite[.] avec.

LeakedSource a été annoncé sur un certain nombre de forums populaires sur la cybercriminalité en tant que service pouvant aider les pirates à pénétrer dans des comptes précieux ou de grande envergure. LeakedSource a également essayé de se faire passer pour une entreprise légale et légitime qui commercialisait auprès des entreprises et des professionnels de la sécurité.

La GRC a arrêté Bloom en décembre 2017 et a déclaré qu'il avait gagné environ 250 000 selling en vendant des données piratées, qui comprenaient des informations sur 37 millions de comptes d'utilisateurs divulgués lors de la violation d'Ashley Madison en 2015.

Les communiqués de presse ultérieurs de la GRC sur l'enquête de LeakedSource ont omis toute mention de Bloom et ont qualifié le défendeur uniquement de Defiant Tech. Dans un règlement juridique c'est typiquement canadien, l'affaire a été résolue en 2019 après que Defiant Tech ait accepté de plaider coupable. La GRC n'a pas répondu aux demandes de commentaires.

UN MARCHÉ GRIS

Les Équipe d'Impact, le groupe de hackers qui responsabilité revendiquée pour avoir volé et divulgué les données des utilisateurs d'AshleyMadison, a également divulgué plusieurs années d'e-mails du PDG de l'époque Noël Biderman. Un examen de ces messages montre qu'Ashley Madison a embauché Jordan Evan Bloom en tant que développeur PHP en décembre 2014 — même si la société a compris que le succès de Bloom en tant que programmeur et homme d'affaires était lié à des entreprises louches et juridiquement troubles.

La recommandation de Bloom est venue à Biderman via Par Trevor Sykes, puis directeur de la technologie pour la société mère d'Ashley Madison Avid Life Media (ALM). Ce qui suit est un courriel de Sykes à Biderman daté de novembre. 14, 2014:

"Salutations Noel,

"Nous aimerions offrir à Jordan Bloom le poste de développeur PHP rapportant à Mike Morris pour 75k CAD/ an. Il a bien réussi le test, mais il comprend également très bien le côté commercial des choses, ayant lui-même dirigé de petites entreprises. C'était une référence interne.”

Lorsque Biderman a répondu qu'il avait besoin de plus d'informations sur le candidat, Sykes répondu cette floraison était indépendamment riche à la suite de ses incursions dans le monde obscur de “culture de l'or— - l'utilisation semi-automatisée d'un grand nombre de comptes de joueurs pour obtenir un avantage généralement lié à l'encaissement de comptes de jeu ou d'inventaire. La culture de l'or est particulièrement répandue dans les jeux de rôle en ligne massivement multijoueurs (MMORPG), tels que Échappée Runique et Monde de Warcraft.

” Dans son expérience précédente, il avait fait du RMT (Trading en argent réel)", a écrit Sykes. “Il s'agit de la pratique consistant à vendre des biens virtuels dans des jeux pour de l'argent réel. Il s'agit d'un marché gris, qui est généralement contraire aux conditions et services des sociétés de jeux."Voici le reste de son message à Biderman:

"Les vendeurs RMT ont traditionnellement beaucoup de problèmes avec les rétrofacturations et la conformité des processeurs de paiement. Lors de mon entretien avec lui, j'ai passé un peu de temps à me concentrer sur cela. Il a dû démontrer au processeur, Paypal, à l'époque qu'il disposait d'une stratégie commerciale et technique pour régler son taux de rétrofacturation.”

” Il dirigeait lui-même cette entreprise et faisait tout le codage, y compris l'intégration avec les processeurs", a poursuivi Sykes dans son évaluation de Bloom. "Finalement, il a été évincé par les producteurs d'or chinois et leur capacité à commercialiser avec beaucoup plus d'investissements qu'il ne le pouvait. De plus, le coût de la "culture" des biens virtuels était moins cher en Chine qu'en Amérique du Nord.”

VIENS, ABUSE AVEC NOUS

La référence de l'agriculture aurifère est fascinante car en 2017 KrebsOnSecurity a publié Qui Dirigeait LeakedSource?, qui a examiné des indices suggérant que l'un des administrateurs de LeakedSource était également l'administrateur de abus avec[.] nous, un site dédié sans vergogne à aider les gens à pirater les comptes de messagerie et de jeux en ligne.

Un compte administrateur Xerx3s sur Abusewithus.

Abus Avec[.] us a débuté en septembre 2013 en tant que forum pour apprendre et enseigner comment pirater des comptes à Runescape, un MMORPG se déroulant dans un royaume médiéval fantastique où les joueurs se battent pour des royaumes et des richesses.

La monnaie avec laquelle les joueurs de Runescape achètent et vendent des armes, des potions et d'autres objets en jeu sont des pièces d'or virtuelles, et de nombreux premiers membres d'Abusewith[dot]us ont échangé une poignée de produits: des kits de phishing et des exploits qui pourraient être utilisés pour voler les noms d'utilisateur et les mots de passe de Runescape à d'autres joueurs; de l'or virtuel pillé sur des comptes piratés; et des bases de données provenant de forums et de sites Web piratés liés à Runescape et à d'autres jeux en ligne.

Ce rapport de 2017 a interviewé ici un homme du Michigan qui a reconnu être l'administrateur d'abus avec[.] états-Unis, mais a nié être l'opérateur de LeakedSource. Pourtant, l'histoire a noté que LeakedSource avait probablement plus d'un opérateur, et les dossiers piratés montrent que Bloom était un membre prolifique d'Abusewith [.] nous.

Dans un courriel à tous les employés le décembre. Le 1er janvier 2014, le directeur des ressources humaines d'Ashley Madison a déclaré que Bloom était diplômé de Université York à Toronto avec un diplôme en physique théorique, et qu'il est un programmeur actif depuis le lycée.

“Il est propriétaire d'un jeu multijoueur à fort trafic et développeur/ éditeur d'utilitaires tels que Chemin PicTural", s'enthousiasme le directeur des ressources humaines. "Il sera un excellent ajout à l'équipe.”

PicTrace semble avoir été un service qui permettait aux utilisateurs de glaner des informations sur toute personne ayant consulté une image hébergée sur la plate-forme, telles que son adresse Internet, son type de navigateur et son numéro de version. Une copie de trace d'image[.] avec à partir de Archive.org en 2012 redirige vers le domaine qksnap.com, qui DomainTools.com says a été enregistré pour une Jordan Bloom de Thornhill, la même année.

L'adresse postale indiquée dans les dossiers d'inscription pour qksnap.com — 204 Beverley Glen Blvd-apparaît également dans les dossiers d'inscription pour conseiller de fuite[.] avec, un domaine enregistré en 2017 quelques mois seulement après que les autorités canadiennes ont saisi les serveurs exécutant LeakedSource.

Pictrace, l'un des premiers succès informatiques de Jordan Bloom.

Un examen des enregistrements DNS passifs de DomainTools indique qu'en 2013 pictrace[.] com partageait un serveur avec seulement une poignée d'autres domaines, y compris Quasi-réalité[.] avec — un populaire Serveur Privé RuneScape (RSPS) jeu basé sur le MMORPG RuneScape.

Copies de la quasi-réalité[.] avec à partir de 2013 via Archive.org afficher le haut de la page d'accueil de la communauté a été modernisé avec un message indiquant que Near Reality n'était plus disponible en raison d'un différend sur les droits d'auteur. Bien que le site ne spécifie pas l'autre partie au différend sur le droit d'auteur, il semble que la quasi-réalité ait été poursuivie par Jagex Plus, le propriétaire de RuneScape.

Le message poursuit en disant que le site Web " n'encouragera “ne facilitera, ne permettra ou ne tolérera plus (i) toute violation du droit d'auteur sur RuneScape ou tout autre produit Jagex; ni (ii) toute violation des termes et conditions de RuneScape ou de tout autre produit Jagex.”

Une scène du MMORPG RuneScape.

ÉTIQUETTES D'AGENT

La réalité proche a aussi une page Facebook cela a été mis à jour pour la dernière fois en 2019, lorsque son propriétaire a publié un lien vers un reportage sur le plaidoyer de culpabilité de Defiant Tech dans l'enquête LeakedSource. Cette page Facebook indique que Bloom portait également le surnom “Étiquettes d'Agent.”

“Juste un message d'intérêt public rapide”, lit-on sur la page Facebook de Near Reality datée de janvier. 21, 2018, qui était lié à une histoire sur les accusations portées contre Bloom et à une photo de Bloom debout devant sa Lamborghini vert citron. "Agentjags s'est impliqué dans des trucs louches qui ont peut-être compromis vos données personnelles. Je conseille à quiconque utilise un ancien mot de passe NR [Near Reality] pour tout ce qui est important à distance de le changer DÈS que POSSIBLE.”

Au début de 2016, Bloom était introuvable et était soupçonné d'avoir fui son pays pour les Caraïbes, selon les personnes commentant la page Facebook Near Reality:

"Jordan alias Agentjags a disparu”, a écrit un copropriétaire présumé de la page Facebook. "Il est censé se cacher à Sainte-Lucie, faire ce qu'il aimait, faire de la plongée sous-marine. Toute information sur sa localisation sera appréciée.”

KrebsOnSecurity a lancé le surnom inhabituel “AgentJags " lors d'une recherche sur Intelligence de Constelle, un service commercial qui suit les ensembles de données violés. Cette recherche n'a renvoyé que quelques dizaines de résultats — et pratiquement tous étaient des comptes sur divers sites sur le thème de RuneScape, y compris une demi-douzaine de comptes sur Abusewith [.] nous.

Constella a trouvé d'autres comptes "AgentJags" liés à l'adresse e-mail ownagegaming1@gmail.com. L'entreprise de marketing Apollo.io a subi une violation de données il y a plusieurs années, et selon Apollo, l'adresse e-mail ownagegaming1@gmail.com appartient à Jordan Bloom en Ontario.

Constella a également révélé que le mot de passe fréquemment utilisé par ownagegaming1@gmail.com sur de nombreux sites, il y avait des variations sur “niggapls, "qui mon rapport 2017 found était également le mot de passe utilisé par l'administrateur de LeakedSource.

Curieusement, Constella a découvert que l'e-mail eric.malek@rogers.com apparaît lorsque l'on recherche “AgentJags."C'est curieux parce que les courriels divulgués par Biderman, alors PDG d'Ashley Madison, montrent qu'Eric Malek de Toronto était l'employé d'Ashley Madison qui avait initialement recommandé Bloom pour le poste de développeur PHP.

Selon DomainTools.com, Eric.Malek@rogers.com a été utilisé pour enregistrer le domaine devjobs.ca, qui annonçait auparavant “les emplois de développeur les plus excitants au Canada, livrés chaque semaine."Constella dit eric.malek@rogers.com avait également un compte chez Abusewith[.] nous — sous le surnom “Des Jags.”

Les dossiers de courrier électronique de Biderman montrent qu'Eric Malek était également développeur PHP pour Ashley Madison, et qu'il a été embauché à ce poste quelques mois seulement avant Bloom — en septembre. 2, 2014.

Les courriels divulgués par le PDG montrent qu'Eric Malek a démissionné de son poste de développeur chez Ashley Madison le 19 juin 2015-quatre jours seulement avant que Bloom n'annonce son départ. Les deux hommes ont quitté l'entreprise moins d'un mois avant que l'équipe d'Impact n'annonce qu'ils avaient piraté Ashley Madison, et tous deux ont déclaré qu'ils partaient pour des raisons de santé.

"Veuillez noter qu'Eric Malek a démissionné de ce poste chez Avid et que son dernier jour sera le 19 juin", a lu un courriel du 5 juin 2015 du directeur des ressources humaines d'ALM. "Il démissionne pour régler certains problèmes personnels, notamment des problèmes de santé. Parce qu'il ne sait pas combien de temps il faudra pour résoudre le problème, il ne demande pas de congé (son congé sera indéfini). Dans l'ensemble, il aime l'entreprise et prévoit de contacter Trevor ou moi lorsque les problèmes seront résolus pour voir ce qui est disponible à ce moment-là.”

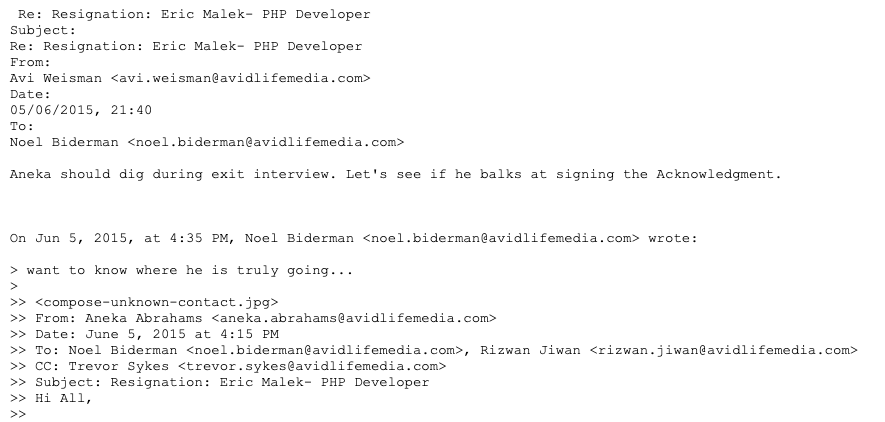

Un courriel de suivi de Biderman a demandé “ " je veux savoir où il va vraiment...., "et on ne sait pas pourquoi il y a eu des frictions avec le départ de Malek. Mais Avi Weisman, Avocat général chez ALM a répondu en indiquant que Malek ne signerait probablement pas de "Formulaire d'accusé de sortie" avant de partir, et que la société avait des questions sans réponse pour Malek.

” Aneka devrait creuser pendant l'entretien de sortie", a écrit Weisman. "Voyons s'il rechigne à signer l'accusé de réception.”

Un courriel daté du 5 juin 2015, de l'avocat général d'ALM à Biderman, concernant un entretien de sortie avec Malek.

Celui de Bloom avis de départ de la personne des ressources humaines d'Ashley Madison, datée du 23 juin 2015, lisez:

"Veuillez noter que Jordan Bloom a démissionné de son poste de développeur PHP chez Avid. Il part pour des raisons personnelles. Il a un problème au cou qui nécessitera une intervention chirurgicale dans les mois à venir et en raison de son horaire de rendez-vous médical et de la douleur qu'il ressent, il ne peut plus s'engager à un horaire à temps plein. Il peut reprendre un travail contractuel jusqu'à ce qu'il soit de retour à 100%.”

Une note de suivi à Biderman à propos de cette annonce lire:

"Notez qu'il a révélé qu'il est riche de manière indépendante afin qu'il puisse se débrouiller sans travail jusqu'à ce qu'il soit en voie de guérison. Il a déjà signé le formulaire d'accusé de sortie sans problème. Il dit également qu'il envisagerait de réappliquer à Avid à l'avenir si nous avons des opportunités disponibles à ce moment-là.”

Peut-être que M. Bloom s'est blessé au cou en le serrant autour des angles morts de sa Lamborghini. Peut-être que c'était d'une mauvaise sortie de plongée. Quelle que soit la douleur dans le cou de Bloom, cela ne l'a pas empêché de se lancer pleinement dans LeakedSource[.] com, qui a été enregistré environ un mois après que l'équipe d'Impact a divulgué des données sur 37 millions de comptes Ashley Madison.

M. Malek n'a pas répondu aux multiples demandes de commentaires. A maintenant supprimé Sur LinkedIn le profil de Malek de décembre 2018 l'a répertorié comme un "recruteur technique" de Toronto qui a également fréquenté l'alma mater de M. Bloom-l'Université York. Ce curriculum vitae ne mentionnait pas le bref passage de M. Malek en tant que développeur PHP chez Ashley Madison.

"Développeur, entrepreneur et maintenant recruteur technique de la variété la plus rare!"Le profil LinkedIn de M. Malek a enthousiasmé. "Êtes-vous un développeur, ou un autre spécialiste technique, intéressé à travailler avec un recruteur qui peut bien comprendre vos préoccupations et aspirations, techniques, environnementales et financières? Ne vous contentez pas d'un "hack"; c'est votre carrière, faisons-le bien! Connectez-vous avec moi sur LinkedIn. Remarque: Si vous n'êtes pas résident du Canada/Toronto, je ne peux pas vous aider.”

ENTRETIEN AVEC BLOOM

M. Bloom a dit à KrebsOnSecurity qu'il n'avait aucun rôle dans le fait de nuire ou de pirater Ashley Madison. Bloom a validé son identité en répondant à l'une des adresses e-mail mentionnées ci-dessus, et a accepté de répondre aux questions tant que KrebsOnSecurity était d'accord pour publier notre conversation par e-mail dans son intégralité (PDF en anglais).

Bloom a déclaré que M. Malek l'avait recommandé pour le poste d'Ashley Madison, mais que M. Malek avait également reçu une prime de référence de 5 000 $pour l'avoir fait. Compte tenu du rôle déclaré de M. Malek en tant que recruteur technique, il semble probable qu'il ait également recommandé plusieurs autres employés à Ashley Madison.

On a demandé à Bloom si quelqu'un à la GRC, à Ashley Madison ou à une autorité quelconque l'avait déjà interrogé à propos du piratage d'Ashley Madison en juillet 2015. Il a répondu qu'il avait été appelé une fois par quelqu'un prétendant être du Service de police de Toronto lui demandant s'il savait quelque chose sur le piratage d'Ashley Madison.

” La situation AM n'était pas quelque chose qu'ils poursuivaient selon la divulgation de la GRC", a écrit Bloom. "Il était cependant très intéressant d'en apprendre davantage sur les techniques et les capacités d'enquête cybernétique les plus avancées de la GRC. Un tiers m'a finalement donné des informations qui comprenaient la connaissance que les forces de l'ordre savaient effectivement qui était le pirate informatique, mais n'avaient pas suffisamment de preuves pour poursuivre une affaire. C'est l'étendue de mon implication avec toutes les autorités.”

Quant au plaidoyer de culpabilité de son entreprise pour avoir exploité LeakedSource, Bloom soutient que le juge, lors de son enquête préliminaire, a conclu que même si tout ce que le gouvernement canadien alléguait était vrai, cela ne constituerait une violation d'aucune loi au Canada en ce qui concerne les accusations portées contre lui par la GRC, qui comprenaient l'utilisation non autorisée d'un ordinateur et “méfait sur les données.”

” Au Canada, au niveau des tribunaux inférieurs, nous sommes autorisés à posséder des informations volées et à manipuler nos copies à notre guise", a déclaré Bloom. "Le juge a cependant décidé qu'un procès était nécessaire pour déterminer si mes activités étaient imprudentes, car l'autre qualificatif de criminel intentionnel ne s'appliquait pas. Je noterai ici que rien de ce que j'ai été accusé d'avoir fait n'aurait été illégal s'il avait été fait aux États-Unis d'Amérique selon leur procureur de district. +1 pour la liberté d'expression en Amérique contre la liberté d'expression au Canada.”

"Peu de temps après que la majeure partie de leur affaire ait été rejetée, le gouvernement a proposé une offre lors d'une réunion à huis clos où ils abandonneraient toutes les charges retenues contre moi, offriraient une immunité personnelle pleine et entière, et en échange, la Société qui a depuis été dissoute plaiderait coupable”, a poursuivi Bloom. “La Société paierait également une amende modeste.”

Bloom a déclaré qu'il avait quitté Ashley Madison parce qu'il s'ennuyait, mais il a reconnu avoir lancé LeakedSource en partie en réponse au piratage d'Ashley Madison.

” J'avais l'intention de tirer parti de mes connexions de jeu pour me lancer dans des travaux de sécurité, y compris pour d'autres serveurs privés tels que les communautés Minecraft et d'autres", a déclaré Bloom. “Après des mois à demander à la direction des tâches plus intéressantes, je me suis ennuyé. Certains jours, je n'avais pratiquement rien à faire à part tourner sur ma chaise, alors je parcourais le code source à la recherche de failles de sécurité à corriger parce que je trouvais cela agréable.”

” Je crois que la décision de démarrer LS [LeakedSource] a été en partie inspirée par le piratage AM lui-même, et le grand nombre de personnes d'un ancien groupe d'amis m'envoyant un message me demandant si une personne XYZ était dans la fuite après que je leur ai révélé que j'en avais téléchargé une copie et avait la possibilité de le parcourir", a poursuivi Bloom. "LS n'a jamais été mon idée – j'étais juste un constructeur et le seul Canadien. Dans d'autres pays, cela n'a jamais été considéré comme illégal après un examen plus approfondi de leurs lois.”

Bloom a déclaré qu'il se considérait toujours comme riche de manière indépendante, et qu'il avait toujours le Lambo vert citron. Mais il a déclaré qu'il était actuellement au chômage et qu'il n'arrivait pas à décrocher un emploi dans ce qu'il considère comme son cheminement de carrière le plus prometteur: la sécurité de l'information.

"Comme je suis sûr que vous le savez, avoir une attention médiatique négative associée à une activité criminelle présumée (mot clé) peut avoir un effet néfaste sur l'emploi, les opérations bancaires et les relations”, a écrit Bloom. “Je n'ai actuellement aucun intérêt à devenir propriétaire d'entreprise, et je n'ai aucune idée d'entreprise utile pour être honnête. J'étais et je suis intéressé par un travail intéressant de sécurité de l'information/programmation, mais c'est un risque trop important pour toute entreprise d'embaucher quelqu'un qui a déjà été accusé d'un crime.”

Si vous avez aimé cette histoire, pensez à lire les deux premiers articles de cette série:

Le principal suspect du piratage d'Ashley Madison en 2015 S'est suicidé en 2014

>>Plus