Les Touristes Se Donnent en Levant les Yeux. Il En Va De Même Pour La Plupart Des Intrus Du Réseau.

Dans les grandes régions métropolitaines, les touristes sont souvent faciles à repérer car ils sont beaucoup plus enclins que les habitants à regarder vers le haut les gratte-ciel environnants. Les experts en sécurité disent que cette même dynamique touristique est un cadeau mortel dans pratiquement toutes les intrusions informatiques qui conduisent à des attaques dévastatrices comme le vol de données et les ransomwares, et que davantage d'organisations devraient définir de simples fils de déclenchement virtuels qui sonnent l'alarme lorsque des utilisateurs et des appareils autorisés sont repérés présentant ce comportement.

Dans un article de blog publié le mois dernier, Produits Cisco il a déclaré qu'il constatait une “augmentation inquiétante du taux d'attaques de haute sophistication sur l'infrastructure réseau."L'avertissement de Cisco intervient au milieu d'une vague de rançons de données réussies et d'attaques de cyberespionnage parrainées par l'État ciblant certains des réseaux les mieux défendus de la planète.

Mais malgré leur complexité croissante, un grand nombre d'intrusions initiales conduisant au vol de données pourraient être étouffées dans l'œuf si davantage d'organisations commençaient à rechercher les signes révélateurs de cybercriminels nouvellement arrivés se comportant comme des touristes du réseau, explique Cisco.

” L'une des choses les plus importantes à aborder ici est que dans chacun des cas que nous avons vus, les acteurs de la menace font le type de "premiers pas" que quelqu'un qui veut comprendre (et contrôler) votre environnement prendrait, " Cisco Hazel a écrit: a écrit. "Les exemples que nous avons observés incluent des acteurs de la menace effectuant une "configuration d'affichage", une "interface d'affichage", une "route d'affichage", une "table arp d'affichage" et un "voisin CDP d'affichage"."Toutes ces actions donnent aux attaquants une image de la perspective d'un routeur sur le réseau et une compréhension de son ancrage.”

Alerte de Cisco concernée attaques d'espionnage en provenance de Chine et de Russie cela abusait des vulnérabilités des routeurs réseau vieillissants et en fin de vie. Mais à un niveau très important, peu importe comment ou pourquoi les attaquants ont pris pied sur votre réseau.

Ça pourrait être vulnérabilités zero-day dans votre pare-feu réseau ou appliance de transfert de fichiers. Votre préoccupation la plus immédiate et la plus importante doit être la suivante: À quelle vitesse pouvez-vous détecter et détacher cette prise initiale?

Le même comportement touristique que Cisco a décrit aux attaquants vis — à-vis des routeurs plus anciens est également incroyablement courant au début des attaques par ransomware et rançon de données-qui se déroulent souvent en secret pendant des jours ou des semaines à mesure que les attaquants identifient méthodiquement et compromettent les actifs clés du réseau d'une victime.

Ces prises d'otages virtuelles commencent généralement par l'achat par les intrus d'un accès au réseau de la cible à partir de courtiers sur le dark web qui revendent l'accès aux informations d'identification volées et aux ordinateurs compromis. Par conséquent, lorsque ces ressources volées sont utilisées pour la première fois par des voleurs de données potentiels, les attaquants exécutent presque invariablement une série de commandes de base demandant au système local de confirmer exactement qui et où ils se trouvent sur le réseau de la victime.

Cette réalité fondamentale des cyberattaques modernes — que les cybercriminels s'orientent presque toujours en “recherchant” qui et où ils se trouvent lorsqu'ils entrent pour la première fois dans un réseau étranger-constitue le modèle commercial d'une entreprise de sécurité innovante appelée Pense, qui donne des fils de déclenchement faciles à utiliser ou des "canaris" qui peuvent déclencher une alerte chaque fois que toutes sortes d'activités suspectes sont observées.

"De nombreuses personnes ont souligné qu'il existe une poignée de commandes qui sont massivement exécutées par des attaquants sur des hôtes compromis (et rarement par des utilisateurs/utilisateurs réguliers)”, explique le site Web de Thinkst. "Alerter de manière fiable lorsqu'un utilisateur sur votre serveur de signature de code exécute whoami.exe peut faire la différence entre attraper un compromis au cours de la semaine 1 (avant que les attaquants ne creusent) et en apprendre davantage sur l'attaque de CNN.”

Ces canaris-ou " jetons canaris — - sont destinés à être intégrés dans des fichiers ordinaires, agissant un peu comme une balise Web ou un bogue Web qui suit le moment où quelqu'un ouvre un e-mail.

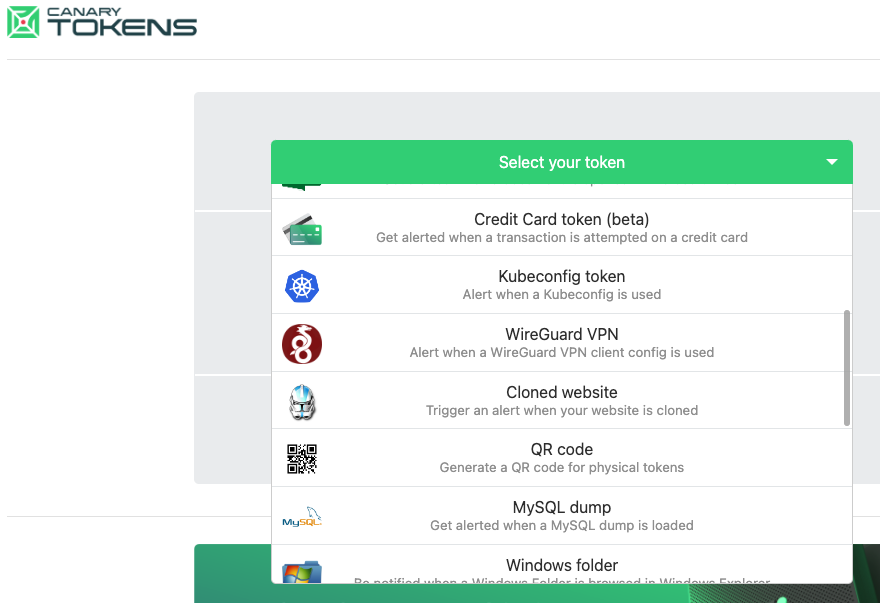

Le site Web Canary Tokens de Thinkst Canary répertorie près de deux douzaines de canaris personnalisables gratuits.

"Imaginez faire cela, mais pour les lectures de fichiers, les requêtes de base de données, les exécutions de processus ou les modèles dans les fichiers journaux," le Documentation sur les jetons Canary explique. "Canarytokens fait tout cela et plus encore, vous permettant d'implanter des pièges dans vos systèmes de production plutôt que de configurer des pots de miel séparés.”

Thinkst opère aux côtés d'une industrie en plein essor offrant des services dits de “tromperie” ou de “pot de miel”-ceux conçus pour confondre, perturber et enchevêtrer les intrus du réseau. Mais dans une interview avec KrebsOnSecurity, fondateur et PDG de Thinkst Haroon Plus dit que la plupart des techniques de tromperie impliquent un certain degré d'orgueil.

” Ce qui signifie que vous aurez des équipes de tromperie dans votre réseau jouant espion contre espion avec des gens essayant de s'introduire, et cela devient tout ce truc de contre-espionnage", a déclaré Meer. "Personne n'a vraiment le temps pour ça. Au lieu de cela, nous disons littéralement le contraire: que vous avez probablement tous ces projets [d'amélioration de la sécurité] qui vont prendre une éternité. Mais pendant que vous faites tout cela, laissez tomber ces 10 canaris, car tout le reste prendra beaucoup de temps à faire.”

L'idée ici est de poser des pièges dans des zones sensibles de votre réseau ou de vos applications Web où peu d'utilisateurs autorisés devraient jamais marcher. Il est important de noter que les jetons canary eux-mêmes sont inutiles pour un attaquant. Par exemple, ce jeton AWS canary ressemble certainement aux clés numériques de votre cloud, mais le jeton lui-même n'offre aucun accès. C'est juste un leurre pour les méchants, et vous recevez une alerte quand et si jamais il est touché.

Une bonne chose à propos des jetons canary est que Thinkst les donne gratuitement. Dirigez - vous vers canarytokens.org, et choisissez dans un menu déroulant des jetons disponibles, y compris:

- un jeton de bogue web/ URL, conçu pour alerter lorsqu'une URL particulière est visitée;

- un jeton DNS, qui alerte lorsqu'un nom d'hôte est demandé;

- un jeton AWS, qui alerte lorsqu'une clé Amazon Web Services spécifique est utilisée;

- un jeton "exe personnalisé", pour alerter lorsqu'un fichier exécutable ou une DLL Windows spécifique est exécuté;

- un jeton "commande sensible", pour alerter lorsqu'une commande Windows suspecte est exécutée.

- un jeton Microsoft Excel/ Word, qui alerte lorsqu'un fichier Excel ou Word spécifique est accédé.

Tout comme un panneau “peinture mouillée” encourage souvent les gens à toucher une surface fraîchement peinte de toute façon, les attaquants ne peuvent souvent pas s'en empêcher lorsqu'ils pénètrent dans un réseau étranger et tombent sur ce qui semble être des actifs numériques clés, dit Meer.

“Si un attaquant atterrit sur votre serveur et trouve une clé de votre environnement cloud, il est vraiment difficile pour lui de ne pas l'essayer une seule fois”, a déclaré Meer. "De plus, lorsque ce genre d'acteurs atterrissent dans un réseau, ils doivent s'orienter et, ce faisant, ils vont faire trébucher des canaris.”

Selon Meer, les jetons canary sont aussi susceptibles de faire trébucher les attaquants que ce sont des “équipes rouges”, des experts en sécurité embauchés ou employés par des entreprises cherchant à sonder en permanence leurs propres systèmes informatiques et réseaux à la recherche de failles de sécurité.

"Le concept et l'utilisation des jetons canary m'ont rendu très hésitant à utiliser les informations d'identification acquises lors d'un engagement, par rapport à la recherche d'autres moyens d'atteindre un objectif final"” a écrit Shoubham Chah, testeur de pénétration et cofondateur de la société de sécurité Note d'actif. “Si l'objectif est d'augmenter le temps nécessaire aux attaquants, les jetons canary fonctionnent bien.”

Thinkst gagne de l'argent en vendant des outils Canary, qui est une version payante de Thinkst alimentée par un petit périphérique matériel conçu pour être installé sur le réseau local en tant que serveur de jetons canary.

“Si vous avez une équipe de défense sophistiquée,vous pouvez commencer à placer ces choses dans des endroits vraiment intéressants”, a déclaré Meer. "Tout le monde dit que ses affaires sont simples, mais nous en sommes obsédés. Il faut vraiment que ce soit si simple que les gens ne puissent pas tout gâcher. Et si cela fonctionne, c'est le meilleur rapport qualité-prix que vous obtiendrez pour votre argent en matière de sécurité.”

Lectures complémentaires:

Lecture sombre: Les Canaris d'informations d'identification Créent un champ de mines pour les attaquants

Groupe CCN: Étendre un Canari Thinkst pour qu'il devienne un Pot de miel Interactif

Expérience de Cruise Automation dans le déploiement de jetons canary

>>Plus