Pourquoi Les Services De Cryptage De Logiciels Malveillants Méritent Plus D'Attention

Si vous exploitez une entreprise de cybercriminalité qui repose sur la diffusion de logiciels malveillants, vous passez probablement aussi beaucoup de temps à essayer de déguiser ou de “crypter” vos logiciels malveillants afin qu'ils paraissent inoffensifs pour les produits antivirus et de sécurité. En fait, le processus de "cryptage" des logiciels malveillants est suffisamment complexe et prend suffisamment de temps pour que la plupart des cybercriminels sérieux externalisent cette fonction essentielle à une poignée de tiers de confiance. Cette histoire explore l'histoire et l'identité derrière Cryptor[.] affaires, un service de cryptage de longue date auquel font confiance certains des plus grands noms de la cybercriminalité.

Pratiquement tous les logiciels malveillants déployés pour voler des données à un moment donné doivent être cryptés. Ce processus très technique et laborieux implique de modifier de manière itérative l'apparence et le comportement d'un fichier malveillant jusqu'à ce qu'il ne déclenche plus de sonnette d'alarme lorsqu'il est analysé par différents outils antivirus.

Les fournisseurs de logiciels malveillants expérimentés comprennent que s'ils ne cryptent pas continuellement leurs logiciels malveillants avant de les envoyer, une grande partie de la maladie numérique qu'ils tentent de propager sera signalée par les outils de sécurité. En bref, si vous dirigez une entreprise de cybercriminalité et que vous n'êtes pas équipé pour gérer vous-même ce processus de cryptage, vous devrez probablement payer quelqu'un d'autre pour le faire à votre place.

Grâce à la forte demande de services de chiffrement fiables, d'innombrables cybercriminels ont suspendu leurs bardeaux en tant que fournisseurs de services de chiffrement. Cependant, la plupart de ces personnes ne semblent pas très douées dans ce qu'elles font, car la plupart sont bientôt en faillite.

Un exemple remarquable est Cryptor[.] biz. Ce service est en fait recommandé par les fournisseurs de la Logiciel malveillant RedLine voleur d'informations, qui est un kit de logiciels malveillants populaire et puissant qui se spécialise dans le vol de données sur les victimes et est souvent utilisé pour préparer le terrain pour les attaques de ransomware. Cryptor[.] biz a également été recommandé aux clients du Famille de logiciels malveillants Predator information stealer (via les canaux de support Telegram du malware).

QUI DIRIGE CRYPTOR[.] BIZ?

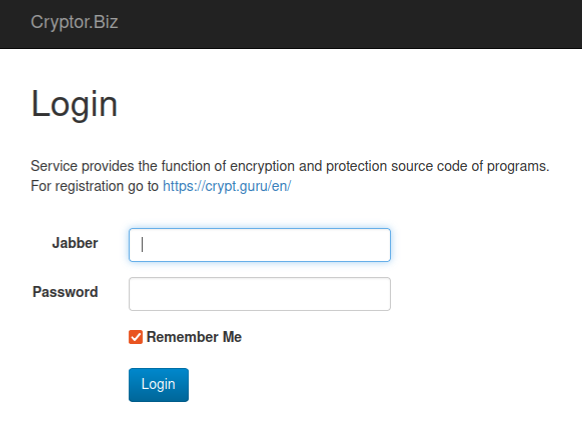

Aussi bon que Cryptor[.] biz peut être à obscurcir les logiciels malveillants, son propriétaire ne semble pas avoir fait un excellent travail pour couvrir ses propres traces. Les enregistrements d'inscription pour le site Cryptor[.] les entreprises sont cachées derrière des services de protection de la vie privée, mais la page d'accueil du site indique que les clients potentiels doivent s'inscrire en visitant le domaine crypte[.] gourou, ou en envoyant un message instantané Jabber à l'adresse “masscrypt@exploit.im.”

Crypte[.] les enregistrements d'enregistrement de guru sont également cachés, pourtant enregistrements passifs du système de noms de domaine (DNS) pour les deux cryptor[.] biz et crypte[.] guru montre qu'en 2018, les domaines transmettaient les e-mails entrants à l'adresse obelisk57@gmail.com.

Cabinet de cyber intelligence Processeur Intel 471 rapporte que obelisk57@gmail.com a été utilisé pour créer un compte sur le forum Logiciels Noirs sous le surnom “Kérens."Pendant ce temps, l'adresse Jabber masscrypt@exploit.im a été associé à l'utilisateur Kerens sur le forum de piratage russe Exploiter de 2011 à nos jours.

La page de connexion pour Cryptor dot biz contient plusieurs indices sur qui exécute le service.

Le tout premier message de Kerens sur Exploit en 2011 était une critique négative d'un service de cryptage populaire antérieur à Cryptor[.] biz a appelé Crypte VIP, que Kerens accusait d'être "merdique" et peu fiable. Mais Intel 471 constate qu'après son examen critique de VIP Crypt, Kerens n'a plus publié publiquement sur Exploit pendant encore quatre ans jusqu'en octobre 2016, date à laquelle ils ont soudainement commencé à faire de la publicité pour Cryptor[.] biz.

Intel 471 a constaté que Kerens utilisait l'adresse e-mail pepyak@gmail.com, qui a également été utilisé pour enregistrer les comptes Kerens sur les forums de piratage en langue russe Vérifié et Labo de dégâts.

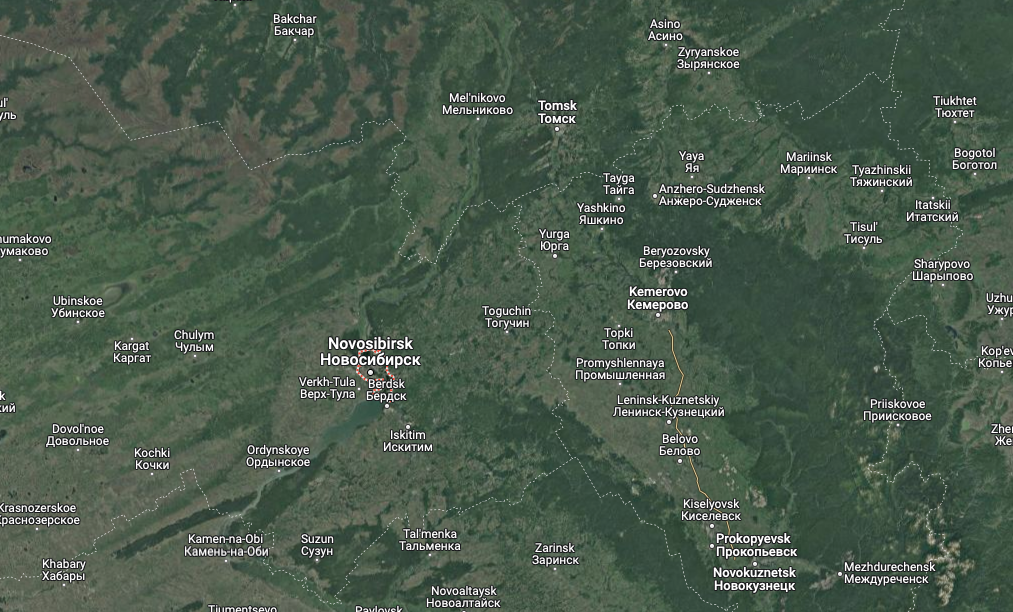

Ironiquement, Verified a lui-même été piraté à plusieurs reprises au fil des ans, avec ses messages privés et les détails d'enregistrement des utilisateurs divulgués en ligne. Ces enregistrements indiquent que l'utilisateur Kerens s'est inscrit sur Verified en mars 2009 à partir d'une adresse Internet à Novossibirsk, une ville de la région sud de la Sibérie en Russie.

En 2010, quelqu'un avec le nom d'utilisateur Pepyak sur le forum d'affiliation en langue russe GoFuckBiz[.] avec ils ont partagé qu'ils partageaient généralement leur temps au cours de l'année entre vivre en Sibérie (pendant les mois les plus doux) et en Thaïlande (lorsque Novossibirsk est généralement à -15 °C/°5F).

Par exemple, dans une conversation sur la meilleure voiture à acheter pour naviguer sur des routes de mauvaise qualité, Pepyak a déclaré “ " Nous avons des routes de merde en Sibérie."En janvier 2010, Pepyak a demandé à la communauté GoFuckBiz où trouver un bon modem USB à Phuket, en Thaïlande.

DomainTools.com dit l'adresse e-mail pepyak@gmail.com a été utilisé pour enregistrer 28 noms de domaine au fil des ans, y compris un site Web russe de vente d'automobiles aujourd'hui disparu appelé “autodoska[.] affaires."DomainTools montre que ce site a été enregistré en 2008 à un Youri Tchournov de Sébastpol, en Crimée (avant l'annexion de la Crimée par la Russie en 2014, la péninsule faisait partie de l'Ukraine).

Les enregistrements WHOIS pour autodoska[.] biz ont été modifiés en 2010 pour Sergueï Pourtov (pepyak@gmail.com) de Yurga, une ville de Russie Région de Kemerovo, qui est une région relativement peuplée de Sibérie occidentale adjacente à Novossibirsk.

Une vue satellite de la région comprenant Novossibirsk, Yurga et l'oblast de Kemerovo. Image: Cartes Google.

Un grand nombre des 28 domaines enregistrés sur pepyak@gmail.com avoir une autre adresse e-mail dans leurs dossiers d'inscription: unforgiven57@mail.ru. Selon DomainTools, l'adresse e-mail Impardonnable a été utilisée pour enregistrer environ une douzaine de domaines, dont trois initialement enregistrés à l'adresse e-mail de Keren — pepyak@gmail.com (par exemple, antivirusxp09[.] avec).

L'un des domaines enregistrés en 2006 à l'adresse unforgiven57@mail.ru était thélib[.] ru, qui pendant de nombreuses années était un endroit pour télécharger des livres électroniques piratés. DomainTools dit lelib[.] ru était à l'origine enregistré auprès d'un Sergueï Ou Purtov.

La plupart des deux douzaines de domaines enregistrés sur pepyak@gmail.com partagé un serveur à un moment donné avec un petit nombre d'autres domaines, y compris logiciel mobile[.] su, qui a été enregistré à l'adresse e-mail spurtov@gmail.com.

CDEC, une société de livraison express basée à Novossibirsk, a apparemment été piratée à un moment donné parce qu'une entreprise de cyber intelligence Intelligence de Constelle constaté que sa base de données affiche l'adresse e-mail spurtov@gmail.com a été affecté à un Sergueï Yurievich Purtov (Сергей Юрьевич Пуртов).

DomainTools indique le même numéro de téléphone dans les enregistrements d'enregistrement pour autodoska[.] affaires (+7.9235059268) a été utilisé pour sécuriser deux autres domaines — bile[.] ru et la bibliothèque[.] ru, qui ont tous deux été enregistrés auprès d'un Sergueï Y Pourtov.

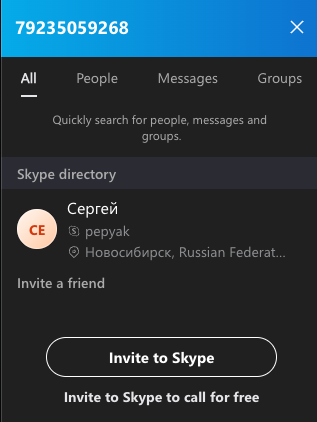

Une recherche sur le numéro de téléphone 79235059268 dans Skype révèle que ces chiffres appartiennent à un” Sergey " de Novossibirsk avec le nom d'utilisateur désormais familier-Pepyak.

Une recherche sur le numéro de téléphone 79235059268 dans Skype révèle que ces chiffres appartiennent à un” Sergey " de Novossibirsk avec le nom d'utilisateur désormais familier-Pepyak.

Bouclant la boucle, Constella Intelligence montre que divers comptes en ligne liés à l'adresse e-mail unforgiven57@mail.ru s'appuyait fréquemment sur le mot de passe quelque peu unique“"modèle: plk139t51z. "Constella dit que le même mot de passe n'a été utilisé que pour une poignée d'autres adresses e-mail, notamment gumboldt@gmail.com.

Dossiers clients piratés du spectacle CDEK gumboldt@gmail.com était lié à un client nommé Sergueï Yurievich Purtov. DomainTools a constaté que la quasi-totalité des 15 noms de domaine enregistrés sur gumboldt@gmail.com (y compris le logiciel mobile susmentionné [.] su) ont été à un moment donné enregistrés à spurtov@gmail.com.

Intel 471 rapporte que gumboldt@gmail.com a été utilisé en 2009 pour enregistrer un utilisateur sous le pseudo “Colonne"sur le forum de piratage russe Antichat. D'après les publications de Kolumb sur Antichat, il semble que cet utilisateur était principalement intéressé par l'achat d'un accès à des ordinateurs compromis à l'intérieur de la Russie.

Puis, en décembre 2009, Kolumb a déclaré qu'ils avaient désespérément besoin d'un service de cryptage fiable ou d'un cryptor à temps plein.

” Nous avons besoin d'une personne qui crypte les logiciels tous les jours, parfois même quelques fois par jour", a écrit Kolumb sur Antichat.

M. Purtov n'a pas répondu aux demandes de commentaires envoyées à l'une des adresses électroniques mentionnées dans le présent rapport. Mail.ru a répondu que l'adresse e-mail spurtov@mail.ru n'est plus actif.

ANALYSE

Comme KrebsOnSecurity donné son avis sur Mastodon plus tôt cette semaine, il est très logique que les chercheurs en cybersécurité et les forces de l'ordre concentrent leur attention sur les meilleurs acteurs de l'espace de cryptage — pour plusieurs raisons. Plus important encore, les cybercriminels offrant des services de cryptage éprouvés ont également tendance à être parmi les codeurs malveillants les plus expérimentés et les plus connectés de la planète.

Pensez-y de cette façon: par définition, un service de chiffrement analyse et examine tous les types de logiciels malveillants avant ces nouveaux méchants sont d'abord lâchés dans la nature. Ce seul fait devrait faire de ces entreprises criminelles une cible principale des entreprises de cybersécurité cherchant à obtenir des renseignements plus opportuns sur les nouveaux logiciels malveillants.

De plus, un examen d'innombrables publications et messages privés de Pepyak et d'autres fournisseurs de chiffrement montre qu'un service de chiffrement performant aura des contacts directs et fréquents avec certains des auteurs de logiciels malveillants les plus avancés au monde.

En bref, infiltrer ou perturber un service de chiffrement de confiance peut être un excellent moyen de ralentir ou même de mettre à l'écart un grand nombre d'opérations de cybercriminalité en même temps.

Pour en savoir plus sur l'industrie du cryptage:

Ce Service Aide Les Auteurs de Logiciels Malveillants À Corriger Les Failles de Leur Code

L'Antivirus est mort: Vive l'Antivirus!

>>Plus