Vous envisagez d'embaucher ou de gérer un service de démarrage? Réfléchis Encore.

La plupart des personnes qui exploitent des entreprises de DDoS pour compte d'autrui tentent de cacher leur véritable identité et leur véritable emplacement. Les propriétaires de ces soi — disant services de” démarrage “ou de” stress " — conçus pour mettre les sites Web et les utilisateurs hors ligne-opèrent depuis longtemps dans un domaine juridiquement trouble du droit de la cybercriminalité. Mais jusqu'à récemment, leur plus grande préoccupation n'était pas d'éviter la capture ou la fermeture par les autorités fédérales: il s'agissait de minimiser le harcèlement de clients ou de victimes mécontents et de s'isoler contre les attaques incessantes de services concurrents de DDoS pour compte d'autrui.

Et puis il y a des exploitants de magasins de démarrage comme Jean Dobbs, un étudiant diplômé en informatique de 32 ans vivant à Honolulu, Hawaii. Pendant au moins une décennie jusqu'à la fin de l'année dernière, Dobbs a ouvertement opéré IPStresser[.]COM, un service d'attaque à la location populaire et puissant qu'il a enregistré auprès de l'État d'Hawaï en utilisant son vrai nom et son adresse. De même, le domaine a été enregistré au nom et dans la ville natale de Dobbs en Pennsylvanie.

Dobbs, sur une photo non datée de son profil Github. Image: john-dobbs.github.io

La seule expérience de travail Dobbs répertoriée sur son CV était en tant que développeur indépendant de 2013 à nos jours. Le curriculum vitae de Dobbs ne nomme pas son service de démarrage, mais il s'y vante de maintenir des sites Web avec un demi-million de pages vues par jour et de “concevoir des déploiements de serveurs pour des performances, une haute disponibilité et une sécurité.”

En décembre 2022, le département américain de la Justice a saisi le site Web IPStresser de Dobbs et l'a inculpé d'un chef d'accusation de complicité d'intrusion informatique. Les procureurs affirment que son service a attiré plus de deux millions d'utilisateurs enregistrés et qu'il était responsable du lancement un nombre impressionnant de 30 millions d'attaques DDoS distinctes.

Le gouvernement a saisi quatre douzaines de domaines de démarrage, et Dobbs et cinq autres hommes américains accusés au criminel d'avoir prétendument exploité des services stressants. Il s'agissait du deuxième retrait massif de ce type du ministère de la Justice ciblant les services de DDoS pour compte d'autrui et leurs opérateurs accusés. En 2018, le gouvernement fédéral saisie de 15 sites stresser et a porté des accusations de cybercriminalité contre trois hommes pour leur exploitation de services de démarrage.

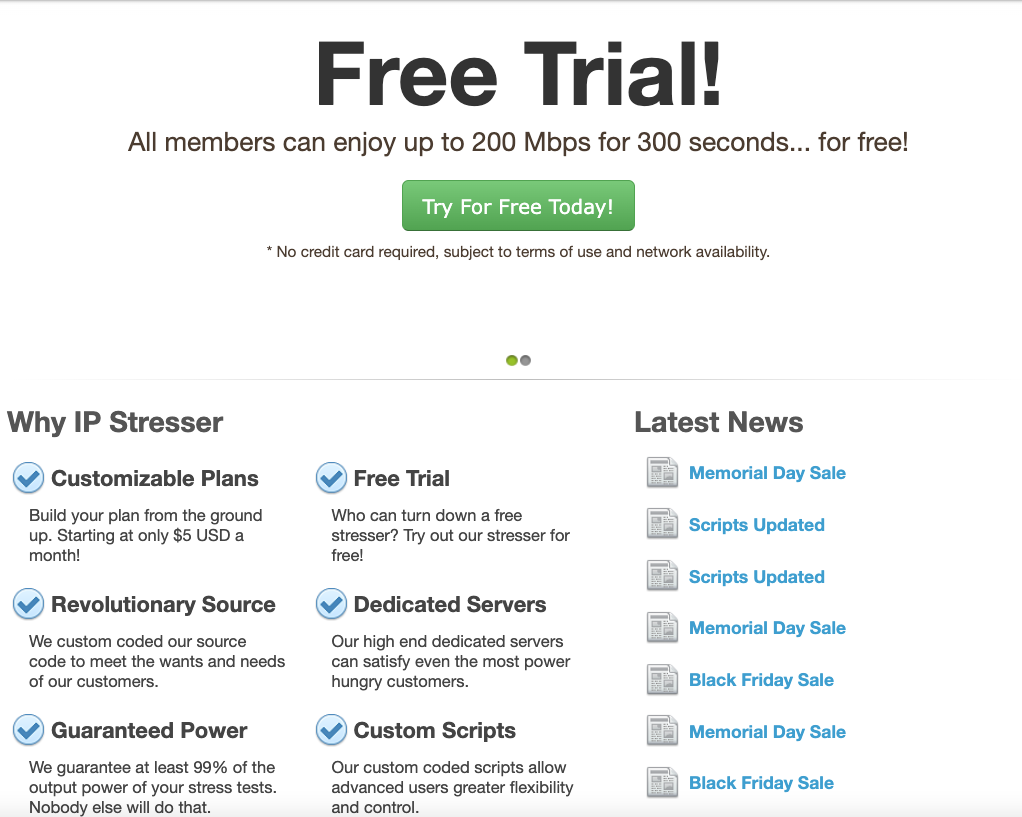

Le service de démarrage de Dobbs, IPStresser, en juin 2020. Image: archive.org.

De nombreux exploitants de sites stresser accusés ont plaidé coupable au fil des ans après avoir été accusés d'accusations criminelles fédérales. Mais l'affirmation principale du gouvernement — selon laquelle l'exploitation d'un site de démarrage est une violation des lois américaines sur la criminalité informatique — n'a été correctement testée devant les tribunaux qu'en septembre 2021.

C'était quand un jury a rendu un verdict de culpabilité contre Matthieu Gatrel, un St. Charles alors âgé de 32 ans, malade. un homme inculpé dans le premier buste de botteur de masse du gouvernement en 2018. Bien qu'il ait admis aux agents du FBI qu'il dirigeait deux services de démarrage (et qu'il remettait de nombreuses preuves incriminantes au cours du processus), Gatrel a choisi de porter son affaire en justice, défendu tout le temps par des avocats commis d'office.

Les procureurs ont déclaré que les services de démarrage de Gatrel-downthem[.] org et ampnode[.] com-a aidé quelque 2 000 clients payants à lancer des attaques numériques débilitantes sur plus de 20 000 cibles, dont de nombreux sites Web gouvernementaux, bancaires, universitaires et de jeux.

Gatrel a été reconnu coupable des trois chefs d'accusation de violation de la Loi sur la fraude et les abus informatiques, y compris complot en vue de commettre une altération non autorisée d'un ordinateur protégé, complot en vue de commettre une fraude électronique et altération non autorisée d'un ordinateur protégé. Il a été condamné à deux ans de prison.

Maintenant, il semble que Dobbs envisage également de tenter sa chance avec un jury. En janvier. 4, Dobbs a plaidé non coupable. Ni Dobbs ni son avocat nommé par le tribunal n'ont répondu aux demandes de commentaires.

Mais il se trouve que Dobbs lui-même a fourni une certaine perspective sur sa pensée dans un échange de courriels avec KrebsOnSecurity en 2020. J'avais contacté Dobbs parce qu'il était évident que cela ne le dérangeait pas que les gens sachent qu'il exploitait l'un des sites de DDoS pour compte d'autrui les plus populaires au monde, et j'étais vraiment curieux de savoir pourquoi il n'avait si peur de se faire attaquer par le gouvernement fédéral.

“Oui, je suis le propriétaire du domaine que vous avez répertorié, mais vous n'êtes pas autorisé à publier un article contenant ledit nom de domaine, mon nom ou cette adresse e-mail sans mon autorisation écrite préalable”, a répondu Dobbs à ma communication initiale le 10 mars 2020 en utilisant son adresse e-mail de l'Université d'Hawaï à Manoa.

Quelques heures plus tard, j'ai reçu des instructions plus stridentes de Dobbs, cette fois via son adresse e-mail officielle à ipstresser[.]COM.

“Je le répète pour plus de clarté, vous n'êtes pas autorisé à publier un article contenant ipstresser.com, mon nom, mon profil GitHub et/ ou mon hawaii.edu adresse e-mail", a écrit Dobbs, comme s'il prenait la dictée d'un avocat qui ne comprend pas comment fonctionnent les médias.

Pressé de donner des détails sur son entreprise, Dobbs a répondu que le nombre de clients IPStresser était une “information privilégiée”, et a déclaré qu'il n'avait même pas annoncé le service. Lorsqu'on lui a demandé s'il craignait que bon nombre de ses concurrents purgent alors une peine de prison pour avoir exploité des services de démarrage similaires, Dobbs a soutenu que la façon dont il avait créé l'entreprise l'isolait de toute responsabilité.

” Je suis au courant des récentes mesures d'application de la loi contre d'autres opérateurs de services de tests de résistance", a expliqué Dobbs. “Je ne peux pas parler des actions de ces autres services, mais nous prenons des mesures proactives pour empêcher l'utilisation abusive de notre service et nous travaillons avec les forces de l'ordre concernant tout abus signalé de notre service.”

Quelles étaient ces mesures proactives? Dans une interview de 2015 avec ZDNet Belgique, Dobbs a affirmé qu'il était exonéré de responsabilité parce que ses clients devaient tous soumettre une signature numérique attestant qu'ils n'utiliseraient pas le site à des fins illégales.

” Nos conditions d'utilisation sont un document juridique qui nous protège, entre autres, de certaines conséquences juridiques", a déclaré Dobbs à ZDNet. “La plupart des autres sites se contentent d'une simple case à cocher, mais nous demandons une signature numérique afin d'impliquer un réel consentement de nos clients.”

Dobbs a déclaré à KrebsOnSecurity que son service ne générait pas beaucoup de profit, mais plutôt qu'il était motivé par “répondre à un besoin légitime.”

“La raison pour laquelle j'offre ce service est de permettre de tester les mesures de sécurité du réseau avant qu'une personne malveillante attaque ledit réseau et provoque des temps d'arrêt”, a-t-il déclaré. "Bien sûr, certaines personnes ne voient que les aspects négatifs, mais il y a une longue liste d'entreprises avec lesquelles j'ai travaillé au fil des ans qui diraient que mon service est une aubaine et les a aidées à éviter des dizaines de milliers de dollars de temps d'arrêt résultant d'une attaque malveillante.”

“Je ne crois pas que la fourniture d'un tel service soit illégale, en supposant une diligence raisonnable appropriée pour empêcher une utilisation malveillante du service, comme c'est le cas pour IPstresser[.] com", a poursuivi Dobbs. "Quelqu'un qui utilise un tel service pour effectuer des tests non autorisés est illégal dans de nombreux pays, cependant, la responsabilité légale est celle de l'utilisateur et non du fournisseur de services.”

Le profil de Dobbs sur GitHub comprend plus de ses idées sur son travail, y compris un article curieux sur “éthique du génie logiciel.” Dans son traité de janvier 2020 “Mon Parcours En Génie Logiciel, "Dobbs déplore que rien dans son éducation formelle ne l'ait préparé à la réalité qu'une grande partie de son travail serait si fastidieux et répétitif (cela suit de près une pièce de 2020 intitulée ici Conseil de choix de carrière: La cybercriminalité est surtout ennuyeuse).

” Un domaine du génie logiciel qui, à mon avis, devrait être davantage abordé dans les cours universitaires est la maintenance", a écrit Dobbs. “Les projets sont souvent travaillés pendant au plus quelques mois, et les étudiants ne font pas l'expérience de l'aspect maintenance du génie logiciel avant d'arriver sur le lieu de travail. Avouons - le, la maintenance continue d'un projet est ennuyeuse; il n'y a rien de tel que l'euphorie de terminer un projet sur lequel vous travaillez depuis des mois et de le diffuser au monde entier, mais je dirais que la moitié de ma carrière professionnelle a été liée à la maintenance.”

Allison Nixon a écrit: est directeur de la recherche au sein de la société de cybersécurité basée à New York Unité 221B. Nixon fait partie d'un petit groupe de chercheurs qui suivent de près l'industrie des attaques DDoS pour compte d'autrui depuis des années, et elle a déclaré que l'affirmation de Dobbs selon laquelle ce qu'il fait est légal est logique étant donné qu'il a fallu des années au gouvernement pour reconnaître l'ampleur du problème.

” Ces gars-là soutiennent que leurs services sont légaux parce que pendant longtemps, rien ne leur est arrivé", a déclaré Nixon. “Il est difficile de prétendre que quelque chose est illégal si personne n'a jamais été arrêté pour cela auparavant.”

Nixon affirme que la lutte du gouvernement contre les services de démarrage — et par extension d'autres types de cybercrimes — est entravée par un système juridique qui prend souvent des années à parcourir les affaires de cybercriminalité.

“Avec la cybercriminalité, le cycle entre le crime et l'enquête et l'arrestation peut souvent prendre un an ou plus, et c'est pour un cas très rapide”, a déclaré Nixon. "Si quelqu'un volait un magasin, nous nous attendions à une réponse de la police en quelques minutes. Si quelqu'un vole le site Web d'une banque, il pourrait y avoir une indication d'activité policière dans l'année.”

Nixon a salué les opérations de retrait de démarrage de 2022 et 2018 comme “d'énormes pas en avant”, mais a ajouté qu ' “il doit y en avoir plus, et plus rapidement.”

“Ce décalage temporel explique en partie pourquoi il est si difficile de fermer le pipeline de nouveaux talents qui se lancent dans la cybercriminalité”, a-t-elle déclaré. "Ils pensent que ce qu'ils font est légal parce que rien ne s'est passé et à cause du temps qu'il faut pour fermer ces choses. Et c'est vraiment un gros problème, où nous voyons beaucoup de gens devenir des criminels au motif que ce qu'ils font n'est pas vraiment illégal parce que les flics ne feront rien.”

En décembre 2020, Dobbs a déposé une demande auprès de l'État d'Hawaï pour retirer IP Stresser Inc. de sa liste d'entreprises actives. Mais selon les procureurs, Dobbs continuerait à exploiter son site de DDoS pour compte d'autrui au moins jusqu'en novembre 2022.

Deux mois après notre entretien par e-mail en 2020, Dobbs obtiendrait son deuxième baccalauréat (en informatique; son curriculum vitae indique qu'il a obtenu un baccalauréat en génie civil de l'Université Drexel en 2013). Les accusations fédérales contre Dobbs sont venues juste au moment où il se préparait à entrer dans son dernier semestre pour une maîtrise en informatique à l'Université d'Hawaï.

Nixon dit qu'elle a un message pour toute personne impliquée dans l'exploitation d'un service de DDoS pour compte d'autrui.

“À moins que vous ne vérifiiez que la cible possède l'infrastructure que vous ciblez, il n'y a aucun moyen légal d'exploiter un service de DDoS pour compte d'autrui”, a-t-elle déclaré. “Il n'y a aucune condition d'utilisation que vous pourriez mettre sur le site qui le rendrait légal d'une manière ou d'une autre.”

Et son message aux clients de ces services de démarrage? C'est une question à laquelle il est impératif de réfléchir, en particulier maintenant que les enquêteurs aux États-Unis, au Royaume-Uni et ailleurs ont commencé à s'en prendre aux clients du service de démarrage.

“Lorsqu'un service de démarrage prétend qu'il ne partage pas les journaux, il ment parce que les journaux constituent un levier légal pour le moment où l'opérateur du service de démarrage est arrêté”, a déclaré Nixon. "Et quand ils le feront, vous serez les premières personnes qu'ils jetteront sous le bus.”

>>Plus