Dar una cara al Servicio Proxy de Malware 'Sin Rostro'

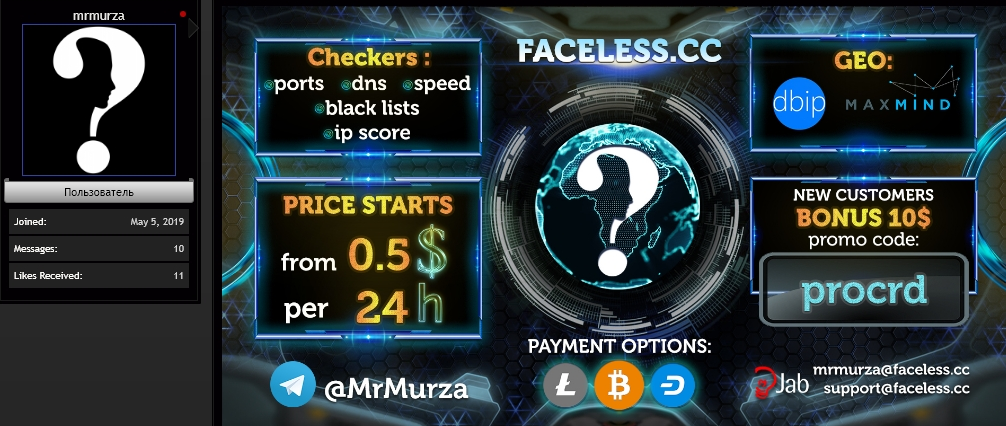

Durante los últimos siete años, un servicio proxy basado en malware conocido como "Sin rostro"ha vendido el anonimato a innumerables ciberdelincuentes . Por menos de un dólar al día, los clientes sin rostro pueden enrutar su tráfico malicioso a través de decenas de miles de sistemas comprometidos anunciados en el servicio. En esta publicación, examinaremos las pistas dejadas durante la última década por el propietario de Faceless, incluidas algunas que pueden ayudar a ponerle rostro al nombre.

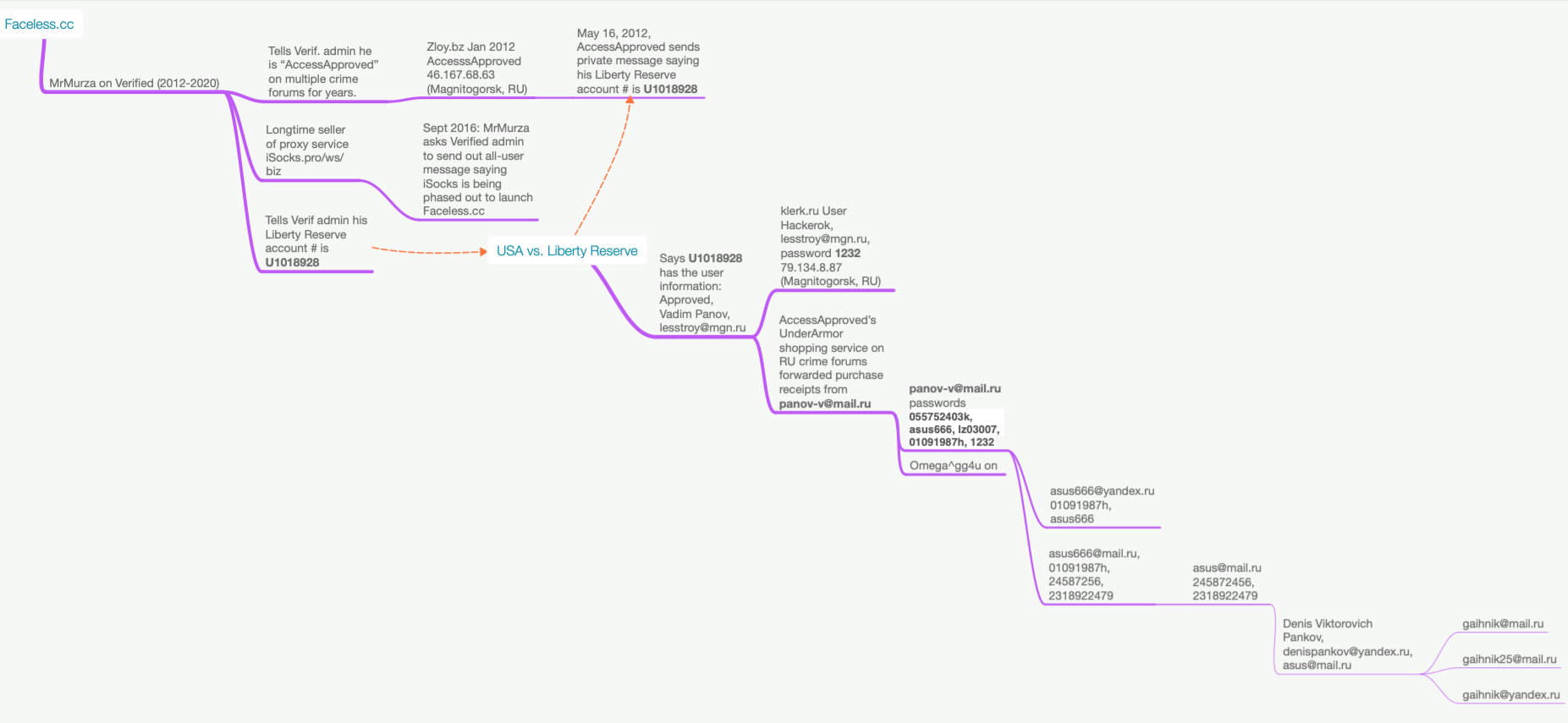

La página de búsqueda de proxy dentro del servicio de anonimato basado en malware Faceless. Imagen: spur.us.

Riley Kilmer es cofundador de Spur.us, una compañía que rastrea miles de redes VPN y proxy, y ayuda a los clientes a identificar el tráfico que llega a través de estos servicios de anonimato. Kilmer dijo que Faceless se ha convertido en uno de los servicios proxy basados en malware más confiables del underground, principalmente porque su red proxy ha incluido tradicionalmente una gran cantidad de dispositivos comprometidos de "Internet de las cosas", como servidores para compartir medios, que rara vez se incluyen en listas de bloqueo de malware o spam.

Kilmer dijo que cuando Spur comenzó a investigar Faceless, notaron que casi todas las direcciones de Internet que Faceless anunciaba para alquilar también aparecían en el motor de búsqueda de IoT Shodan.io como un dispositivo para compartir medios en una red local que de alguna manera estuvo expuesta a Internet.

"Podríamos buscar de manera confiable la [huella digital] de estos dispositivos para compartir medios en Shodan y encontrar esos mismos sistemas a la venta en Faceless", dijo Kilmer.

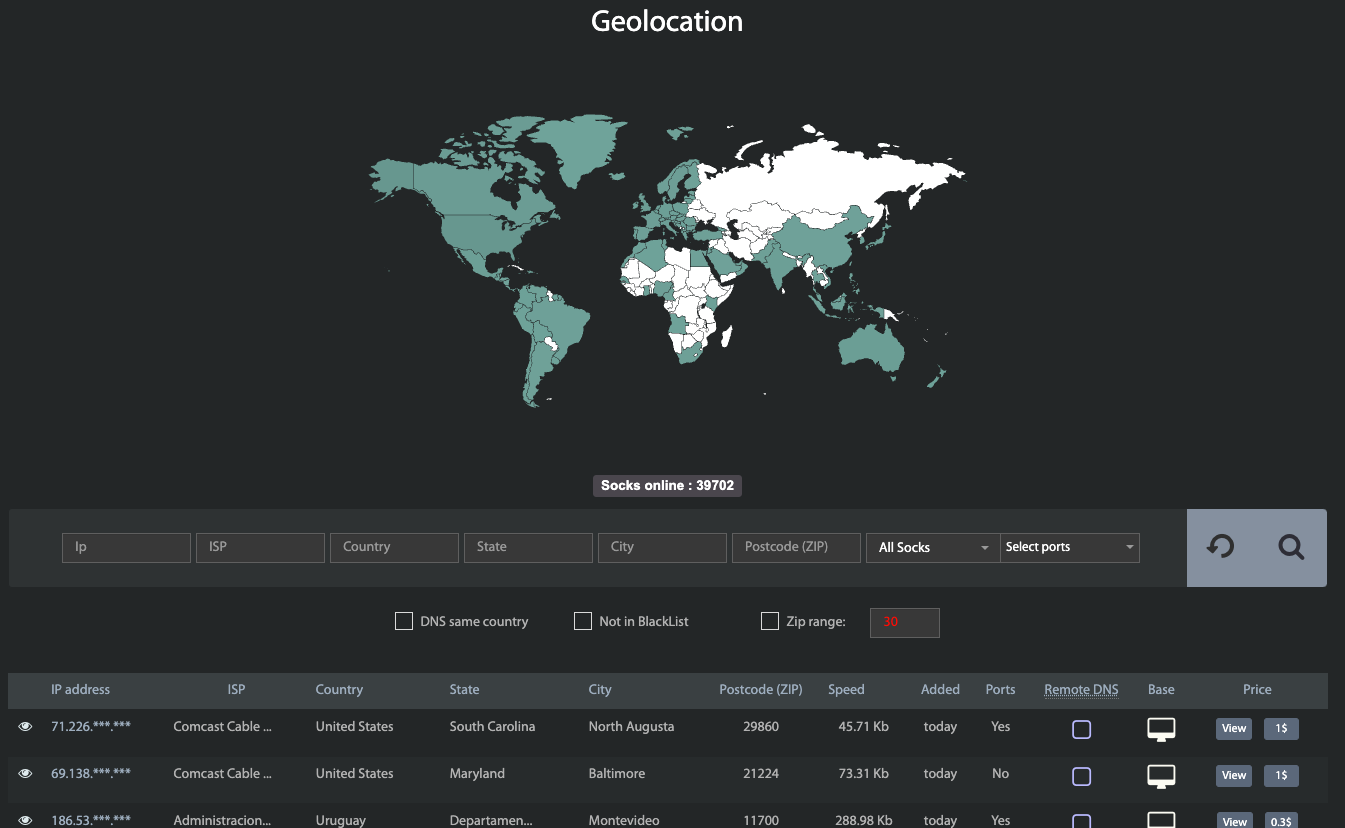

En enero de 2023, el sitio web del servicio Faceless dijo que estaba dispuesto a pagar por información sobre vulnerabilidades de seguridad previamente indocumentadas en dispositivos IoT. Aquellos con días cero de IoT podrían esperar un pago si su exploit involucrara al menos 5,000 sistemas que pudieran identificarse a través de Shodan.

Avisos publicados para usuarios sin rostro, publicidad de un servicio de inundación de correo electrónico y solicitud de vulnerabilidades de día cero en dispositivos de Internet de las Cosas.

Recientemente, Faceless ha mostrado ambiciones más allá de vender acceso a dispositivos IoT con poca seguridad. En febrero, Faceless relanzó un servicio que permite a los usuarios lanzar una bomba de correo electrónico a alguien, lo que hace que la bandeja de entrada del objetivo se llene con decenas de miles de mensajes basura.

Y en marzo de 2023, Faceless comenzó a comercializar un servicio para buscar números de Seguro Social (SSN) que afirma proporcionar acceso a "la base de datos de SSN más grande del mercado con una tasa de aciertos muy alta.”

Kilmer dijo que Faceless quiere convertirse en una ventanilla única de fraude para los ciberdelincuentes que buscan robo o sintético identidades desde las que realizar transacciones en línea y un proxy temporal que esté geográficamente cerca de la identidad que se vende. Faceless actualmente vende este producto incluido por $9 — 8 8 por la identidad y $1 por el proxy.

"Están tratando de ser esta ventanilla única para el anonimato y las personas", dijo Kilmer. "El servicio básicamente dice' aquí hay un SSN y una conexión proxy que debe corresponder a la ubicación de ese usuario y tener sentido para diferentes sitios web.'”

MRMURZA

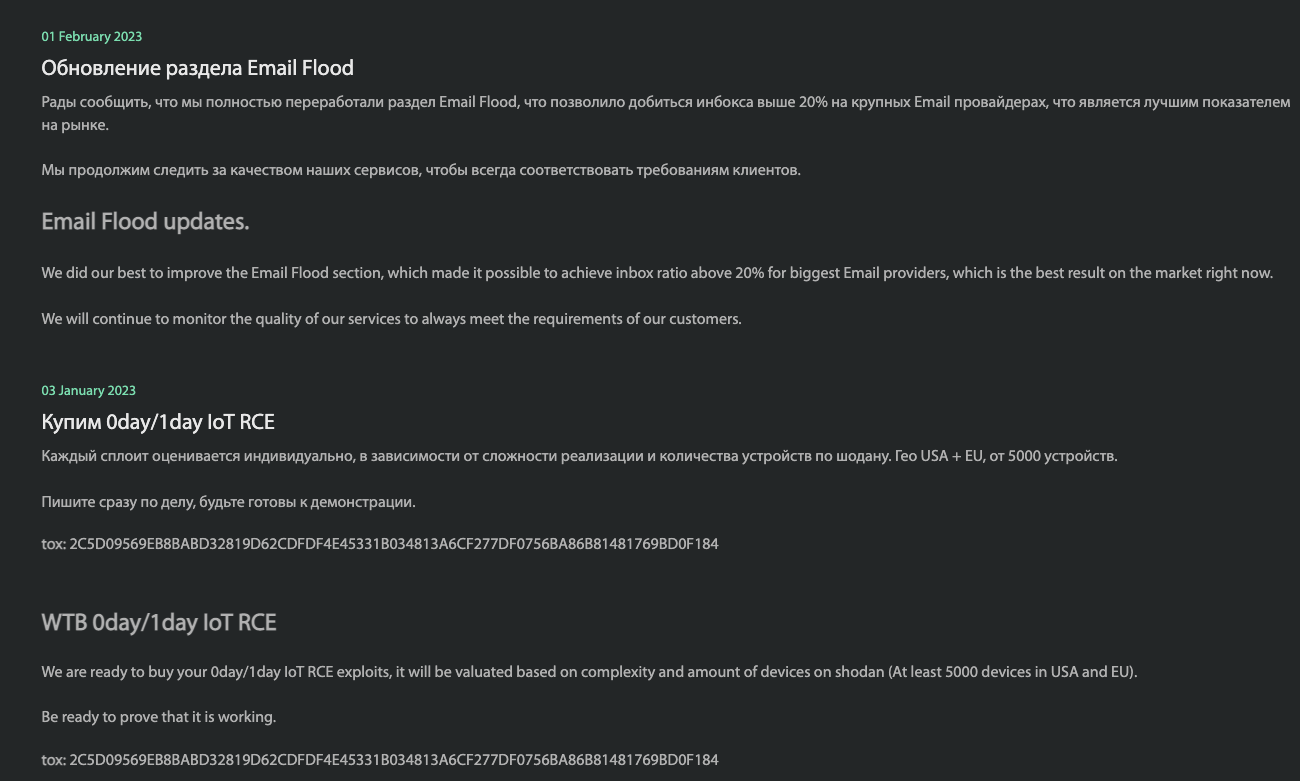

Faceless es un proyecto de MrMurza, un miembro particularmente hablador de más de una docena de foros de delitos cibernéticos en ruso durante la última década. Según la firma de inteligencia cibernética Punto de Inflamación, MrMurza ha estado activo en la clandestinidad rusa desde al menos septiembre de 2012. Flashpoint dijo que MrMurza parece estar muy involucrado en la actividad de botnets y "drops", cuentas bancarias fraudulentas creadas con datos de identidad robados que a menudo se utilizan en esquemas de lavado de dinero y retiro de efectivo.

Faceless surgió de un popular servicio de anonimato llamado Cañas, que se lanzó en 2014 y se publicitó en múltiples foros de delitos rusos como un servicio proxy que los clientes podían usar para enrutar su tráfico web malicioso a través de computadoras comprometidas.

Flashpoint dice que en los meses previos a que iSocks entrara en línea, MrMurza publicó en el foro de delitos en ruso Verificar pidiendo un socio serio para ayudar a abrir un servicio de proxy, señalando que tenían una red de bots que funcionaba con malware que recolectaba proxies con una tasa de infección del 70 por ciento.

MrMurza es Sin rostro anunciado en el foro de cibercrimen en ruso ProCrd. Imagen: Darkbeast/ Ke-la.com.

En septiembre de 2016, MrMurza envió un mensaje a todos los usuarios de iSocks diciendo que el servicio pronto se eliminaría gradualmente a favor de Faceless, y que los usuarios existentes de iSocks podrían registrarse en Faceless de forma gratuita si lo hacían rápidamente, antes de que Faceless comenzara a cobrar tarifas de registro a nuevos usuarios entre $50 y $100.

Los foros Verified y otros foros sobre delitos en ruso donde MrMurza tenía presencia han sido pirateados a lo largo de los años, con detalles de contacto y mensajes privados filtrados en línea. En un mensaje privado de 2014 al administrador de Verified explicando su buena fe, MrMurza dijo que recibió años de comentarios positivos como vendedor de tarjetas de crédito italianas robadas y vendedor de servicios drops.

MrMurza le dijo al administrador verificado que usó el apodo AccesoAprobado en muchos otros foros a lo largo de los años. MrMurza también le dijo al administrador que su número de cuenta en la moneda virtual ahora desaparecida Reserva de la Libertad ser U1018928.

Según la firma de inteligencia cibernética Intel 471, el usuario AccessApproved se unió al foro de crimen ruso Zloy en enero. 2012, desde una dirección de Internet en Magnitogorsk, RU. En un mensaje privado de 2012 en el que AccessApproved discutía con otro ciberdelincuente por un acuerdo que salió mal, AccessApproved pidió que le pagaran en la dirección de Liberty Reserve U1018928.

En 2013, Investigadores federales de Estados Unidos incautaron Liberty Reserve y acusó a sus fundadores de facilitar miles de millones de dólares en lavado de dinero vinculado al delito cibernético. El caso de Liberty Reserve fue procesado fuera del Distrito Sur de Nueva York, que en 2016 publicó una lista de información de la cuenta (PDF) vinculado a miles de direcciones de Liberty Reserve que el gobierno afirma que estuvieron involucradas en el lavado de dinero.

Ese documento indica que la cuenta Liberty Reserve reclamada por MrMurza/ AccessApproved-U1018928 - fue asignada en 2011 a un "Vadim Panov"quién usó la dirección de correo electrónico lesstroy@mgn.ru.

PANOV

Inteligencia Constella, una empresa de inteligencia de amenazas que rastrea las bases de datos vulneradas, dice lesstroy@mgn.ru se utilizó para una cuenta "Hackerok" en el servicio de contabilidad klerk.ru eso fue creado a partir de una dirección de Internet en Magnitogorsk. La contraseña elegida por este usuario fue "1232.”

Además de vender acceso a computadoras y cuentas bancarias pirateadas, tanto MrMurza como AccessApproved realizaron actividades paralelas en los foros sobre delitos vendiendo ropa de minoristas populares que se negaron a enviar directamente a Rusia.

En un foro de delitos cibernéticos donde AccessApproved tenía clientes de ropa, los habitantes del foro crearon un largo hilo de discusión para ayudar a los usuarios a identificar los correos electrónicos entrantes asociados con varios servicios de reenvío anunciados dentro de su comunidad. Los reenviadores tienden a depender de un gran número de personas en los Estados Unidos y Europa que ayudan a reenviar paquetes al extranjero, pero en muchos casos las notificaciones sobre compras y detalles de envío se reenviarían a los clientes del servicio de reenvío desde una cuenta de correo electrónico coherente.

Ese hilo dijo que el servicio de reenvío de ropa de Accesapproved reenvió correos electrónicos de confirmación desde la dirección panov-v@mail.ru. Esta dirección está asociada con cuentas en dos foros rusos de ciberdelincuencia registrados desde Magnitogorsk en 2010 utilizando el identificador "Omega ^ gg4u.”

Esta identidad Omega^gg4u vendió software que puede verificar rápidamente la validez de grandes lotes de tarjetas de crédito robadas. Curiosamente, tanto Omega ^ gg4u como AccessApproved también tenían otro nicho: la reventa de sustancias muy controladas, como la hormona del crecimiento humano y los esteroides anabólicos, de proveedores de productos químicos en China.

Una búsqueda en Constella en la dirección panov-v@mail.ru y muchas variaciones en esa dirección muestran que estas cuentas pasaron por las mismas contraseñas, que incluyen 055752403k, asus666, 01091987h, y la contraseña relativamente débil 1232 (recuerde que 1232 fue elegido por quien registró el lesstroy@mgn.ru cuenta en Klerk.ru).

Constella dice que la dirección de correo electrónico asus666@yandex.ru se basó en las contraseñas asus666 y 01091987h. La contraseña 01091987h también fue utilizada por asus666@mail.ru, que también favoreció la contraseña 24587256.

Constella informa además que quienquiera que poseyera la dirección mucho más corta asus@mail.ru también se utilizó la contraseña 24587256. Además, encontró la contraseña 2318922479 estaba atado a ambos asus666@mail.ru y asus@mail.ru.

Las direcciones de correo electrónico asus@mail.ru, asus2504@mail.ru, y zaxar2504@rambler.ru se utilizaron para registrar cuentas de redes sociales de Vkontakte para un Denis*** @VIP * * * Pankov. Hay varias otras cuentas de Vkontakte registradas para asus@mail.ru y muchas variaciones de esta dirección con un nombre diferente. Pero ninguno de esos otros perfiles parece estar vinculado a identidades de la vida real.

PANKOV

Los datos de Constella muestran las direcciones de correo electrónico asus2504@mail.ru y zaxar2504@rambler.ru usó la contraseña bastante única denis250485, que también fue utilizado por la dirección de correo electrónico denispankov@yandex.ru y casi una docena de variaciones en otros proveedores de correo electrónico en ruso.

Los registros de registro de vehículos rusos de 2016 muestran la dirección de correo electrónico denispankov@yandex.ru pertenece a Denis Viktorovich Pankov, nacido el 25 de abril de 1985. Eso explica la parte" 250485 " de la contraseña favorita de Pankov. Los registros de registro indican además que en 2016 el vehículo de Pankov se registró en un suburbio de Moscú.

Los registros de incorporación rusos muestran que denispankov@yandex.com está atado a IP Pankov Denis Viktorovich, una compañía de transporte ahora desaparecida en el Óblast de Volograd, una región en el sur de Rusia que comparte una larga frontera con el oeste de Kazazkhstan.

Los registros más recientes de IP Pankov Denis Viktorovich muestran una microempresa con este nombre en Omsk que describía su actividad principal como " venta minorista por correo o por Internet."Los registros corporativos rusos indican que esta entidad fue liquidada en 2021.

Una búsqueda inversa de contraseña en" denis250485 " a través de Constella muestra que esta contraseña fue utilizada por más de 75 direcciones de correo electrónico, la mayoría de los cuales son alguna variación de gaihnik@mail.ru - tales como gaihnik25@mail.ru, o gaihnik2504@rambler.ru.

En 2012, alguien publicó las respuestas a un cuestionario en nombre de Denis Viktorovich Pankov en un foro de discusión en ruso sobre razas de perros con cresta china. El mensaje decía que Pankov estaba buscando un cachorro de una raza específica y que era residente de Krasnogorsk, una ciudad adyacente al límite noroeste de Moscú.

El mensaje decía que Pankov era un gerente de 27 años en una empresa de publicidad, y se podía contactar a la dirección de correo electrónico gaihnik@mail.ru.

GAIHNIK

Espectáculos de inteligencia de Constella gaihnik@mail.ru registrado en el servicio de marketing por correo electrónico ahora desaparecido Respondedor Inteligente desde una dirección en Gagarin, que está a unas 115 millas al oeste de Moscú.

En 2015, el usuario Gaihnik25 ser prohibido del juego en línea Mundo de Tanques por violar los términos del juego que prohíben el "cultivo de bots" o el uso automatizado de un gran número de cuentas de jugadores para obtener alguna ventaja que generalmente está relacionada con el cobro de cuentas de juegos o inventario.

Durante los últimos años, alguien que usa el apodo de Gaihnik25 ha estado publicando mensajes en el foro de piratería en ruso Gerki[.] pw, en hilos de discusión sobre software diseñado para "fuerza bruta" o verificación masiva de cuentas en línea en busca de contraseñas débiles o comprometidas.

Un nuevo miembro del foro ruso de hacking No ocultar[.] Espacio Gaihnik ha estado comentando recientemente sobre servicios de proxy, software de verificación de credenciales y la venta de listas de correo pirateadas. La primera publicación de Gaihnik en el foro se refería al software privado para verificar las cuentas de World of Tanks.

La dirección gaihnik@mail.ru muestra cómo tantas direcciones de correo electrónico vinculadas a Pankov también estaban conectadas a identidades aparentemente engañosas en Vkontakte y en otros lugares. Constella descubrió que esta dirección estaba vinculada a una cuenta de Vkontakte para un Dmitri Zakárov.

Microsoft El motor de búsqueda Bing dice gaihnik@mail.ru pertenece a Denis Pankov, de 37 años, pero haciendo clic en el Mail.ru el perfil de ese usuario muestra un perfil de un hombre mucho mayor con el nombre Gavril Zakarov. Sin embargo, cuando inicia sesión en un Mail.ru cuenta y ve ese perfil, muestra que la mayoría de las fotos de perfil de la cuenta son de un hombre mucho más joven.

Muchas de esas mismas fotos aparecen en un perfil de citas en línea en dating.ru para el usuario Gaihnik, también conocido como "Denchik", quien dice que es un Tauro de 37 años de Gagarin que disfruta pasear por la naturaleza, quedarse despierto hasta tarde y estar en Internet.

Pankov no respondió a múltiples solicitudes de comentarios enviadas a todas las direcciones de correo electrónico mencionadas en esta historia. Sin embargo, algunas de esas direcciones produjeron respuestas de error detalladas; Mail.ru informó que los usuarios panov-v@mail.ru, asus666@mail.ru, y asus2504@mail.ru fueron terminados, y que gaihnik25@mail.ru ahora está deshabilitado.

Mensajes enviados a muchas otras direcciones de correo electrónico conectadas a través de contraseñas a Pankov y utilizando alguna variación de asus####@mail.ru también devolvió mensajes de cancelación de cuenta similares.

>>Más