Donner un visage au service Proxy de logiciels malveillants ‘Sans visage’

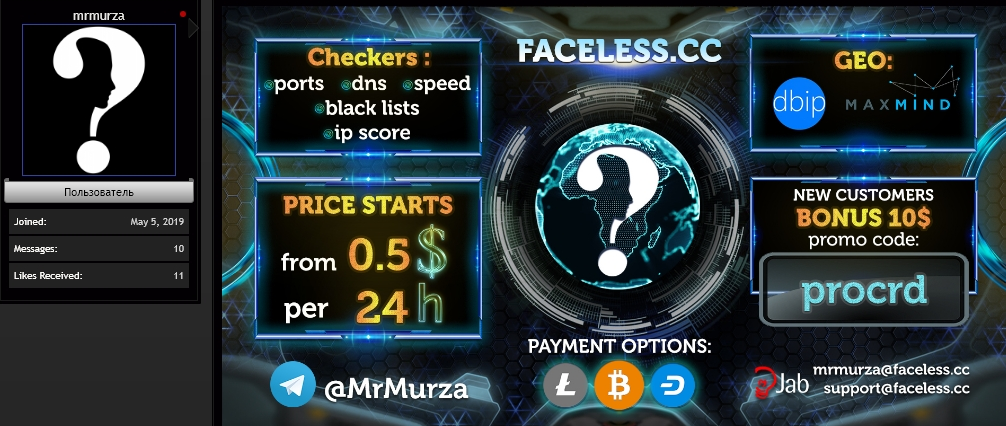

Au cours des sept dernières années, un service proxy basé sur des logiciels malveillants connu sous le nom de “Sans Visage"a vendu l'anonymat à d'innombrables cybercriminels. Pour moins d'un dollar par jour, les clients sans visage peuvent acheminer leur trafic malveillant à travers des dizaines de milliers de systèmes compromis annoncés sur le service. Dans cet article, nous examinerons les indices laissés au cours de la dernière décennie par le propriétaire de Faceless, y compris certains qui pourraient aider à mettre un visage sur le nom.

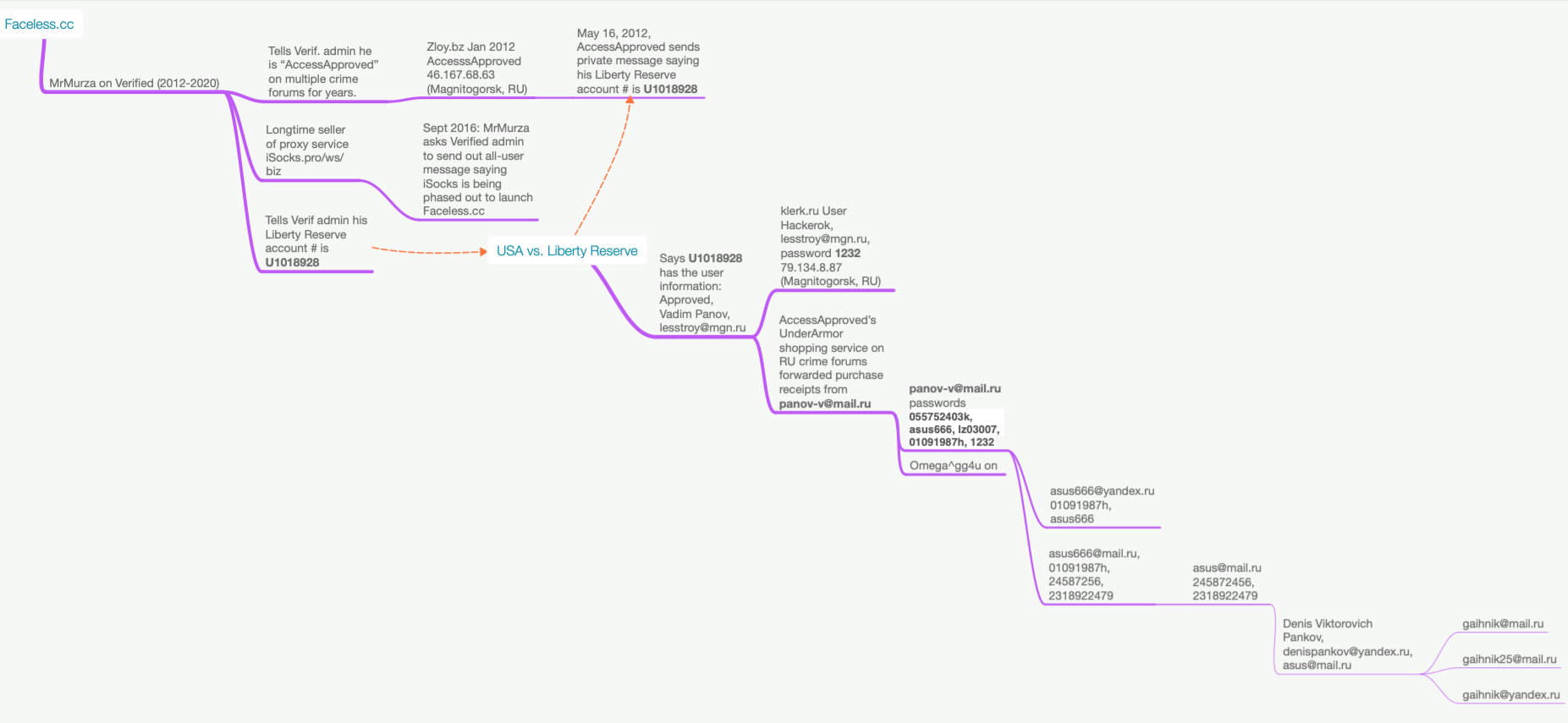

La page de recherche de proxy à l'intérieur du service d'anonymat basé sur les logiciels malveillants Sans visage. Image: spur.us.

Jean-François est co-fondateur de Spur.us, une entreprise qui suit des milliers de réseaux VPN et proxy et aide les clients à identifier le trafic provenant de ces services d'anonymat. Kilmer a déclaré que Faceless est devenu l'un des services proxy basés sur les logiciels malveillants les plus fiables du métro, principalement parce que son réseau proxy comprenait traditionnellement un grand nombre de périphériques “Internet des objets” compromis-tels que des serveurs de partage de médias — qui sont rarement inclus dans les listes de blocage des logiciels malveillants ou des spams.

Kilmer a déclaré que lorsque Spur a commencé à se pencher sur Faceless, ils ont remarqué que presque toutes les adresses Internet annoncées à louer par Faceless apparaissaient également dans le moteur de recherche IoT Shodan.io en tant qu'appareil de partage de médias sur un réseau local qui était en quelque sorte exposé à Internet.

” Nous pourrions rechercher de manière fiable [l'empreinte digitale] de ces appareils de partage de médias à Shodan et trouver ces mêmes systèmes à vendre sur Faceless", a déclaré Kilmer.

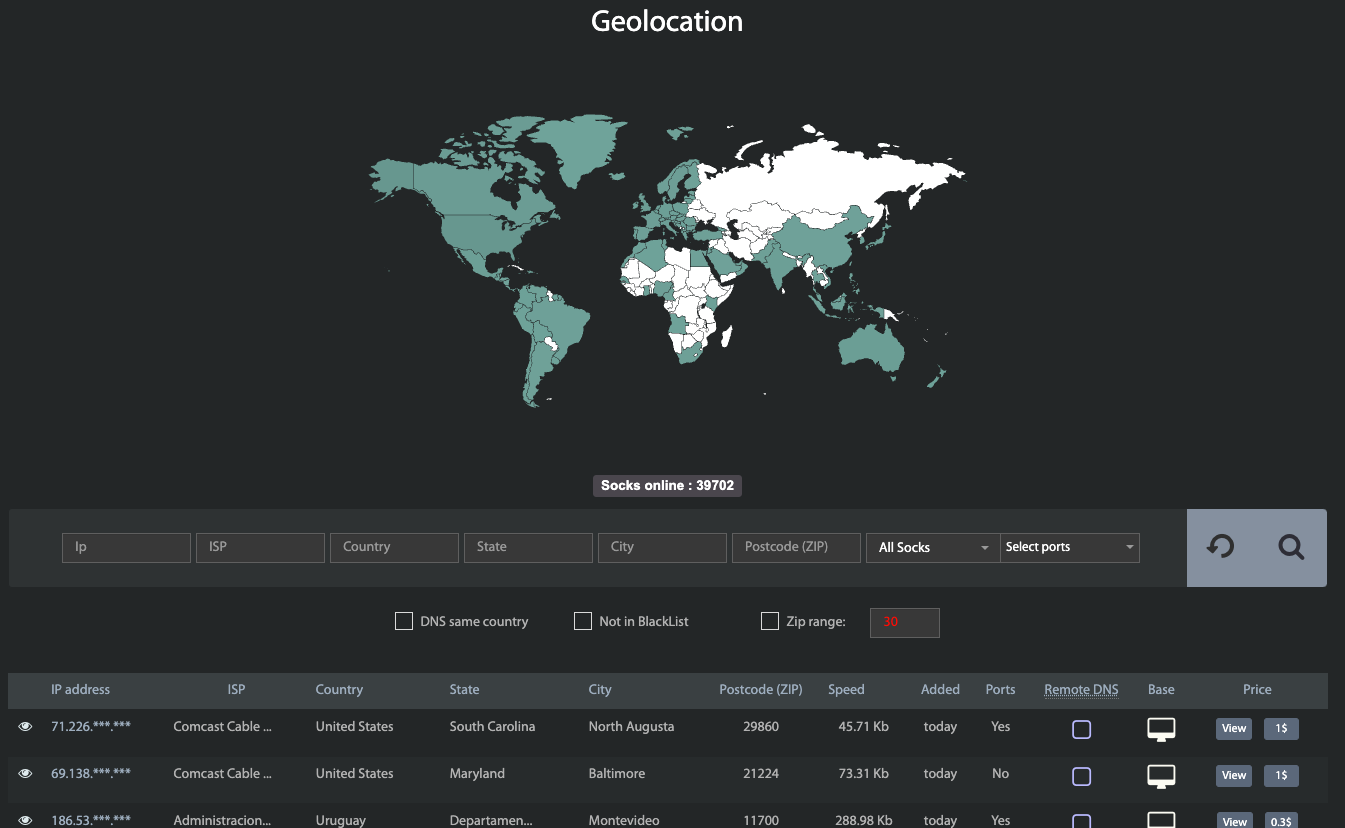

En janvier 2023, le site Web du service sans visage a déclaré qu'il était prêt à payer pour des informations sur des vulnérabilités de sécurité auparavant non documentées dans les appareils IoT. Ceux avec des jours zéro IoT pouvaient s'attendre à être payés si leur exploit impliquait au moins 5 000 systèmes pouvant être identifiés via Shodan.

Avis publiés pour les utilisateurs sans visage, annonçant un service d'inondation d'e-mails et sollicitant des vulnérabilités zero-day dans les appareils de l'Internet des objets.

Récemment, Faceless a montré des ambitions au-delà de la simple vente d'accès à des appareils IoT mal sécurisés. En février, Faceless a relancé un service qui permet aux utilisateurs de déposer une bombe électronique sur quelqu'un, ce qui a entraîné le remplissage de la boîte de réception de la cible avec des dizaines de milliers de messages indésirables.

Et en mars 2023, Faceless a commencé à commercialiser un service de recherche de numéros de sécurité sociale (SSN) qui prétend donner accès à “la plus grande base de données SSN du marché avec un taux de réussite très élevé.”

Kilmer a déclaré que Faceless voulait devenir un guichet unique de fraude pour les cybercriminels qui cherchent à voler ou synthétique identités à partir desquelles effectuer des transactions en ligne, et un proxy temporaire géographiquement proche de l'identité vendue. Faceless vend actuellement ce produit groupé pour 9 — - 8 8 pour l'identité et 1 $pour le proxy.

” Ils essaient d'être ce guichet unique pour l'anonymat et les personnalités", a déclaré Kilmer. “Le service dit essentiellement ‘voici un SSN et une connexion proxy qui devraient correspondre à l'emplacement de cet utilisateur et avoir un sens pour différents sites Web.'”

MRMOURZA

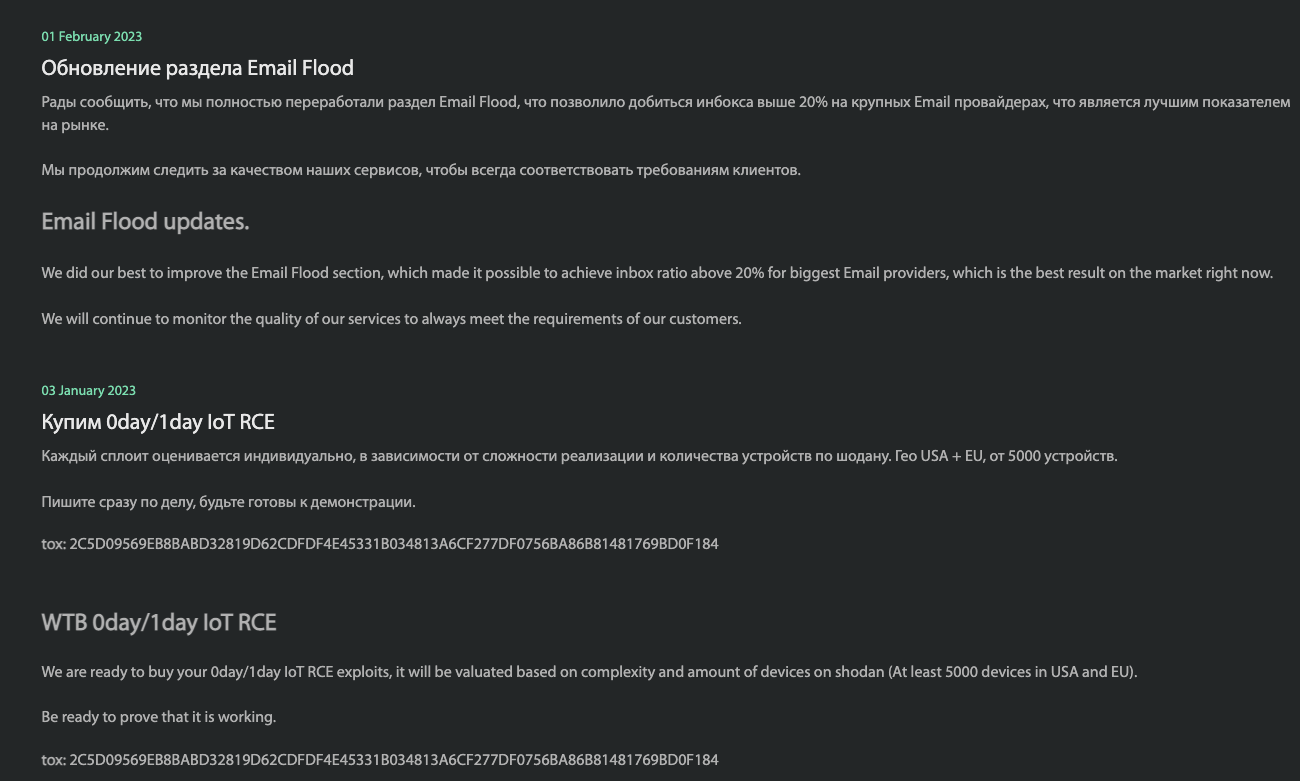

Faceless est un projet de Mrmourza, un membre particulièrement bavard de plus d'une douzaine de forums sur la cybercriminalité en russe au cours de la dernière décennie. Selon une firme de cyber intelligence Point d'éclair, MrMurza est actif dans la clandestinité russe depuis au moins septembre 2012. Flashpoint a déclaré que MrMurza semble être largement impliqué dans les activités de botnet et les “abandons” — des comptes bancaires frauduleux créés à l'aide de données d'identité volées qui sont souvent utilisées dans des stratagèmes de blanchiment d'argent et de retrait.

Faceless est né d'un service d'anonymat populaire appelé Verrous, qui a été lancé en 2014 et annoncé sur plusieurs forums criminels russes en tant que service proxy que les clients pouvaient utiliser pour acheminer leur trafic Web malveillant via des ordinateurs compromis.

Flashpoint dit que dans les mois précédant la mise en ligne d'iSocks, MrMurza a posté sur le forum de la criminalité en langue russe Vérifié demandant à un partenaire sérieux de l'aider à ouvrir un service proxy, notant qu'ils avaient un botnet alimenté par des logiciels malveillants qui collectaient des proxys avec un taux d'infection de 70%.

Le sans visage de MrMurza a fait de la publicité sur le forum de cybercriminalité en russe ProCrd. Image: Bête noire/Ke-la. com.

En septembre 2016, MrMurza a envoyé un message à tous les utilisateurs d'iSocks disant que le service serait bientôt supprimé en faveur de Faceless, et que les utilisateurs existants d'iSocks pouvaient s'inscrire gratuitement à Faceless s'ils le faisaient rapidement — avant que Faceless ne commence à facturer aux nouveaux utilisateurs des frais d'inscription entre 50 $et 100$.

Vérifié et d'autres forums criminels en langue russe où MrMurza était présent ont été piratés au fil des ans, avec des coordonnées et des messages privés divulgués en ligne. Dans un message privé de 2014 à l'administrateur de Verified expliquant sa bonne foi, MrMurza a déclaré qu'il avait reçu des années de commentaires positifs en tant que vendeur de cartes de crédit italiennes volées et fournisseur de services de gouttes.

MrMurza a dit à l'administrateur vérifié qu'il avait utilisé le surnom Accès approuvé sur plusieurs autres forums au fil des ans. MrMurza a également déclaré à l'administrateur que son numéro de compte dans la monnaie virtuelle désormais disparue Réserve de Liberté être Numéro d'article U1018928.

Selon une firme de cyber intelligence Processeur Intel 471, l'utilisateur AccessApproved a rejoint le forum de la criminalité russe Zloé en janvier. 2012, à partir d'une adresse Internet dans Magnitogorsk, Russie. Dans un message privé de 2012 où AccessApproved se disputait avec un autre cybercriminel au sujet d'un accord qui avait mal tourné, AccessApproved a demandé à être payé à l'adresse de Liberty Reserve U1018928.

En 2013, Des enquêteurs fédéraux américains ont saisi une réserve de Liberté et a accusé ses fondateurs d'avoir facilité des milliards de dollars de blanchiment d'argent liés à la cybercriminalité. L'affaire Liberty Reserve a été poursuivie dans le district sud de New York, qui a publié en 2016 une liste des informations de compte (PDF) lié à des milliers d'adresses de Liberty Reserve, le gouvernement affirme avoir été impliqué dans le blanchiment d'argent.

Ce document indique que le compte de réserve de liberté réclamé par MrMurza/ Access Approved-U1018928 - a été attribué en 2011 à un “Vadim Panov a écrit:"qui a utilisé l'adresse e-mail lesstroy@mgn.ru.

PANOV

Intelligence de Constelle, une firme de renseignements sur les menaces qui suit les bases de données piratées, dit lesstroy@mgn.ru a été utilisé pour un compte "Hackerok" au service comptable klerk.ru cela a été créé à partir d'une adresse Internet à Magnitogorsk. Le mot de passe choisi par cet utilisateur était “1232.”

En plus de vendre l'accès à des ordinateurs et des comptes bancaires piratés, MrMurza et AccessApproved se sont lancés dans des activités parallèles sur les forums criminels en vendant des vêtements auprès de détaillants populaires qui refusaient d'expédier directement en Russie.

Sur un forum sur la cybercriminalité où AccessApproved avait des clients de vêtements, les habitants du forum ont créé un long fil de discussion pour aider les utilisateurs à identifier les courriels entrants associés à divers services de réexpédition annoncés au sein de leur communauté. Les réexpéditions ont tendance à compter sur un grand nombre de personnes aux États-Unis et en Europe pour aider à expédier les colis à l'étranger, mais dans de nombreux cas, les notifications concernant les achats et les détails d'expédition seraient transmises aux clients du service de réexpédition à partir d'un compte de messagerie cohérent.

Ce fil indiquait que le service de réexpédition de vêtements AccessApproved transmettait les courriels de confirmation de l'adresse panov-v@mail.ru. Cette adresse est associée à des comptes sur deux forums russes de cybercriminalité enregistrés à Magnitogorsk en 2010 à l'aide du pseudonyme “Oméga^gg4u.”

Ce logiciel vendu Omega^gg4u identity permet de vérifier rapidement la validité de gros lots de cartes de crédit volées. Fait intéressant, Omega^gg4u et AccessApproved avaient également un autre créneau: la revente de substances fortement contrôlées — telles que l'hormone de croissance humaine et les stéroïdes anabolisants-auprès de fournisseurs de produits chimiques en Chine.

Une recherche dans Constella sur l'adresse panov-v@mail.ru et de nombreuses variantes de cette adresse montrent que ces comptes ont utilisé les mêmes mots de passe, notamment 055752403k, aus 666, 01091987f, et le mot de passe relativement faible 1232 (rappelez-vous que 1232 a été choisi par celui qui a enregistré le lesstroy@mgn.ru compte à Klerk.ru).

Constella dit l'adresse e-mail asus666@yandex.ru s'est appuyé sur les mots de passe asus666 et 01091987h. Le mot de passe 01091987h a également été utilisé par asus666@mail.ru, qui a également favorisé le mot de passe 24587256.

Constella rapporte en outre que celui qui possédait l'adresse beaucoup plus courte asus@mail.ru également utilisé le mot de passe 24587256. De plus, il a trouvé le mot de passe 2318922479 était lié aux deux asus666@mail.ru et asus@mail.ru.

Les adresses e-mail asus@mail.ru, asus2504@mail.ru, et zaxar2504@rambler.ru ont tous été utilisés pour enregistrer des comptes de médias sociaux Vkontakte pour un Denis * * * @ VIP * * * à Pankov. Il existe un certain nombre d'autres comptes Vkontakte enregistrés sur asus@mail.ru et de nombreuses variantes de cette adresse sous un nom différent. Mais aucun de ces autres profils ne semble lié à des identités réelles.

PANKOV

Les données de Constella montrent les adresses e-mail asus2504@mail.ru et zaxar2504@rambler.ru utilisé le mot de passe plutôt unique dénis250485, qui a également été utilisé par l'adresse e-mail denispankov@yandex.ru et près d'une douzaine de variantes chez d'autres fournisseurs de messagerie en russe.

Les registres d'immatriculation des véhicules russes de 2016 indiquent l'adresse e-mail denispankov@yandex.ru appartient à Denis Viktorovitch Pankov, né le 25 avril 1985. Cela explique la partie” 250485 " du mot de passe préféré de Pankov. Les registres d'immatriculation indiquent en outre qu'en 2016, le véhicule de Pankov a été immatriculé dans une banlieue de Moscou.

Les registres d'incorporation russes montrent que denispankov@yandex.com est lié à IP Pankov Denis Viktorovitch, une entreprise de transport aujourd'hui disparue dans l'oblast de Volograd, une région du sud de la Russie qui partage une longue frontière avec l'ouest du Kazazkhstan.

Des enregistrements plus récents pour IP Pankov Denis Viktorovich montrent une microentreprise portant ce nom à Omsk qui décrivait son activité principale comme “la vente au détail par courrier ou via Internet."Les registres d'entreprise russes indiquent que cette entité a été liquidée en 2021.

Une recherche inversée de mot de passe sur "denis250485" via Constella montre que ce mot de passe a été utilisé par plus de 75 adresses e-mail, dont la plupart sont des variations de gaihnik@mail.ru - comme gaihnik25@mail.ru, ou gaihnik2504@rambler.ru.

En 2012, quelqu'un a posté des réponses à un questionnaire au nom de Denis Viktorovich Pankov sur un forum de discussion en russe sur les races de chiens à crête chinoises. Le message indiquait que Pankov cherchait un chiot d'une race spécifique et résidait à Krasnogorsk, une ville adjacente à la limite nord-ouest de Moscou.

Le message indiquait que Pankov était alors un directeur de 27 ans dans une société de publicité et pouvait être joint à l'adresse e-mail gaihnik@mail.ru.

GAÏNIK

Constella Intelligence montre gaihnik@mail.ru inscrit au service de marketing par e-mail aujourd'hui disparu Répondeur Intelligent d'une adresse à Gagarine, qui est à environ 115 miles à l'ouest de Moscou.

En 2015, l'utilisateur Gaïnik25 être interdire du jeu en ligne Monde des Chars pour avoir enfreint les conditions du jeu qui interdisent le "bot farming" ou l'utilisation automatisée d'un grand nombre de comptes de joueurs pour gagner un avantage généralement lié à l'encaissement de comptes de jeu ou d'inventaire.

Depuis quelques années, une personne utilisant le surnom Gaihnik25 publie des messages sur le forum de piratage en russe Gerki[.] pw, sur les fils de discussion concernant les logiciels conçus pour "forcer brutalement" ou vérifier en masse les comptes en ligne à la recherche de mots de passe faibles ou compromis.

Un nouveau membre du forum de piratage russe Ne pas cacher[.]Espace en utilisant le pseudonyme, Gaihnik a récemment commenté les services proxy, les logiciels de vérification des informations d'identification et la vente de listes de diffusion piratées. Le premier message de Gaihnik sur le forum concernait un logiciel privé pour vérifier les comptes World of Tanks.

L'adresse gaihnik@mail.ru montre comment tant d'adresses e-mail liées à Pankov étaient également liées à des identités apparemment trompeuses sur Vkontakte et ailleurs. Constella a découvert que cette adresse était liée à un compte Vkontakte pour un Dmitriy Zakarov.

De Microsoft Le moteur de recherche Bing dit gaihnik@mail.ru appartient à Denis Pankov, 37 ans, mais en cliquant sur le Mail.ru le profil de cet utilisateur affiche un profil pour un homme beaucoup plus âgé du nom Gavril Zakarov a écrit:. Cependant, lorsque vous vous connectez à un Mail.ru compte et affichez ce profil, cela montre que la plupart des photos de profil du compte sont d'un homme beaucoup plus jeune.

Beaucoup de ces mêmes photos apparaissent dans un profil de rencontre en ligne à dating.ru pour l'utilisateur Gaihnik, alias “Denchik", qui dit qu'il est un Taureau de Gagarine de 37 ans qui aime se promener dans la nature, se coucher tard et être sur Internet.

M. Pankov n'a pas répondu aux multiples demandes de commentaires envoyées à toutes les adresses électroniques mentionnées dans cet article. Cependant, certaines de ces adresses ont produit des réponses d'erreur détaillées; Mail.ru signalé que les utilisateurs panov-v@mail.ru, asus666@mail.ru, et asus2504@mail.ru ont été résiliés, et que gaihnik25@mail.ru est maintenant désactivé.

Messages envoyés à de nombreuses autres adresses électroniques connectées via des mots de passe à Pankov et utilisant une variante de asus####@mail.ru a également renvoyé des messages de résiliation de compte similaires.

>>Plus