Enséñele a un Hombre a Phishing y Estará Listo para la Vida

Un aspecto frustrante del phishing por correo electrónico es la frecuencia con la que los estafadores recurren a métodos probados y verdaderos que realmente no funcionan en estos días. Como adjuntar un correo electrónico de phishing a un mensaje de correo electrónico tradicional y limpio, o aprovechar los redireccionamientos de enlaces en LinkedIn, o abusar de un método de codificación que facilita disfrazar trampas explosivas Microsoft Windows archivos como documentos relativamente inofensivos.

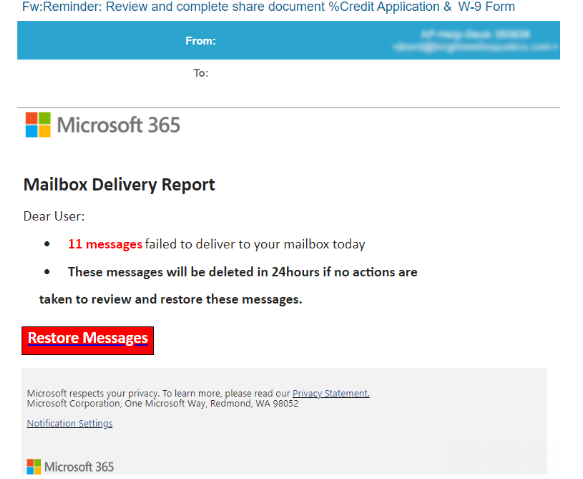

KrebsOnSecurity escuchó recientemente de un lector que estaba desconcertado por un correo electrónico que acababa de recibir diciendo que necesitaba revisar y completar un formulario de impuestos W-9 suministrado. La misiva se hizo aparecer como si fuera parte de un informe de entrega de buzón de correo de Microsoft 365 acerca de los mensajes que no se pudieron entregar.

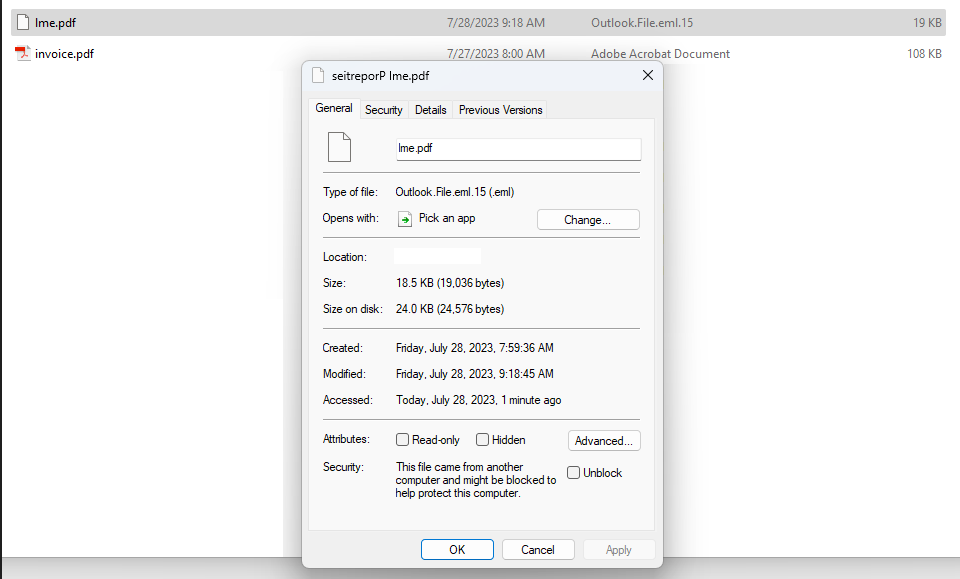

El lector, que pidió permanecer en el anonimato, dijo que el mensaje de phishing contenía un archivo adjunto que parecía tener una extensión de archivo de ".pdf, " pero algo al respecto parecía fuera de lugar. Por ejemplo, cuando descargó e intentó cambiar el nombre del archivo, la tecla de flecha derecha del teclado movió el cursor hacia la izquierda y viceversa.

El archivo incluido en esta estafa de phishing utiliza lo que se conoce como carácter de "anulación de derecha a izquierda" o RLO. RLO es un carácter especial dentro de unicode, un sistema de codificación que permite a las computadoras intercambiar información independientemente del idioma utilizado, que admite idiomas escritos de derecha a izquierda, como el árabe y el hebreo.

Mire cuidadosamente la captura de pantalla a continuación y notará que, si bien Microsoft Windows dice que el archivo adjunto al mensaje de phishing se llama " lme.pdf, "el nombre completo del archivo es" pdf.propiedades eml " escrito al revés. En esencia, esto es a.archivo eml: un formato de correo electrónico o correo electrónico guardado en texto sin formato, disfrazado de.Archivo PDF.

"El correo electrónico llegó a través de Microsoft Office 365 con todas las detecciones activadas y no se detectó", continuó el lector. "Cuando se envía el mismo correo electrónico a través de Mimecast, Mimecast es lo suficientemente inteligente como para detectar la codificación y cambia el nombre del archivo adjunto a' ___fdp.eml."Uno pensaría que Microsoft ya habría tenido mucho tiempo para abordar esto.”

De hecho, KrebsOnSecurity cubrió por primera vez los ataques de phishing basados en RLO de vuelta en 2011, e incluso entonces no era un truco nuevo.

Abriendo el .el archivo eml genera una representación de una página web que imita una alerta de Microsoft sobre mensajes rebeldes que esperan restauración en su bandeja de entrada. Al hacer clic en el enlace" Restaurar mensajes", rebota a través de una redirección abierta en LinkedIn antes de reenviar a la página web de phishing.

Como anotado aquí el año pasado, los estafadores han aprovechado durante mucho tiempo una función de marketing en el sitio de redes comerciales que les permite crear un LinkedIn.com enlace que hace rebotar su navegador a otros sitios web, como páginas de phishing que imitan a las principales marcas en línea (pero principalmente a la empresa matriz de Linkedin, Microsoft).

La página de destino después de la redirección de LinkedIn muestra lo que parece ser una página de inicio de sesión de Office 365, que naturalmente es un sitio web de phishing hecho para parecer una propiedad oficial de Microsoft Office.

En resumen, esta estafa de phishing utiliza un viejo truco de RLO para engañar a Microsoft Windows para que piense que el archivo adjunto es otra cosa, y cuando se hace clic en el enlace, utiliza una redirección abierta en un sitio web propiedad de Microsoft (LinkedIn) para enviar a las personas a una página de phishing que suplanta a Microsoft e intenta robar las credenciales de correo electrónico de los clientes.

Según las últimas cifras de Software de Check Point, Microsoft fue con mucho, la marca más suplantada para estafas de phishing en el segundo trimestre de 2023, representó casi el 30 por ciento de todos los intentos de phishing de marca.

Un mensaje no solicitado que llega con uno de estos .es más que probable que los archivos eml como archivo adjunto sean un señuelo de phishing. El mejor consejo para eludir las estafas de phishing es evitar hacer clic en enlaces que llegan espontáneamente en correos electrónicos, mensajes de texto y otros medios. La mayoría de las estafas de phishing invocan un elemento temporal que advierte de graves consecuencias en caso de que no responda o actúe rápidamente.

Si no está seguro de si un mensaje es legítimo, respire hondo y visite el sitio o servicio en cuestión manualmente, idealmente, usando un marcador del navegador para evitar posibles sitios de typosquatting.

>>Más