Apprenez à un Homme à hameçonner et Il est prêt pour la vie

Un aspect frustrant du phishing par e-mail est la fréquence à laquelle les escrocs se rabattent sur des méthodes éprouvées qui n'ont vraiment aucune raison de fonctionner de nos jours. Comme joindre un e-mail de phishing à un e-mail traditionnel et propre, ou tirer parti des redirections de liens sur Sur LinkedIn, ou abuser d'une méthode d'encodage qui facilite le déguisement piégé Système d'exploitation Microsoft Windows les fichiers sont des documents relativement inoffensifs.

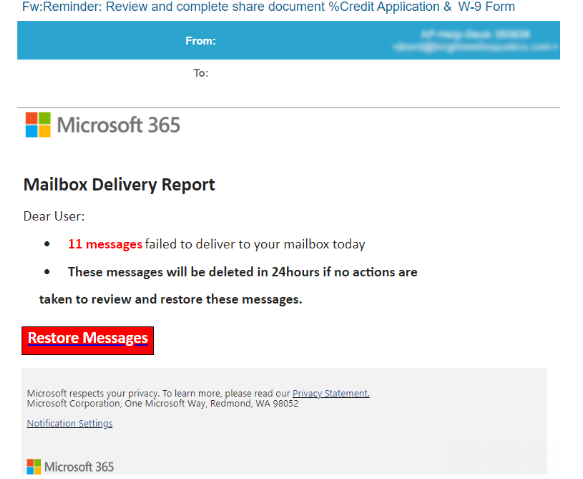

KrebsOnSecurity a récemment entendu un lecteur qui était perplexe face à un courrier électronique qu'il venait de recevoir disant qu'il devait examiner et remplir un formulaire d'impôt W-9 fourni. La missive a été faite pour apparaître comme si elle faisait partie d'un rapport de livraison de boîte aux lettres de Logiciel Microsoft 365 à propos de messages qui n'avaient pas réussi à livrer.

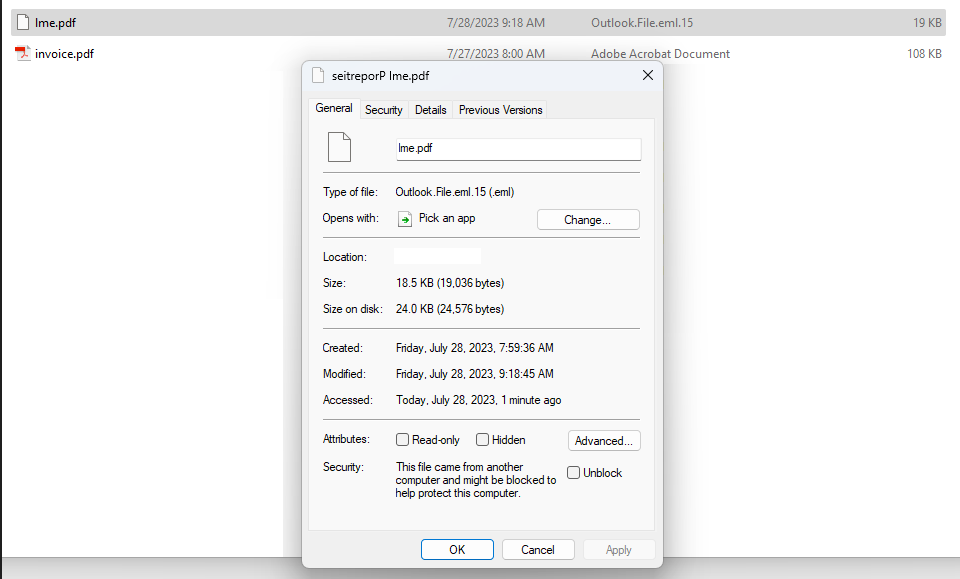

Le lecteur, qui a demandé à rester anonyme, a déclaré que le message de phishing contenait une pièce jointe qui semblait avoir une extension de fichier de “.pdf, " mais quelque chose à ce sujet semblait éteint. Par exemple, lorsqu'il a téléchargé et essayé de renommer le fichier, la touche fléchée droite du clavier a déplacé son curseur vers la gauche, et vice versa.

Le fichier inclus dans cette arnaque de phishing utilise ce que l'on appelle un caractère de “remplacement de droite à gauche” ou RLO. RLO est un caractère spécial au sein d'unicode-un système de codage qui permet aux ordinateurs d'échanger des informations quelle que soit la langue utilisée — qui prend en charge les langues écrites de droite à gauche, telles que l'arabe et l'hébreu.

Regardez attentivement la capture d'écran ci-dessous et vous remarquerez que Microsoft Windows indique que le fichier joint au message de phishing est nommé “lme.pdf, "le nom de fichier complet est" pdf.propriétés eml " épelé à l'envers. En substance, c'est un .fichier eml - un format de courrier électronique ou un e — mail enregistré en texte brut-se faisant passer pour un .Fichier PDF.

“L'e-mail est arrivé via Microsoft Office 365 avec toutes les détections activées et n'a pas été intercepté”, a poursuivi le lecteur. "Lorsque le même e-mail est envoyé via Mimecast, Mimecast est suffisamment intelligent pour détecter l'encodage et il renomme la pièce jointe en ‘___fdp.émile."On pourrait penser que Microsoft aurait eu amplement le temps de s'attaquer à ce problème.”

En effet, KrebsOnSecurity a d'abord couvert les attaques de phishing basées sur RLO de retour en 2011, et même alors, ce n'était pas un nouveau truc.

Ouverture du .le fichier eml génère un rendu d'une page Web qui imite une alerte de Microsoft concernant les messages capricieux en attente de restauration dans votre boîte de réception. En cliquant sur le lien” Restaurer les messages", vous accédez à une redirection ouverte sur Sur LinkedIn avant de transférer vers la page Web de phishing.

Comme noté ici l'année dernière, les escrocs ont longtemps profité d'une fonctionnalité marketing sur le site de réseautage d'affaires qui leur permet de créer un LinkedIn.com lien qui renvoie votre navigateur vers d'autres sites Web, tels que des pages de phishing qui imitent les grandes marques en ligne (mais principalement la société mère de Linkedin, Microsoft).

La page de destination après la redirection LinkedIn affiche ce qui semble être une page de connexion Office 365, qui est naturellement un site Web de phishing conçu pour ressembler à une propriété officielle de Microsoft Office.

En résumé, cette arnaque de phishing utilise une vieille astuce RLO pour tromper Microsoft Windows en lui faisant croire que le fichier joint est autre chose, et lorsqu'on clique dessus, le lien utilise une redirection ouverte sur un site Web appartenant à Microsoft (LinkedIn) pour envoyer les gens vers une page de phishing qui usurpe Microsoft et tente de voler les identifiants de messagerie des clients.

Selon les derniers chiffres de Logiciel de Point de Contrôle, Microsoft était de loin la marque la plus usurpée pour les escroqueries par hameçonnage au deuxième trimestre 2023, représentant près de 30% de toutes les tentatives de phishing de marque.

Un message non sollicité qui arrive avec l'un de ceux-ci .les fichiers eml en pièce jointe sont plus que susceptibles d'être un leurre de phishing. Le meilleur conseil pour éviter les escroqueries par hameçonnage est d'éviter de cliquer sur des liens qui arrivent involontairement dans des courriels, des messages texte et d'autres supports. La plupart des escroqueries par hameçonnage invoquent un élément temporel qui vous avertit des conséquences désastreuses si vous ne répondez pas ou n'agissez pas rapidement.

Si vous ne savez pas si un message est légitime, respirez profondément et visitez le site ou le service en question manuellement-idéalement, en utilisant un signet de navigateur pour éviter tout potentiel sites de typosquattage.

>>Plus