Estados Unidos y Reino Unido Sancionan a 7 Hombres Vinculados al Grupo de Piratería Trickbot

Las autoridades de los Estados Unidos y el Reino Unido impusieron hoy sanciones financieras contra siete hombres acusados de operar "Trickbot, "una plataforma de cibercrimen como servicio con sede en Rusia que ha permitido innumerables ataques de ransomware y tomas de cuentas bancarias desde su debut en 2016. El Departamento del Tesoro de los Estados Unidos dice que el grupo Trickbot está asociado con los servicios de inteligencia rusos, y que esta alianza llevó a la selección de muchas empresas y entidades gubernamentales estadounidenses.

Inicialmente un programa de caballo de troya sigiloso entregado por correo electrónico y utilizado para robar contraseñas, Trickbot se convirtió en "una suite de malware altamente modular que proporciona al Grupo Trickbot la capacidad de realizar una variedad de actividades cibernéticas ilegales, incluidos ataques de ransomware", dijo el Departamento del Tesoro.

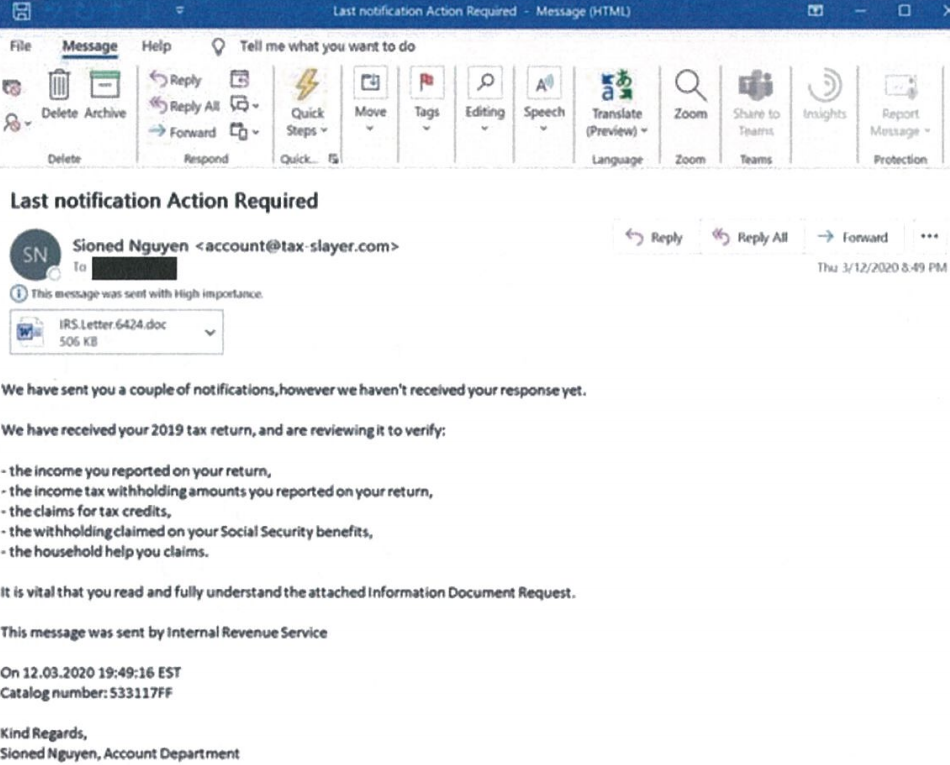

Un correo electrónico no deseado de 2020 que contiene un archivo adjunto infectado con Trickbot. Imagen: Microsoft.

"Durante el apogeo de la pandemia de COVID-19 en 2020, Trickbot atacó hospitales y centros de salud, lanzando una ola de ataques de ransomware contra hospitales en todo Estados Unidos", dijo el aviso de sanciones continuar. "En uno de estos ataques, el Grupo Trickbot desplegó ransomware contra tres instalaciones médicas de Minnesota, interrumpiendo sus redes informáticas y teléfonos, y provocando un desvío de ambulancias. Los miembros del Grupo Trickbot se regodearon públicamente sobre la facilidad de atacar las instalaciones médicas y la velocidad con la que se pagaron los rescates al grupo.”

Solo se sabe que uno de los hombres sancionados hoy ha sido acusado penalmente en relación con la actividad de piratería informática. Según el Departamento del Tesoro, el presunto líder principal del grupo Trickbot es un ciudadano ruso de 34 años Vitaly "Bentley" Kovalev.

Un gran jurado de Nueva Jersey acusó a Kovalev en 2012 después de una investigación del Servicio Secreto de los Estados Unidos determinó que dirigía un esquema masivo de "mula de dinero", que utilizaba ofertas de trabajo falsas para engañar a las personas para que lavaran dinero robado de pequeñas y medianas empresas pirateadas en los Estados Unidos. La acusación de 2012 contra Kovalev se relaciona con delitos cibernéticos que supuestamente perpetró antes de la creación de Trickbot.

BOTNET, LA PELÍCULA

En 2015, Kovalev supuestamente comenzó a filmar una película en Rusia sobre el cibercrimen llamada "Bots."De acuerdo con una historia de 2016 de Forbes.ru, La escena de apertura de la Botnet fue para representar la difícil situación de Cristina Svechinskaya, un estudiante ruso arrestado por agentes del FBI en septiembre de 2010.

Christina Svechinskaya, una mula de dinero contratada por Bentley que fue arrestada por el FBI en 2010.

Svechinskaya era una de las mulas de dinero de Bentley, la mayoría de los cuales eran jóvenes estudiantes rusos con visas de viaje temporales en los Estados Unidos. Ella estaba entre las 37 supuestas mulas acusadas de ayudar en una operación internacional de delitos cibernéticos, básicamente, la creación de cuentas bancarias corporativas falsas con el único propósito de lavar fondos robados.

Aunque no poseía habilidades reales de piratería, la foto policial y las fotos de Svechinskaya en las redes sociales se volvieron virales en línea y los tabloides la apodaron rápidamente "la hacker informática más sexy del mundo".

El proyecto cinematográfico de la Botnet de Kovalev se interrumpió después de que las autoridades rusas allanaron las oficinas de la productora cinematográfica como parte de una investigación de delitos cibernéticos. En febrero de 2016, Reuters informar que la redada estaba relacionada con una ofensiva contra "Dyre, "un sofisticado troyano que, según los investigadores federales de Estados Unidos, fue el precursor del malware Trickbot. El Forbes.ru el artículo citó fuentes cercanas a la investigación que dijeron que el estudio de cine estaba operando como un frente de lavado de dinero para los delincuentes cibernéticos detrás de Dyre.

TRAICIÓN

Pero los vientos políticos cambiantes en Rusia pronto presentar cargos de alta traición contra tres de los investigadores rusos de delitos cibernéticos vinculados a la investigación del estudio de cine. En una importante reorganización en 2017, el Kremlin cargos de traición impuestos contra Sergey Mijailov, entonces subjefe de la principal unidad de lucha contra el cibercrimen de Rusia.

También acusado de traición fue Ruslan Stoyanov, entonces un empleado senior en una empresa de seguridad rusa Análisis de Kaspersky Lab [el Forbes.ru un informe de 2016 dijo que los investigadores de la unidad de Mikhaylov y Kaspersky Lab estuvieron presentes en la redada de la compañía cinematográfica].

Los medios de comunicación rusos han especulado que los hombres fueron acusados de traición por ayudar a los investigadores estadounidenses de delitos cibernéticos a perseguir a los principales piratas informáticos rusos. Sin embargo, los cargos contra ambos hombres fueron clasificados y nunca se han revelado oficialmente. Después de su breve juicio a puerta cerrada, ambos hombres fueron condenados por traición. Mikhaylov fue condenado a 22 años de prisión; Stoyanov fue condenado a 14 años de prisión.

En septiembre de 2021, el Kremlin emitió cargos de traición contra Ilya Sachkov, ex director de la firma de ciberseguridad Grupo-IB. Según Reuters, Sachkov y su compañía fueron contratados por el estudio de cine "para asesorar al director de la red de bots y a los escritores sobre los puntos más finos del delito cibernético."Sachkov sigue encarcelado en Rusia pendiente de su juicio por traición.

UNA MÁQUINA DE CIBERDELINCUENCIA BIEN ENGRASADA

Trickbot fue muy utilizado por Conti y Ryuk, dos de los grupos de ransomware más despiadados y exitosos de Rusia. Firma de análisis de Blockchain Análisis de Cadena estima que solo en 2021, Conti extorsionó a más de USD $100 millones de sus víctimas de piratería; Chainalysis estima que Ryuk extorsionó a más de USD 1 150 millones de sus víctimas de ransomware.

La firma estadounidense de ciberseguridad Huelga colectiva ha rastreado durante mucho tiempo las actividades de Trickbot, Ryuk y Conti bajo el mismo apodo:"Araña Hechicera"- que CrowdStrike describe como "un grupo cibercriminal con nexo con Rusia detrás del desarrollo y distribución central de un sofisticado arsenal de herramientas criminales, que les permiten ejecutar múltiples tipos diferentes de operaciones.”

"CrowdStrike Intelligence ha observado que WIZARD SPIDER apunta a múltiples países e industrias como la academia, la energía, los servicios financieros, el gobierno y más", dijo Adam Meyers, jefe de inteligencia en CrowdStrike.

Este no es el primer golpe del gobierno de los Estados Unidos al grupo Trickbot. A principios de octubre de 2020, KrebsOnSecurity dio la noticia que alguien había lanzado una serie de ataques coordinados diseñados para interrumpir la botnet Trickbot. Una semana después, El Correo de Washington corrió una historia diciendo que el ataque a Trickbot fue obra de Comando Cibernético de los Estados Unidos, una rama de la Departamento de Defensa encabezado por el director de la Agencia de Seguridad Nacional de los Estados Unidos (NSA).

Días después de que Rusia invadiera Ucrania en febrero de 2022, un investigador ucraniano se filtraron varios años de registros de chat internos de la banda de ransomware Conti. Esas conversaciones sinceras ofrecen una visión fascinante de los desafíos de dirigir una empresa criminal en expansión con más de 100 empleados asalariados. También demostraron que Conti gozaba de protección contra el enjuiciamiento por parte de las autoridades rusas, siempre que el grupo de piratas informáticos tuviera cuidado de no atacar a las organizaciones rusas.

Además, los chats de Conti filtrados confirmaron que había una superposición considerable en la operación y el liderazgo de Conti, Trickbot y Ryuk.

Meyers de CrowdStrike dijo que si bien las operaciones de Wizard Spider se han reducido significativamente tras la desaparición de Conti en junio de 2022, las sanciones de hoy probablemente causarán interrupciones temporales para el grupo de ciberdelincuentes mientras buscan formas de eludir las restricciones financieras, que hacen ilegal realizar transacciones o mantener los activos de personas o entidades sancionadas.

"A menudo, cuando los grupos de ciberdelincuentes son interrumpidos, se oscurecen por un tiempo solo para cambiar de marca con un nuevo nombre", dijo Meyers.

El procesamiento de Kovalev está siendo manejado por el Oficina del Fiscal de los Estados Unidos en Nueva Jersey. Una copia de la acusación de Kovalev de 2012, ahora sin sellar, es aqui (PDF).

>>Más