Les États-Unis et le Royaume-Uni sanctionnent 7 hommes Liés à un groupe de piratage Trickbot

Les autorités des États-Unis et du Royaume-Uni ont imposé aujourd'hui des sanctions financières à sept hommes accusés d'avoir opéré “Trickbot, "une plate-forme de cybercriminalité en tant que service basée en Russie qui a permis d'innombrables attaques par ransomware et prises de contrôle de comptes bancaires depuis ses débuts en 2016. Le Département du Trésor des États-Unis il dit que le groupe Trickbot est associé aux services de renseignement russes et que cette alliance a conduit au ciblage de nombreuses entreprises et entités gouvernementales américaines.

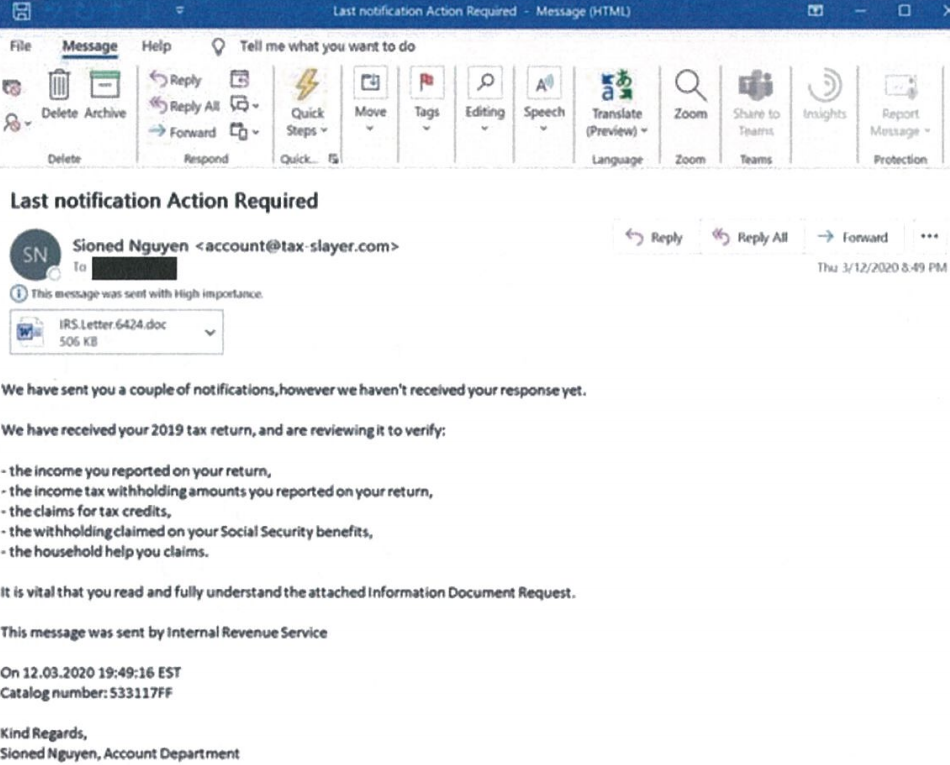

Initialement un programme de cheval de Troie furtif livré par courrier électronique et utilisé pour voler des mots de passe, Trickbot est devenu “une suite de logiciels malveillants hautement modulaire qui offre au groupe Trickbot la possibilité de mener diverses cyberactivités illégales, y compris des attaques de ransomware”, a déclaré le Département du Trésor.

Un e-mail de spam de 2020 contenant une pièce jointe infectée par Trickbot. Crédit photo: Microsoft.

"Au plus fort de la pandémie de COVID-19 en 2020, Trickbot a ciblé les hôpitaux et les centres de santé, lançant une vague d'attaques par ransomware contre des hôpitaux à travers les États-Unis," le avis de sanctions continuer. “Dans l'une de ces attaques, le groupe Trickbot a déployé un ransomware contre trois établissements médicaux du Minnesota, perturbant leurs réseaux informatiques et leurs téléphones, et provoquant un détournement d'ambulances. Les membres du groupe Trickbot se sont publiquement réjouis de la facilité de cibler les installations médicales et de la rapidité avec laquelle les rançons ont été versées au groupe.”

Un seul des hommes sanctionnés aujourd'hui est connu pour avoir été accusé au criminel en lien avec des activités de piratage. Selon le département du Trésor, le haut dirigeant présumé du groupe Trickbot est un ressortissant russe de 34 ans Vitaly “Bentley” Kovalev a écrit:.

Un grand jury du New Jersey a inculpé Kovalev en 2012 après une enquête du Services Secrets américains déterminé qu'il dirigeait un vaste stratagème de “mule d'argent”, qui utilisait de fausses offres d'emploi pour inciter les gens à blanchir de l'argent volé à des petites et moyennes entreprises piratées aux États-Unis. L'acte d'accusation de 2012 contre Kovalev concerne des cybercrimes qu'il aurait perpétrés avant la création de Trickbot.

BOTNET, LE FILM

En 2015, Kovalev aurait commencé à tourner un film en Russie sur la cybercriminalité intitulé “Botnet."Selon une histoire de 2016 de Forbes.ru, La scène d'ouverture du Botnet devait décrire le sort de Christine Svetchinskaïa, un étudiant russe arrêté par des agents du FBI en septembre 2010.

Christina Svechinskaya, une mule d'argent embauchée par Bentley qui a été arrêtée par le FBI en 2010.

Svechinskaya était l'une des mules d'argent de Bentley, dont la plupart étaient de jeunes étudiants russes avec des visas de voyage temporaires aux États-Unis. Elle faisait partie des 37 mules présumées accusées d'avoir aidé une opération internationale de cybercriminalité — essentiellement, la création de faux comptes bancaires d'entreprise dans le seul but de blanchir des fonds volés.

Bien qu'elle ne possédait aucune compétence réelle en matière de piratage, les photos d'identité de Svechinskaya et les photos sur les réseaux sociaux sont devenues virales en ligne et elle a rapidement été surnommée “la pirate informatique la plus sexy du monde” par les tabloïds.

Le projet de film Botnet de Kovalev a été interrompu après que les autorités russes ont perquisitionné les bureaux de la société de production cinématographique dans le cadre d'une enquête sur la cybercriminalité. En Février 2016, Reuters signaler que le raid était lié à une répression contre “Dyré, "un cheval de Troie sophistiqué qui, selon les enquêteurs fédéraux américains, était le précurseur du malware Trickbot. Les Forbes.ru l'article cite des sources proches de l'enquête qui ont déclaré que le studio de cinéma fonctionnait comme un front de blanchiment d'argent pour les cybercriminels derrière Dyre.

TRAHISON

Mais les vents politiques changeants en Russie allaient bientôt porter des accusations de haute trahison contre trois des enquêteurs russes sur la cybercriminalité liés à l'enquête sur le studio de cinéma. Dans un bouleversement majeur en 2017, le Kremlin accusations de trahison perçues contre Sergueï Mikhaïlov, puis chef adjoint de la plus haute unité russe de lutte contre la cybercriminalité.

Également accusé de trahison était Rouslan Stoïanov, puis un employé senior dans une entreprise de sécurité russe Laboratoire Kaspersky [le Forbes.ru un rapport de 2016 indiquait que des enquêteurs de l'unité de Mikhaylov et de Kaspersky Lab étaient présents au raid de la société cinématographique].

Les médias russes ont émis l'hypothèse que les hommes étaient accusés de trahison pour avoir aidé les enquêteurs américains de la cybercriminalité à poursuivre les meilleurs pirates informatiques russes. Cependant, les accusations portées contre les deux hommes ont été classées secrètes et n'ont jamais été officiellement révélées. Après leur bref procès à huis clos, les deux hommes ont été reconnus coupables de trahison. Mikhaïlov était condamné à 22 ans de prison; Stoyanov a été condamné à 14 ans de prison.

En septembre 2021, le Kremlin a lancé des accusations de trahison contre Ilya Souchkov, anciennement à la tête du cabinet de cybersécurité Groupe-IB. Selon Reuters, Sachkov et son entreprise ont été embauchés par le studio de cinéma “pour conseiller le réalisateur et les scénaristes du Botnet sur les subtilités de la cybercriminalité."Sachkov reste emprisonné en Russie en attendant son procès pour trahison.

UNE MACHINE À CYBERCRIMINALITÉ BIEN HUILÉE

Trickbot a été fortement utilisé par Conti et Ryouk, deux des groupes de ransomwares les plus impitoyables et les plus prospères de Russie. Cabinet d'analyse Blockchain Chainalyse estime qu'en 2021 seulement, Conti a extorqué plus de 100 millions de dollars AMÉRICAINS à ses victimes de piratage; Chainalysis estime que Ryuk a extorqué plus de 150 millions de dollars américains à ses victimes de ransomware.

L'entreprise américaine de cybersécurité Coup de foule a longtemps suivi les activités de Trickbot, Ryuk et Conti sous le même surnom — “Araignée Sorcier"- que CrowdStrike décrit comme “un groupe cybercriminel lié à la Russie derrière le développement et la distribution d'un arsenal sophistiqué d'outils criminels, qui leur permettent d'exécuter plusieurs types d'opérations différents.”

"CrowdStrike Intelligence a observé que WIZARD SPIDER ciblait plusieurs pays et industries tels que les universités, l'énergie, les services financiers, le gouvernement, etc.", a déclaré Adam Meyers, chef du renseignement chez CrowdStrike.

Ce n'est pas la première fois que le gouvernement américain s'attaque au groupe Trickbot. Début octobre 2020, KrebsOnSecurity a annoncé la nouvelle que quelqu'un avait lancé une série d'attaques coordonnées conçues pour perturber le botnet Trickbot. Une semaine plus tard, Le Journal de Washington a couru une histoire disant que l'attaque contre Trickbot était l'œuvre de Commandement Cybernétique américain, une branche de la Département de la Défense dirigé par le directeur de la Agence de Sécurité Nationale des États-Unis (NSA).

Quelques jours après l'invasion de l'Ukraine par la Russie en février 2022, un chercheur ukrainien fuite de plusieurs années de journaux de discussion internes du gang de ransomwares Conti. Ces conversations franches offrent un aperçu fascinant des défis liés à la gestion d'une entreprise criminelle tentaculaire comptant plus de 100 employés salariés. Ils ont également montré que Conti bénéficiait d'une protection contre les poursuites des autorités russes, tant que le groupe de pirates informatiques prenait soin de ne pas cibler les organisations russes.

De plus, les discussions Conti divulguées ont confirmé qu'il y avait un chevauchement considérable dans le fonctionnement et la direction de Conti, Trickbot et Ryuk.

Meyers de CrowdStrike a déclaré que bien que les opérations de Wizard Spider aient considérablement diminué après la disparition de Conti en juin 2022, les sanctions d'aujourd'hui entraîneront probablement des perturbations temporaires pour le groupe cybercriminel alors qu'il cherche des moyens de contourner les restrictions financières — qui rendent illégal de transiger avec ou de détenir les actifs des personnes ou entités sanctionnées.

"Souvent, lorsque les groupes de cybercriminels sont perturbés, ils disparaissent pendant un certain temps pour se rebaptiser sous un nouveau nom”, a déclaré Meyers.

Les poursuites contre Kovalev sont gérées par le Bureau du procureur des États-Unis dans le New Jersey. Une copie de l'acte d'accusation de Kovalev de 2012 maintenant non scellé est ici (PDF).

>>Plus