Expuesto el Servicio de Reenvío ruso 'SWAT USA Drop'

La página de inicio de sesión del servicio de reenvío criminal SWAT USA Drop.

Uno de los mayores servicios de cibercrimen para lavar mercancía robada fue pirateado recientemente, exponiendo sus operaciones internas, finanzas y estructura organizativa. Aquí hay una mirada más cercana a la sede en Rusia Servicio de Entrega SWAT USA, que actualmente emplea a más de 1,200 personas en los Estados Unidos que, a sabiendas o sin saberlo, están involucradas en el reenvío de costosos bienes de consumo comprados con tarjetas de crédito robadas.

Una de las formas más comunes en que los ladrones extraen efectivo de las cuentas de tarjetas de crédito robadas es comprando bienes de consumo caros en línea y revendiéndolos en el mercado negro. La mayoría de los minoristas en línea se dieron cuenta de estas estafas hace años y dejaron de enviar a las regiones del mundo asociadas con mayor frecuencia con el fraude con tarjetas de crédito, incluidos Europa del Este, África del Norte y Rusia.

Pero tales restricciones han creado un floreciente mercado clandestino para reenviar estafas, que dependen de residentes dispuestos o involuntarios en los Estados Unidos y Europa para recibir bienes robados y transmitirlos a delincuentes que viven en las áreas embargadas.

Servicios como SWAT son conocidos como" Gotas para cosas " en los foros de delitos cibernéticos. El "gotas"¿son personas que han respondido a los trabajos de reenvío de paquetes de trabajo en el hogar anunciados en craigslist.com y sitios de búsqueda de empleo. La mayoría de las estafas de reenvío prometen a los empleados un salario mensual e incluso bonificaciones en efectivo. En realidad, los delincuentes a cargo casi siempre dejan de comunicarse con drops justo antes del primer día de pago, generalmente alrededor de un mes después de que drop envía su primer paquete.

Los paquetes llegan con etiquetas de envío prepagas que se pagan con números de tarjetas de crédito robadas o con cuentas en línea secuestradas en FedEx y el Servicio Postal de EE. UU.. Drops es responsable de inspeccionar y verificar el contenido de los envíos, colocar la etiqueta de envío correcta en cada paquete y enviarlos a través de la compañía de envío correspondiente.

SWAT toma un recorte porcentual (hasta un 50 por ciento) donde "embutidoras"- ladrones armados con números de tarjetas de crédito robadas-pagan una parte del valor minorista de cada producto a SWAT como tarifa de reenvío. Los embutidores usan tarjetas robadas para comprar productos de alto valor a los comerciantes y hacen que los comerciantes envíen los artículos a la dirección de los drops. Una vez que las gotas reciben y reenvían con éxito los paquetes robados, los embutidores venden los productos en el mercado negro local.

El servicio SWAT drop ha existido con varios nombres y bajo diferentes propietarios durante casi una década. Pero a principios de octubre de 2023, el copropietario actual de SWAT, una persona de habla rusa que usa el identificador "Sin miedo"— acudió a su foro favorito de delitos cibernéticos para presentar una queja formal contra el propietario de un servicio de reenvío de la competencia, alegando que su rival había pirateado SWAT y estaba tratando de robar sus embutidoras y reenvíos enviándoles un correo electrónico directamente.

Firma de seguridad con sede en Milwaukee Mantener la Seguridad se compartieron capturas de pantalla recientes del panel de usuario de una embutidora SWAT en funcionamiento, y esas imágenes muestran que SWAT actualmente enumera más de 1,200 gotas en los Estados Unidos que están disponibles para alquilar embutidoras. La información de contacto para Kareem, un joven de Maryland, fue catalogado como una gota activa. Contactado por KrebsOnSecurity, Kareem accedió a hablar con la condición de que su nombre completo no se usara en esta historia.

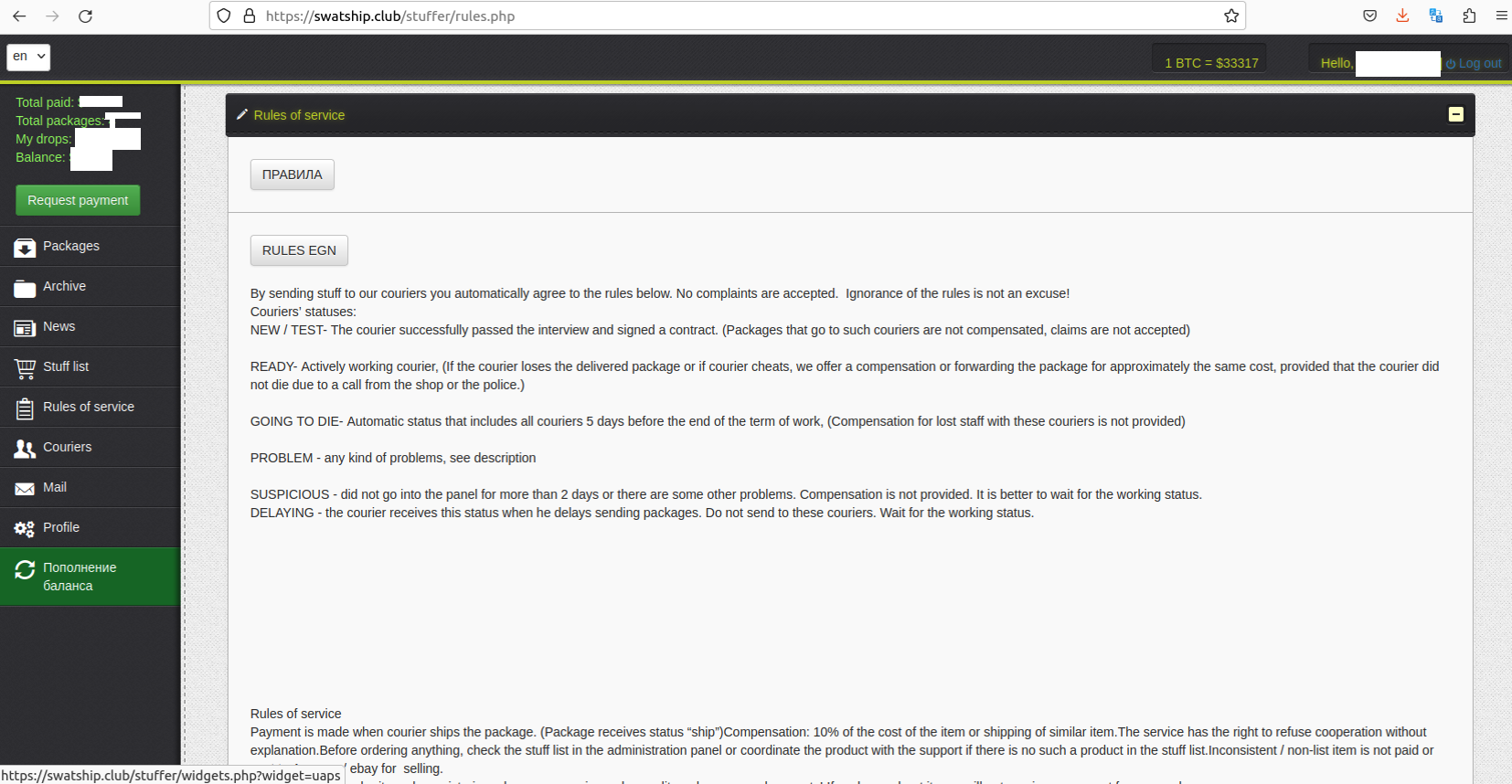

Un panel SWAT para embutidoras/ clientes. Esta página enumera las reglas del servicio, que no reembolsan a los embutidores por "casos fortuitos", es decir, autoridades que incautan bienes robados o arrestan a la gota.

Kareem dijo que había sido contratado a través de una bolsa de trabajo en línea para reenviar paquetes en nombre de una empresa que se hacía llamar CTSI, y que ha estado recibiendo y reenviando iPads y Apple Watches durante varias semanas. Kareem estaba menos que emocionado de saber que probablemente no recibiría su salario el día de pago prometido, que aparecería en unos días.

Kareem dijo que recibió instrucciones de crear una cuenta en un sitio web llamado portal-ctsi [.] com, donde se esperaba que cada día iniciara sesión y buscara nuevos mensajes sobre envíos pendientes. Cualquiera puede registrarse en este sitio web como una posible mula de reenvío, aunque hacerlo requiere que los solicitantes compartan una gran cantidad de información personal y financiera, así como copias de una identificación o pasaporte que coincidan con el nombre proporcionado.

Un panel SWAT para embutidoras/ clientes, que enumera cientos de gotas en los Estados Unidos por su estado. "Van a morir" son aquellos que están a punto de ser despedidos sin el pago prometido, o que han renunciado por su cuenta.

Ante la sospecha de que la página de inicio de sesión de portal-ctsi [.] com podría ser un trabajo de codificación personalizado, KrebsOnSecurity seleccionó "ver código fuente" en la página de inicio para exponer el código HTML del sitio. Tomando un fragmento de ese código (por ejemplo, "smarty/default/jui/js/jquery-ui-1.9.2.min.js") y buscándolo en publicwww.com revela más de cuatro docenas de otros sitios web que ejecutan el mismo panel de inicio de sesión. Y todos esos parecen estar orientados hacia rellenos o gotas.

De hecho, más de la mitad de los dominios que usan este mismo panel de inicio de sesión en realidad incluyen la palabra "relleno" en la URL de inicio de sesión, según publicwww. Cada uno de los dominios debajo de ese termina en "/ usuario/ inicio de sesión.php " son sitios para caídas activas y prospectivas, y cada uno corresponde a una compañía falsa única que es responsable de administrar su propio establo de caídas:

tienda lvlup[.] com/ stuffer/ iniciar sesión.php

personalsp[.] com/usuario/inicio de sesión.php

destaf[.] com/ stuffer/ iniciar sesión.php

jaderaplus[.] com/ stuffer/ iniciar sesión.php

33cow[.] com/ stuffer/ iniciar sesión.php

panelka[.] net/stuffer/inicio de sesión.php

aaservice[.] net/stuffer/inicio de sesión.php

reenvío[.] ru/ stuffer/ iniciar sesión.php

bashar[.] cc/stuffer/inicio de sesión.php

marketingyoursmall[.] negocio/ embutidora/ inicio de sesión.php

hovard[.] xyz/ relleno/ inicio de sesión.php

retroceso[.] xyz/ relleno/ inicio de sesión.php

telollevoexpress[.] com/ stuffer/ iniciar sesión.php

postme[.] hoy/ stuffer/ iniciar sesión.php

wint-trabajo[.] com/ stuffer/ iniciar sesión.php

escuadrón[.] club/ embutidora/ inicio de sesión.php

mmmpack[.] pro/ stuffer/ inicio de sesión.php

yoursmartpanel[.] com/usuario/inicio de sesión.php

opt257[.] org/ usuario/ inicio de sesión.php

panel táctil[.] en línea/embutidora/ inicio de sesión.php

peresyloff[.] inicio/ relleno/ inicio de sesión.php

ruzke[.] vodka/embutidor/inicio de sesión.php

staf-gerente[.] net/stuffer/inicio de sesión.php

datos-trabajo[.] club/ embutidora/ inicio de sesión.php

logística-servicios[.] org/ usuario/ inicio de sesión.php

swatship[.] club/ embutidora/ inicio de sesión.php

gestor logístico[.] en línea/ usuario/ inicio de sesión.php

endorfina[.] mundo/embutidora/inicio de sesión.php

burbón[.] club/ embutidora/ inicio de sesión.php

bigdropproject[.] com/ stuffer/ iniciar sesión.php

paquete de trabajo[.] red/usuario/inicio de sesión.php

yourcontrolboard[.] com/ stuffer/ iniciar sesión.php

packmania[.] en línea/embutidora/ inicio de sesión.php

compras-hermano[.] com/ stuffer/ iniciar sesión.php

dash-etiqueta roja[.] com/usuario/inicio de sesión.php

mnger[.] net/stuffer/inicio de sesión.php

mendigo[.] trabajo/ relleno/ inicio de sesión.php

tablero de instrumentos-lime[.] com/usuario/inicio de sesión.php

control-logística[.] xyz/ usuario/ inicio de sesión.php

povetru[.] negocio/ embutidora/ inicio de sesión.php

dash-nitrologística[.] com/usuario/inicio de sesión.php

cbpanel[.] inicio/ relleno/ inicio de sesión.php

hrparidise[.] pro/ stuffer/ inicio de sesión.php

d-cctv[.] arriba/ usuario/ inicio de sesión.php

versandproject[.] com/usuario/inicio de sesión.php

packitdash[.] com/usuario/inicio de sesión.php

avissanti-dash[.] com/usuario/inicio de sesión.php

e-anfitrión[.] vida/usuario/ inicio de sesión.php

pacmania[.] club/ embutidora/ inicio de sesión.php

¿Por qué tantos sitios web? En la práctica, todas las gotas se liberan aproximadamente 30 días después de su primer envío, justo antes de que venza el cheque de pago prometido. Debido a esta constante rotación, cada operador de tienda de artículos debe reclutar constantemente nuevas gotas. Además, con esta configuración distribuida, incluso si una operación de reenvío se cierra (o se expone en línea), el resto puede seguir bombeando docenas de paquetes al día.

A estudio académico 2015 (PDF) on criminal reshipping services encontró que el impacto financiero promedio de un plan de reenvío por titular de tarjeta fue de 1 1,156.93. Ese estudio analizó las operaciones financieras de varios esquemas de reenvío y estimó que aproximadamente 1.6 millones de tarjetas de crédito y débito se utilizan para cometer al menos $1.8 mil millones en fraude de reenvío cada año.

No es difícil ver cómo el reenvío puede ser una empresa rentable para los ladrones de tarjetas. Por ejemplo, un embutidor compra una tarjeta de pago robada en el mercado negro por0 10 y la usa para comprar bienes por valor de más de $1,100. Después de que el servicio de reenvío recibe su parte (~~550), y el embutidor paga su etiqueta de reenvío (~~100), el embutidor recibe los productos robados y los vende en el mercado negro en Rusia por 1 1,400. Acaba de convertir una inversión de0 10 en más de 7 700. Enjuague, lave y repita.

La violación en SWAT expuso no solo los apodos y la información de contacto de todos sus rellenos y gotas, sino también las ganancias y pagos mensuales del grupo. SWAT aparentemente mantuvo sus libros en un documento de Google Sheets de acceso público, y ese documento revela que Fearlless y su socio comercial ganaban rutinariamente más de0 100,000 cada mes operando sus diversos negocios de reenvío.

Los registros financieros expuestos de SWAT muestran que este grupo criminal tiene gastos por valor de decenas de miles de dólares cada mes, incluidos los pagos de los siguientes costos recurrentes:

- publicitar el servicio en foros sobre delitos y a través de spam.;

- personas contratadas para redirigir paquetes, generalmente por voz por teléfono.;

-servicios de terceros que venden etiquetas de USPS/Fedex pirateadas/robadas;

- servicios de "prueba de gotas", contratistas que probarán la honestidad de las gotas enviándoles joyas falsas;

- "documentos", por ejemplo, enviando gotas para recoger físicamente documentos legales para nuevas empresas ficticias.

La hoja de cálculo también incluía los números de cuenta de criptomonedas que se acreditarían cada mes con las ganancias de SWAT. Como era de esperar, una revisión de la actividad de blockchain vinculada a las direcciones de bitcoin enumeradas en ese documento muestra que muchas de ellas tienen una profunda asociación con el delito cibernético, incluida la actividad de ransomware y las transacciones en sitios de la darknet que venden tarjetas de crédito robadas y servicios proxy residenciales.

La información filtrada de SWAT también ha expuesto la identidad de la vida real y los tratos financieros de su propietario principal, Fearlless, también conocido como "SwatVerified"."Escucharemos más sobre Fearlless en la parte II de esta historia . Estén atentos.

>>Más