Feliz cumpleaños número 13, KrebsOnSecurity!

KrebsOnSecurity cumple 13 años hoy. Es un tiempo loco para un medio de comunicación independiente en estos días, pero de nuevo estoy obligado a seguir haciendo esto mientras me sigan dejando. Diablos, he estado haciendo esto tanto tiempo que olvidé brevemente qué cumpleaños era este!

Gracias a sus lectores y apoyo, pude dedicar más tiempo en 2022 a algunas historias de investigación profundas y carnosas, del tipo realmente satisfactorio con el potencial de lograr un cambio positivo. Parte de ese trabajo se destaca en la revisión del Año 2022 en revisión a continuación.

Hasta hace poco, era bastante activo en Twitter, tuiteando regularmente a más de 350,000 seguidores sobre noticias e historias de seguridad importantes aquí. Por una variedad de razones, ya no compartiré estas actualizaciones en Twitter. Parece que ahora estoy haciendo la mayor parte de esa actividad en Mastodonte, que parece haber absorbido a la mayoría de los refugiados de infosec de Twitter, y en cualquier caso está demostrando ser un lugar mucho más útil, civilizado y constructivo para publicar tales cosas. También continuaré publicar en LinkedIn sobre nuevas historias en 2023.

Aquí hay un vistazo a algunas de las historias de delitos cibernéticos más notables del año pasado, cubiertas por KrebsOnSecurity y en otros lugares. Varios temas fuertes surgieron de la cosecha de infracciones de 2022, incluida la focalización o la suplantación de empleados para obtener acceso a las herramientas internas de la empresa; múltiples intrusiones en la misma empresa víctima; y declaraciones menos que próximas de las empresas víctimas sobre lo que realmente ocurrió.

ENERO

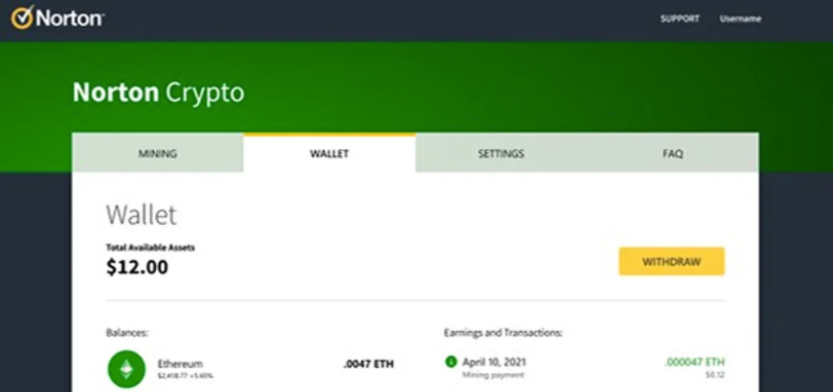

Acabas de saber que 2022 iba a ser El Año del Grift Criptográfico cuando dos de los fabricantes de antivirus más populares del mundo — Norton y Avira - inició las cosas instalando programas de minería de criptomonedas en las computadoras de los clientes. Este audaz cambio de rumbo sorprendió a muchos usuarios de Norton desde hace mucho tiempo porque las empresas antivirus habían pasado años clasificando ampliamente todos los programas de criptominería como malware.

De repente, cientos de millones de usuarios, muchos de ellos lo suficientemente mayores como para haber comprado antivirus de Peter Norton él mismo en el pasado, estaba siendo alentado a comenzar a preocuparse e invertir en criptografía. Big Yellow y Avira no fueron las únicas marcas establecidas que aprovecharon el bombo criptográfico como una forma de atraer a un público más amplio: El venerable minorista de productos electrónicos RadioShack no perdió tiempo en anunciar planes para lanzar un intercambio de criptomonedas.

Para la segunda semana de enero, Rusia había acumulado más de 100.000 soldados a lo largo de su frontera sur con Ucrania. El Kremlin rompe con toda tradición y anuncia que — a petición de Estados Unidos-ha arrestadas 14 personas sospechosas de trabajar para REvil, uno de los grupos de ransomware rusos más despiadados y rentables.

Expertos en seguridad y Rusia descartan los arrestos de bajo nivel como una especie de "diplomacia del ransomware, "una señal para Estados Unidos de que si no promulga sanciones severas contra Rusia por invadir Ucrania, Rusia continuará cooperando en las investigaciones de ransomware.

El Jan. historia 19 IRS Pronto Requerirá Selfies Para Acceso En Línea se vuelve viral de inmediato por señalar algo que aparentemente nadie ha notado en el Servicio de Impuestos Internos de los Estados Unidos sitio web durante meses: Cualquier persona que busque crear una cuenta para ver sus registros de impuestos en línea pronto deberá proporcionar datos biométricos a una empresa privada en Virginia — ID.me.

Enfrentando una reacción violenta de los legisladores y el público, el IRS pronto invierte el curso, diciendo que los selfies de video serán opcionales y que cualquier dato biométrico recopilado se destruirá después de la verificación.

FEBRERO

Los observadores del domingo del Super Bowl reciben no menos de media docena de comerciales para invertir en criptomonedas. Matt Damon vende su alma a Crypto.com, diciéndole a los espectadores que "la fortuna favorece a los valientes", básicamente,"solo los cobardes no comprarían criptomonedas en este momento."Mientras tanto, Crypto.com está tratando de poner espacio entre él y los titulares recientes de que una violación llevó a que se robaran $30 millones de cientos de cuentas de clientes. Un solo bitcoin se cotiza a alrededor de $45,000.

Larry David, el comediante que nos trajo años de hilaridad incómoda con éxitos como Seinfeld y Refrena Tu Entusiasmo, desempeña el papel de "tonto, criptoescéptico” en un largo anuncio del Super Bowl para FTX, un intercambio de criptomonedas valorado en más de $20 mil millones que se presenta como una " forma segura y fácil de ingresar a las criptomonedas."[El mes pasado, FTX implosionó y se declaró en bancarrota; el fundador de la compañía ahora enfrenta cargos civiles y penales de tres agencias estadounidenses diferentes].

En febrero. El 24 de septiembre, Rusia invade Ucrania,y las líneas de falla comienzan a aparecer rápidamente en el subsuelo del cibercrimen. Los sindicatos de ciberdelincuentes que anteriormente se extendían con facilidad entre Rusia y Ucrania se ven obligados a reevaluar a muchos compañeros que de repente trabajan para el Otro Lado.

Muchos ciberdelincuentes que operaban con impunidad desde Rusia y Ucrania antes de la guerra optaron por huir de esos países después de la invasión, lo que brindó a las agencias policiales internacionales raras oportunidades de atrapar a los ciberdelincuentes más buscados. Una de ellas es Mark Sokolovsky, un ucraniano de 26 años que operaba el popular "Mapache"oferta de malware como servicio; Sokolovsky fue arrestado en marzo tras huir de las órdenes de servicio militar obligatorio de Ucrania.

También atrapado en la fuga es Vyacheslav" Tanque " Penchukov, un alto miembro ucraniano de un grupo transnacional de ciberdelincuencia que robó decenas de millones de dólares durante casi una década de innumerables empresas pirateadas. Penchukov fue arrestado después de salir de Ucrania para reunirse con su esposa en Suiza.

Tank, visto aquí actuando como DJ en Ucrania en una foto sin fecha de las redes sociales.

Grupo de ransomware Conti interviene poco después de la invasión, prometiendo atacar a cualquiera que intente interponerse en el camino de la Madre Rusia. A las pocas horas de esa declaración, varios años de registros de chat internos robados de Conti se filtraron en línea. Las conversaciones sinceras de los empleados brindan una visión poco común de los desafíos de dirigir una empresa criminal en expansión con más de 100 empleados asalariados. Los registros también revelan cómo Conti lidió con sus propias infracciones internas y ataques de empresas de seguridad privadas y gobiernos extranjeros.

Ante la creciente fuga de cerebros de personas inteligentes que huyen del país, Rusia presenta una nueva estrategia para abordar la creciente escasez de expertos calificados en tecnología de la información: Obligar a las personas conocedoras de la tecnología dentro de la población carcelaria del país a realizar trabajos de TI de bajo costo para empresas nacionales.

Fabricante de Chips NVIDIA dice que un ataque cibernético llevó al robo de información de más de 71,000 empleados. El crédito por esa intrusión es rápidamente reclamado por LAPSUS$, un grupo de hooligans cibernéticos de 14 a 18 años, en su mayoría del Reino Unido, que se especializaron en métodos de baja tecnología pero de gran éxito para irrumpir en empresas: Dirigirse a los empleados directamente a través de sus teléfonos móviles.

LAPSUS employs pronto emplea estas habilidades para desviar el código fuente y otros datos de algunas de las empresas de tecnología más grandes del mundo, que incluyen Microsoft, Okta, Samsung, T-Mobile y Uber, entre muchos otros.

MARZO

Nos enteramos de que los piratas informáticos criminales están comprometiendo las cuentas de correo electrónico y los sitios web de los departamentos de policía de todo el mundo, para que puedan hacerse pasar por la policía y enviar solicitudes legales para obtener datos confidenciales de clientes de proveedores de servicios móviles, ISP y compañías de redes sociales. Esa historia provoca revelaciones de que varias compañías, incluidas Manzana, Discordia y Meta/ Facebook - han cumplido con las solicitudes falsas, y llama la atención del Congreso sobre el problema.

ABRIL

Surge que el gigante del marketing por correo electrónico Mailchimp fue hackeado. Los intrusos desconocidos obtuvieron acceso a las herramientas internas de Mailchimp y a los datos de los clientes por parte de los empleados de ingeniería social de la empresa, y luego comenzaron envío de ataques de phishing dirigidos a propietarios de Trezor carteras de criptomonedas de hardware.

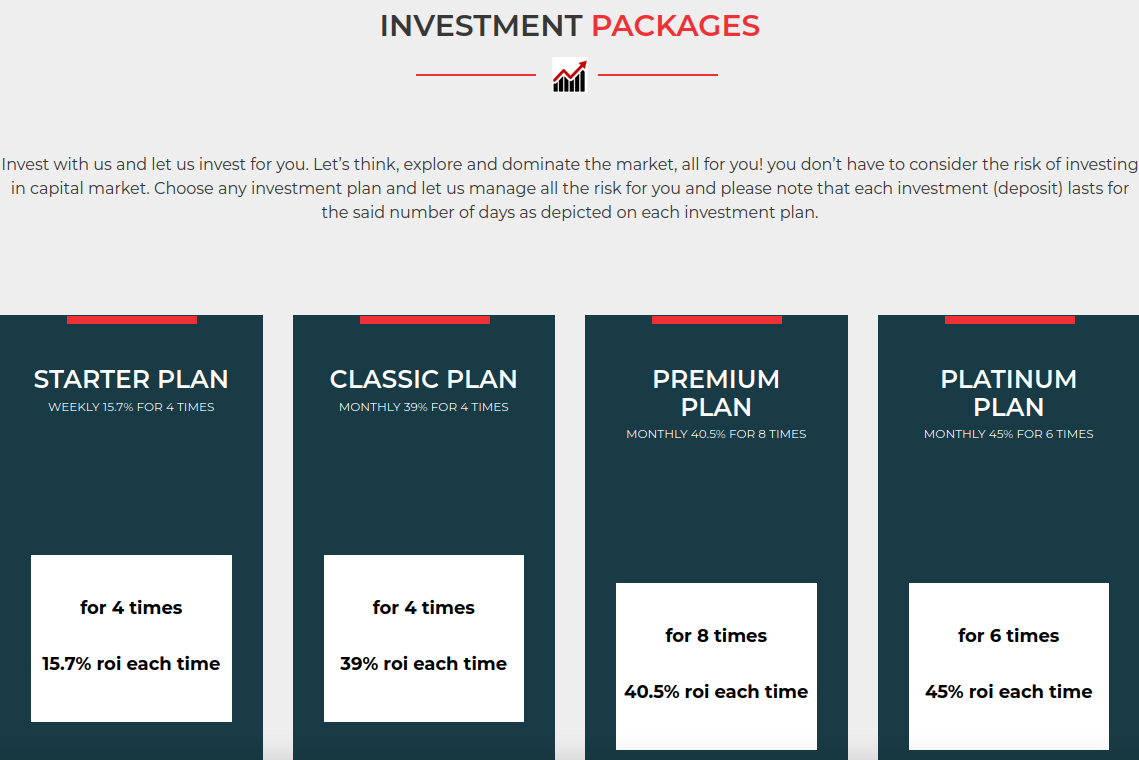

El FBI advierte sobre un aumento masivo de víctimas de "carnicería de cerdos"estafas, en las que extraños coquetos en línea atraen a las personas a invertir en estafas de criptomonedas. Los informes de investigación revelan el vínculo de la matanza de cerdos con las pandillas del crimen organizado en Asia que atraen a jóvenes solicitantes de empleo con la promesa de trabajos de servicio al cliente. En cambio, aquellos que se presentan a la hora y el lugar designados son secuestrados, traficados a través de la frontera hacia países vecinos como Camboya y presionados a una vida de servidumbre por contrato estafando a otros en línea.

La plataforma de comercio de criptomonedas ahora desaparecida y siempre falsa xtb-market[.] com, que se alimentaba de estafas de carnicería de cerdos.

KrebsOnSecurity informa que los piratas informáticos que se especializan en presentar solicitudes policiales falsas de datos de suscriptores obtuvieron acceso a un Administración de Control de Drogas de los Estados Unidos Portal de la (DEA) que aprovecha 16 bases de datos federales de aplicación de la ley diferentes.

El Gobierno de Costa Rica se ve obligado a declarar el estado de emergencia después de un ataque de ransomware por parte de Conti paraliza los sistemas gubernamentales. Conti publica casi 700 GB de registros gubernamentales después de que los líderes del país se negaron a pagar una demanda de rescate de 20 millones de dólares.

JUNIO

KrebsOnSecurity identifica a un ciudadano ruso Denis Emelyantsev como el probable propietario de la botnet RSOCKS, una colección de millones de dispositivos pirateados que se vendieron como "proxies" a ciberdelincuentes que buscaban formas de enrutar su tráfico malicioso a través de la computadora de otra persona. Emelyantsev fue arrestado ese mismo mes en un resort en Bulgaria, donde solicitó y se le concedió la extradición a los Estados Unidos, supuestamente diciéndole al juez: "Estados Unidos me está buscando porque tengo una gran cantidad de información y la necesitan.”

Los empleados que mantuvieron las cosas funcionando para RSOCKS, alrededor de 2016. Observe que nadie parece estar usando zapatos.

JULIO

Buró de crédito al consumidor Big-three Experian viene bajo escrutinio después de Revelaciones de seguridad de Krebson los ladrones de identidad están tomando el control de los archivos de crédito del consumidor de manera confiable simplemente volviendo a registrarse con la información personal del objetivo y una dirección de correo electrónico vinculada a los delincuentes. Dos meses después, Experian sería golpeado con una demanda colectiva sobre estas fallas de seguridad y privacidad.

Twitter reconocer que fue relevado de números de teléfono y direcciones de correo electrónico para 5.4 millones de usuarios. La debilidad de seguridad que permitió recopilar los datos fue parcheado en enero de 2022.

AGOSTO

Behemoth de mensajería Twilio confirma que intrusos accedieron a los datos de 125 clientes, quienes engañaron a los empleados para que entregaran sus credenciales de inicio de sesión haciéndose pasar por empleados del departamento de TI de la compañía.

Entre los clientes de Twilio a los que se dirigió se encontraba el servicio de mensajería cifrada Señal, que confiaba en Twilio para proporcionar servicios de verificación de números de teléfono. Signal dijo que con su acceso a las herramientas internas de Twilio, los atacantes pudieron volver a registrar los números de teléfono de esos usuarios en otro dispositivo.

Servicio de entrega de alimentos DoorDash divulgar que un "sofisticado ataque de phishing" a un proveedor externo permitió a los atacantes obtener acceso a algunas de las herramientas internas de la empresa DoorDash. Gracias a datos dejados expuestos en línea por los intrusos, queda claro que DoorDash fue víctima del mismo grupo que espió a los empleados de Twilio, Mailchimp, CloudFlare, y docenas de otras compañías importantes a lo largo de 2022.

Mailchimp revela otra intrusión que involucra ataques de phishing dirigidos contra empleados, en los que los piratas informáticos robaron datos de más de 200 clientes de Mailchimp. Gigante de alojamiento web DigitalOcean revela que fue una de las víctimas, y que los intrusos utilizaron su acceso para enviar correos electrónicos de restablecimiento de contraseña a varios clientes de DigitalOcean involucrados en tecnologías de criptomonedas y blockchain. DigitalOcean corta lazos con Mailchimp después de ese incidente, lo que impidió brevemente que la empresa de alojamiento se comunicara con sus clientes o procesara solicitudes de restablecimiento de contraseña.

Servicio de administrador de contraseñas LastPass revela que se vulneró su entorno de desarrollo de software, y que los intrusos se hicieron con el código fuente y algunos datos propietarios de LastPass. LastPass enfatiza que los intrusos no pudieron acceder a los datos de los clientes ni a las bóvedas de contraseñas cifradas, y que "no hay evidencia de ninguna actividad de actores de amenazas más allá de la línea de tiempo establecida" y "no hay evidencia de que este incidente haya involucrado el acceso a los datos de los clientes o las bóvedas de contraseñas cifradas".”

SEPTIEMBRE

Uber revela otra violación, lo que obliga a la compañía a desconectar varios de sus sistemas internos de comunicaciones e ingeniería mientras investiga. La intrusión solo sale a la luz cuando el pirata informático utiliza el canal interno de Slack de la compañía para presumir de su acceso, enumerando varias bases de datos internas que afirmaron que habían sido comprometidas. El intruso dijo The New York Times ingresaron enviando un mensaje de texto a un empleado mientras se hacían pasar por un empleado del departamento de TI de Uber. Uber culpa a LAPSUS$ por la intrusión.

Gigante australiano de las telecomunicaciones Optus sufrir una violación de datos que involucra a casi 10 millones de clientes, incluidos los números de pasaporte o licencia de casi tres millones de personas. El incidente domina los titulares y la política en Australia durante semanas, ya que el pirata informático exige un millón de dólares en criptomonedas para no publicar la información en línea. El CEO de Optus llama a la intrusión un "ataque sofisticado", pero las entrevistas con el hacker revelan que simplemente enumeraron y rasparon los datos del sitio web de Optus sin autenticación. Después de publicar brevemente 10,000 registros de la intrusión, el hacker anuncia que cometió un error y elimina la subasta.

OCTUBRE

Un informe encargado por Senadora Elizabeth Warren (D-Misa.) revela que la mayoría de los grandes bancos estadounidenses están endureciendo a las víctimas de la toma de control de cuentas. A pesar de que las instituciones financieras estadounidenses están legalmente obligadas a revertir cualquier transacción no autorizada siempre que la víctima denuncie el fraude de manera oportuna, el informe citó cifras que muestran que cuatro de los bancos más grandes del país reembolsaron colectivamente solo el 47 por ciento del monto en dólares de las reclamaciones que recibieron.

Joe Sullivan, el ex jefe de seguridad de Uber, es declarado culpable de dos delitos graves después de una prueba de cuatro semanas. En 2016, mientras que el Comisión Federal de Comercio de los Estados Unidos ya estaba investigando una violación de 2014 en Uber, otra violación de seguridad afectó a 57 millones de titulares de cuentas y conductores de Uber. Los intrusos exigen0 100,000, pero Sullivan y su equipo pagaron el rescate bajo el programa de recompensas de errores de la compañía, hicieron que los piratas informáticos firmaran un acuerdo de confidencialidad y ocultaron el incidente a usuarios e inversores. Los dos piratas informáticos involucrados se declararon culpables en 2019; en este momento, se ha convertido en algo casi cotidiano que las empresas víctimas paguen para mantener en silencio un ataque de ransomware.

NOVIEMBRE

Un grupo de ransomware con vínculos con REvil comienza a publicar nombres, fechas de nacimiento, números de pasaporte e información sobre reclamos médicos en casi 10 millones de clientes actuales y anteriores de la aseguradora de salud australiana Banco Médico. Los datos se publican después de que Medibank se negara a pagar una demanda de rescate de US 1 10 millones.

DICIEMBRE

KrebsOnSecurity da la noticia de que InfraGard, un programa dirigido por el Oficina Federal de Investigaciones de los Estados Unidos (FBI) para construir asociaciones de intercambio de información sobre amenazas cibernéticas y físicas con el sector privado, vio su base de datos de información de contacto de más de 80,000 miembros puesto a la venta en un foro de cibercrimen en inglés. Mientras tanto, los piratas informáticos responsables se comunicaban directamente con los miembros a través del portal InfraGard en línea, utilizando una nueva cuenta bajo la identidad asumida de un CEO de la industria financiera que fue examinado por el propio FBI.

Un ciberdelincuente comienza a vender datos de cuentas extraídos de 400 millones de usuarios de Twitter, incluyendo direcciones de correo electrónico y, en muchos casos, números de teléfono. El vendedor afirma que sus datos se rasparon a fines de diciembre de 2021 utilizando la misma vulnerabilidad que Twitter parcheó en enero de 2022, y eso llevó a Twitter a reconocer el raspado de datos de 5,4 millones de cuentas de usuarios a principios de este año. Twitter ya no tiene una oficina de prensa, y el jefe de Twitter de la compañía ha permanecido en silencio sobre el reclamo de 400 millones hasta ahora, a pesar de muchos indicios de que los datos son legítimos.

Dos días antes de Navidad, LastPass publicó una actualización sobre su investigación sobre la violación de datos de agosto, diciendo que el intruso pudo usar los datos robados en la violación de agosto para volver y copiar una copia de seguridad de los datos de la bóveda del cliente desde el contenedor de almacenamiento cifrado. El deslucido cronograma de divulgación de LastPass y la falta de respuesta a las preguntas de seguimiento ha hecho poco para calmar los temores de muchos usuarios, dejar Wired.com recomendar los usuarios abandonan la plataforma en favor de los administradores de contraseñas 1 Contraseña y Bitwarden.

También dos días antes de Navidad, KrebsOnSecurity notifica a Experian que cualquiera puede omitir las preguntas de seguridad en su solicitud de un informe de crédito gratuito, lo que significa que los ladrones de identidad pueden acceder a su archivo de crédito completo con solo su nombre, dirección, fecha de nacimiento y número de Seguro Social. Desafortunadamente, estos datos estáticos sobre la mayoría de los estadounidenses han estado a la venta en la clandestinidad del cibercrimen durante años. Experian aún no ha dicho si ha solucionado el problema, pero espera ver un informe completo sobre esto a principios de Año Nuevo.

>>Más