Joyeux 13e anniversaire, KrebsOnSecurity!

KrebsOnSecurity fête ses 13 ans aujourd'hui. C'est un temps fou pour un média indépendant de nos jours, mais encore une fois, je suis obligé de continuer à le faire tant qu'ils me laissent continuer. Zut, je fais ça depuis si longtemps que j'ai brièvement oublié de quel anniversaire il s'agissait!

Grâce à votre lectorat et à votre soutien, j'ai pu passer plus de temps en 2022 sur des histoires d'investigation profondes et charnues — du genre vraiment satisfaisant avec le potentiel d'apporter des changements positifs. Certains de ces travaux sont mis en évidence dans l'examen de l'année 2022 ci-dessous.

Jusqu'à récemment, j'étais assez actif sur Twitter, tweetant régulièrement à plus de 350 000 abonnés des nouvelles et des histoires importantes sur la sécurité ici. Pour diverses raisons, je ne partagerai plus ces mises à jour sur Twitter. Il semble que je fasse la plupart de cette activité maintenant sur le Mastodonte, qui semble avoir absorbé la plupart des réfugiés infosec de Twitter, et en tout cas s'avère être un endroit beaucoup plus utile, civil et constructif pour publier de telles choses. Je vais aussi continuer à publier sur LinkedIn à propos de nouvelles histoires en 2023.

Voici un aperçu de certaines des histoires de cybercriminalité les plus notables de l'année écoulée, telles que couvertes par KrebsOnSecurity et ailleurs. Plusieurs thèmes forts ont émergé de la récolte de violations de 2022, notamment le ciblage ou l'usurpation d'identité d'employés pour accéder aux outils internes de l'entreprise; intrusions multiples dans la même entreprise victime; et déclarations moins que attendues des entreprises victimes sur ce qui s'est réellement passé.

JANVIER

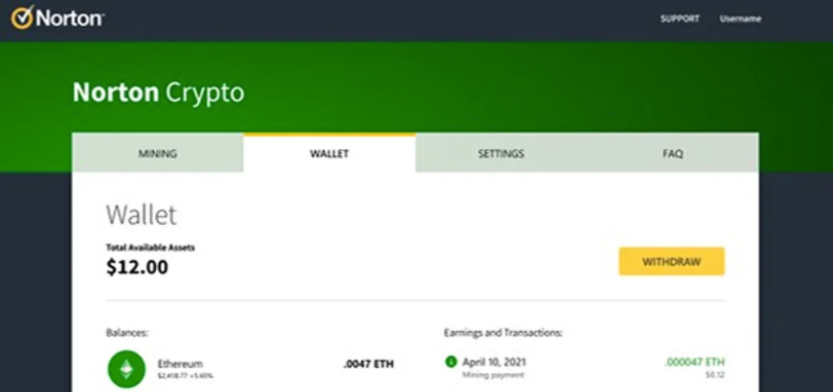

Tu savais juste que 2022 allait être L'année de la Crypto Grift lorsque deux des fabricants d'antivirus les plus populaires au monde — Norton et Avira — a lancé les choses en installant des programmes d'extraction de crypto-monnaie sur les ordinateurs des clients. Cette volte-face audacieuse a abasourdi de nombreux utilisateurs de longue date de Norton, car les sociétés antivirus avaient passé des années à classer tous les programmes de cryptomining comme des logiciels malveillants.

Soudain, des centaines de millions d'utilisateurs, dont beaucoup sont assez âgés pour avoir acheté un antivirus Pierre Norton lui-même à l'époque — étaient encouragés à commencer à s'intéresser et à investir dans la cryptographie. Big Yellow et Avira n'étaient pas les seules marques établies à profiter du battage médiatique sur la cryptographie pour séduire un public plus large: le vénérable détaillant d'électronique Radiochaque pas perdu de temps pour annoncer les plans de lancement un échange de crypto-monnaie.

Au cours de la deuxième semaine de janvier, la Russie avait rassemblé plus de 100 000 soldats le long de sa frontière sud avec l'Ukraine. Le Kremlin rompt avec toute tradition et annonce que — à la demande des États — Unis-il a arrêté 14 personnes soupçonnées de travailler pour REvil, l'un des groupes de ransomwares russes les plus impitoyables et les plus rentables.

Les experts de la sécurité et de la Russie rejettent les arrestations de bas niveau comme une sorte de “diplomatie des ransomwares, "un signal aux États-Unis que s'ils n'adoptent pas de sanctions sévères contre la Russie pour avoir envahi l'Ukraine, la Russie continuera de coopérer aux enquêtes sur les ransomwares.

jan. 19ème histoire L'IRS Exigera Bientôt Des Selfies Pour L'Accès En Ligne devient immédiatement viral pour avoir signalé quelque chose qu'apparemment personne n'a remarqué sur le Internal Revenue Service des États-Unis site Web depuis des mois: Toute personne cherchant à créer un compte pour consulter ses dossiers fiscaux en ligne serait bientôt obligée de fournir des données biométriques à une entreprise privée en Virginie — ID.me.

Face à une réaction négative des législateurs et du public, l'IRS va bientôt cours inverse, disant que les selfies vidéo seront facultatifs et que toutes les données biométriques collectées seront détruites après vérification.

FÉVRIER

Les observateurs du dimanche du Super Bowl ont droit à pas moins d'une demi-douzaine de publicités pour investir dans la crypto-monnaie. Matt Damon a écrit: vend son âme à Crypto.com, disant aux téléspectateurs que " la fortune favorise les courageux — - en gros“"seuls les lâches échoueraient à acheter de la crypto-monnaie à ce stade."Pendant ce temps, Crypto.com essaie de mettre de l'espace entre cela et les manchettes récentes selon lesquelles une violation a entraîné le vol de 30 millions de dollars sur des centaines de comptes clients. Un seul bitcoin se négocie à environ 45 000$.

André David, le comédien qui nous a apporté des années d'hilarité maladroite avec des tubes comme Seinfeld et Freinez Votre Enthousiasme, joue le rôle du “crétin, crypto sceptique” dans une longue publicité pour le Super Bowl pour XLT, un échange de crypto-monnaie alors évalué à plus de 20 milliards de dollars qui est présenté comme un “moyen sûr et facile d'entrer dans la crypto."[Le mois dernier, FTX a implosé et déposé son bilan; le fondateur de l'entreprise fait maintenant face à des accusations civiles et pénales de trois agences américaines différentes].

En février. Le 24, la Russie envahit l'Ukraine et des failles commencent rapidement à apparaître dans la cybercriminalité souterraine. Les syndicats de cybercriminels qui chevauchaient auparavant facilement la Russie et l'Ukraine sont obligés de réévaluer de nombreux camarades qui travaillent soudainement pour l'Autre camp.

De nombreux cybercriminels qui opéraient en toute impunité depuis la Russie et l'Ukraine avant la guerre ont choisi de fuir ces pays après l'invasion, offrant aux forces de l'ordre internationales de rares occasions d'attraper les cybercriminels les plus recherchés. L'un d'eux est Marc Sokolovski, un Ukrainien de 26 ans qui exploitait le populaire “Raton"offre de logiciels malveillants en tant que service; Sokolovsky était arrêté en mars après avoir fui les ordres de service militaire obligatoire de l'Ukraine.

Aussi attrapé sur le lam est Vyacheslav "Réservoir" Penchukov, un haut responsable ukrainien d'un groupe transnational de cybercriminalité qui volé des dizaines de millions de dollars sur près d'une décennie à d'innombrables entreprises piratées. Penchukov a été arrêté après avoir quitté l'Ukraine pour retrouver sa femme en Suisse.

Tank, vu ici en train de jouer en tant que DJ en Ukraine sur une photo non datée des médias sociaux.

Groupe de ransomwares Conti intervient peu de temps après l'invasion, jurant d'attaquer quiconque tente de se mettre en travers du chemin de Mère Russie. Quelques heures après cette déclaration, plusieurs années de journaux de discussion internes volés à Conti ont été divulgués en ligne. Les conversations franches des employés donnent un rare aperçu des défis liés à la gestion d'une entreprise criminelle tentaculaire avec plus de 100 salariés. Les dossiers révèlent également comment Conti a géré ses propres violations internes et attaques de sociétés de sécurité privées et de gouvernements étrangers.

Confrontée à une fuite croissante des cerveaux de personnes intelligentes fuyant le pays, la Russie lance une nouvelle stratégie pour faire face à une pénurie croissante d'experts qualifiés en technologies de l'information: Forcer les personnes férues de technologie au sein de la population carcérale du pays à effectuer des travaux informatiques à faible coût pour des entreprises nationales.

Fabricant de puces NVIDIA dit qu'une cyberattaque a conduit au vol d'informations sur plus de 71 000 employés. Le mérite de cette intrusion est rapidement revendiqué par LAPSUS$, un groupe de cyber-hooligans âgés de 14 à 18 ans, principalement originaires du Royaume-Uni, spécialisés dans les méthodes peu technologiques mais très efficaces pour pénétrer dans les entreprises: Cibler les employés directement sur leur téléphone portable.

LAPSUS XT utilise bientôt ces compétences pour siphonner le code source et d'autres données de certaines des plus grandes entreprises technologiques du monde, notamment Microsoft, Okta, Samsung, Téléphone mobile et Uber, parmi beaucoup d'autres.

MARS

Nous apprenons que les pirates informatiques compromettent les comptes de messagerie et les sites Web des services de police du monde entier, afin qu'ils puissent usurper l'identité de la police et envoyer des demandes légales pour obtenir des données sensibles sur les clients auprès des fournisseurs de téléphonie mobile, des FAI et des sociétés de médias sociaux. Cette histoire suscite des révélations selon lesquelles plusieurs entreprises, y compris Pomme, Discorde et Méta/ Facebook - se sont conformés aux fausses demandes, et attire l'attention du Congrès sur le problème.

AVRIL

Il en ressort que le géant du marketing par courriel Mailchimp j'ai été piraté. Les intrus inconnus ont eu accès aux outils internes de Mailchimp et aux données client par les employés d'ingénierie sociale de l'entreprise, puis ont commencé envoi d'attaques de phishing ciblées aux propriétaires de Trézor portefeuilles matériels de crypto-monnaie.

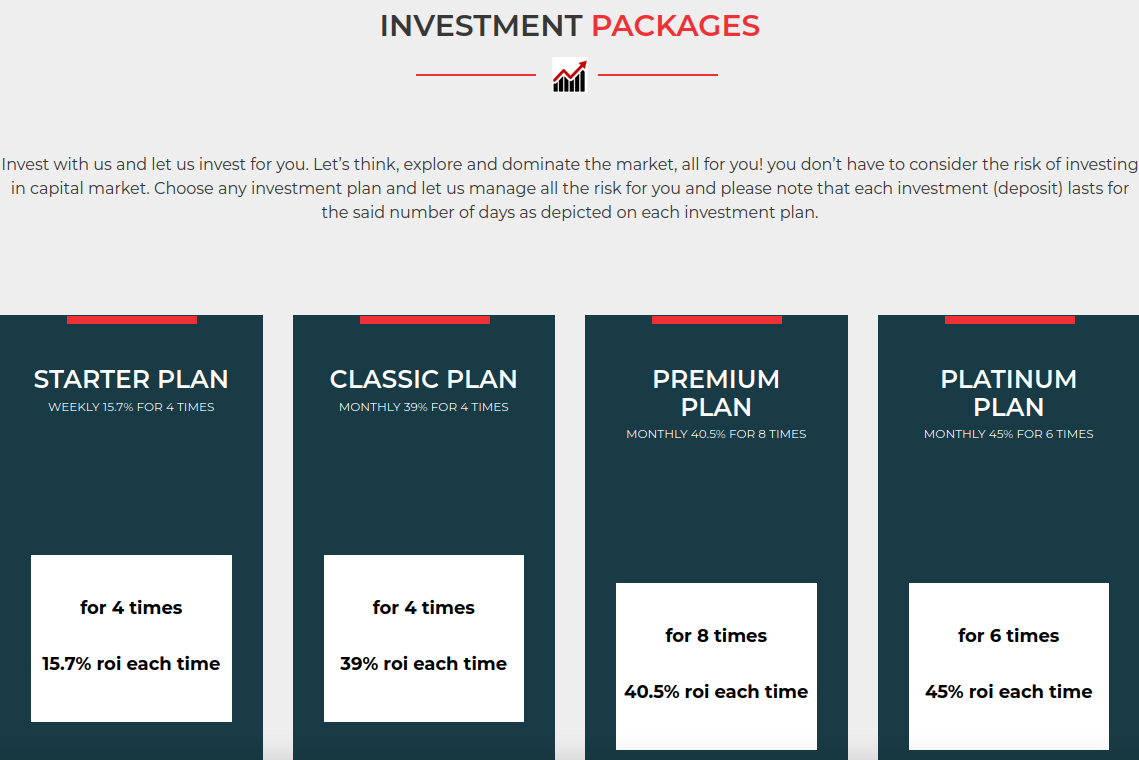

Le FBI met en garde contre une augmentation massive des victimes de “abattage de porcs"escroqueries, dans lesquelles des inconnus coquettes en ligne incitent les gens à investir dans des escroqueries par crypto-monnaie. Des rapports d'enquête révèlent le lien entre l'abattage de porcs et les gangs du crime organisé en Asie qui attirent les jeunes demandeurs d'emploi avec la promesse d'emplois dans le service à la clientèle. Au lieu de cela, ceux qui se présentent à l'heure et au lieu fixés sont kidnappés, victimes de la traite à travers la frontière vers des pays voisins comme le Cambodge, et poussés dans une vie de servitude sous contrat escroquant les autres en ligne.

La plate-forme de trading de crypto-monnaie désormais disparue et toujours bidon xtb-market[.] com, qui a été alimenté par des escroqueries à l'abattage de porcs.

KrebsOnSecurity rapporte que les pirates informatiques spécialisés dans le dépôt de fausses demandes de police pour les données des abonnés ont eu accès à un Administration Américaine de lutte contre la Drogue Portail (DEA) qui puise dans 16 bases de données fédérales différentes sur l'application de la loi.

Le gouvernement de Costa Rica est obligé de déclarer l'état d'urgence après une attaque de ransomware par Conti paralyse les systèmes gouvernementaux. Conti publie près de 700 Go de documents gouvernementaux après que les dirigeants du pays ont refusé de payer une demande de rançon de 20 millions de dollars.

JUIN

KrebsOnSecurity identifie un ressortissant russe Denis Eméliantsev en tant que propriétaire probable du botnet RSOCKS, une collection de millions d'appareils piratés vendus comme “proxies” aux cybercriminels à la recherche de moyens d'acheminer leur trafic malveillant via l'ordinateur de quelqu'un d'autre. Emelyantsev était arrêté le même mois dans une station balnéaire en Bulgarie, où il a demandé et obtenu son extradition vers les États-Unis-aurait déclaré au juge: “L'Amérique me cherche parce que j'ai d'énormes informations et ils en ont besoin.”

Les employés qui ont fait fonctionner les choses pour RSOCKS, vers 2016. Remarquez que personne ne semble porter de chaussures.

JUILLET

Trois grands bureaux de crédit à la consommation Experian fait l'objet d'un examen minutieux après KrebsOnSecurity révèle les voleurs d'identité s'emparent de manière fiable du contrôle des dossiers de crédit à la consommation en se réinscrivant simplement en utilisant les informations personnelles de la cible et une adresse e-mail liée aux escrocs. Deux mois plus tard, Experian serait frappé d'un recours collectif sur ces failles de sécurité et de confidentialité.

Twitter reconnaître qu'il a été soulagé des numéros de téléphone et des adresses e-mail de 5,4 millions d'utilisateurs. La faille de sécurité qui a permis la collecte des données était patché en janvier 2022.

AOÛT

Mastodonte de messagerie Twilio confirme que les données de 125 clients ont été consultées par des intrus, qui ont incité les employés à remettre leurs identifiants de connexion en se faisant passer pour des employés du service informatique de l'entreprise.

Parmi les clients Twilio ciblés figurait un service de messagerie crypté Signal, qui s'est appuyé sur Twilio pour fournir des services de vérification des numéros de téléphone. Signal a déclaré qu'avec leur accès aux outils internes de Twilio, les attaquants ont pu réenregistrer les numéros de téléphone de ces utilisateurs sur un autre appareil.

Service de livraison de nourriture Cachet de porte divulguer qu'une "attaque de phishing sophistiquée" sur un fournisseur tiers a permis aux attaquants d'accéder à certains des outils internes de l'entreprise de DoorDash. Merci à données laissées exposées en ligne par les intrus, il devient clair que DoorDash a été victime du même groupe qui a espionné les employés de Twilio, Mailchimp, Le CloudFlare, et des dizaines d'autres grandes entreprises tout au long de 2022.

Mailchimp révèle une autre intrusion impliquant des attaques de phishing ciblées contre des employés, dans lesquelles des pirates informatiques ont volé des données sur plus de 200 clients Mailchimp. Géant de l'hébergement web Océan numérique révèle qu'il était l'une des victimes et que les intrus ont utilisé leur accès pour envoyer des courriels de réinitialisation de mot de passe à un certain nombre de clients DigitalOcean impliqués dans les technologies de crypto-monnaie et de blockchain. Océan numérique rompt les liens avec Mailchimp après cet incident, ce qui a brièvement empêché l'hébergeur de communiquer avec ses clients ou de traiter les demandes de réinitialisation de mot de passe.

Service de gestionnaire de mots de passe Lastpasse révèle que son environnement de développement logiciel a été violé, et que les intrus se sont emparés du code source et de certaines données propriétaires LastPass. LastPass souligne que les intrus n'ont pu accéder à aucune donnée client ou coffre-fort de mots de passe cryptés, et qu ' “il n'y a aucune preuve d'une activité d'acteur menaçant au-delà de la chronologie établie” et “aucune preuve que cet incident impliquait un accès aux données client ou aux coffres-forts de mots de passe cryptés.”

SEPTEMBRE

Uber révèle une autre violation, obligeant l'entreprise à mettre hors ligne plusieurs de ses communications internes et de ses systèmes d'ingénierie pendant qu'elle enquête. L'intrusion n'est révélée que lorsque le pirate utilise le canal Slack interne de l'entreprise pour se vanter de son accès, répertoriant plusieurs bases de données internes qui, selon lui, avaient été compromises. L'intrus a dit Le Journal de Montréal ils sont entrés en envoyant un SMS à un employé tout en se faisant passer pour un employé du service informatique d'Uber. Uber blâme LAPSUS$ pour l'intrusion.

Géant australien des télécommunications Optus souffrir une violation de données impliquant près de 10 millions de clients, y compris les numéros de passeport ou de licence sur près de trois millions de personnes. L'incident a dominé les gros titres et la politique en Australie pendant des semaines, car le pirate informatique exige un million de dollars en crypto-monnaie pour ne pas publier les informations en ligne. Le PDG d'Optus qualifie l'intrusion d '” attaque sophistiquée", mais des entretiens avec le pirate informatique révèlent qu'ils ont simplement énuméré et récupéré les données du site Web d'Optus sans authentification. Après avoir brièvement publié 10 000 enregistrements de l'intrusion, le pirate annonce qu'il a commis une erreur et supprime la vente aux enchères.

OCTOBER

Un rapport commandé par Sénateur Elizabeth Warren (D-Masse.) révèle que la plupart des grandes banques américaines sont de plus en plus victimes de rachats de comptes. Même si les institutions financières américaines sont légalement tenues d'annuler toute transaction non autorisée tant que la victime signale la fraude en temps opportun, le rapport cite des chiffres montrant que quatre des plus grandes banques du pays n'ont remboursé collectivement que 47% du montant en dollars des réclamations qu'elles ont reçues.

Joe Sullivan, l'ancien responsable de la sécurité d'Uber, est reconnu coupable de deux crimes après un essai de quatre semaines. En 2016, alors que le Commission Fédérale du Commerce des États-Unis enquêtait déjà sur une violation de 2014 chez Uber, une autre violation de la sécurité a touché 57 millions de titulaires de comptes et de chauffeurs Uber. Les intrus exigent 100 000$, mais Sullivan et son équipe ont payé la rançon dans le cadre du programme de primes aux bogues de l'entreprise, ont obligé les pirates à signer un accord de non-divulgation et ont caché l'incident aux utilisateurs et aux investisseurs. Les deux pirates impliqués ont plaidé coupables en 2019; à ce stade, il est devenu presque quotidien pour les entreprises victimes de payer pour garder une attaque de ransomware silencieuse.

NOVEMBRE

Un groupe de ransomware lié à REvil commence à publier des noms, des dates de naissance, des numéros de passeport et des informations sur les réclamations médicales sur près de 10 millions de clients actuels et anciens de l'assureur santé australien Medibank. Les données sont publiées après que Medibank aurait refusé de payer une demande de rançon de 10 millions de dollars américains.

DÉCEMBRE

KrebsOnSecurity annonce que Infragarde, un programme géré par le Bureau fédéral d'Enquête des États-Unis (FBI) pour établir des partenariats de partage d'informations sur les menaces cybernétiques et physiques avec le secteur privé, a vu sa base de données d'informations de contact sur plus de 80 000 membres mise en vente sur un forum de cybercriminalité en anglais. Pendant ce temps, les pirates informatiques responsables communiquaient directement avec les membres via le portail InfraGard en ligne — en utilisant un nouveau compte sous l'identité d'emprunt d'un PDG de l'industrie financière qui a été approuvé par le FBI lui-même.

Un cybercriminel commence à vendre des données de compte récupérées auprès de 400 millions d'utilisateurs de Twitter, y compris les adresses e-mail et, dans de nombreux cas, les numéros de téléphone. Le vendeur affirme que ses données ont été récupérées fin décembre 2021 en utilisant la même vulnérabilité que Twitter corrigée en janvier 2022, ce qui a conduit Twitter à reconnaître le grattage des données de 5,4 millions de comptes d'utilisateurs plus tôt cette année. Twitter n'a plus de bureau de presse et le chef de l'entreprise Twit est resté silencieux à propos de la réclamation de 400 millions jusqu'à présent, malgré de nombreuses indications que les données sont légitimes.

Deux jours avant Noël, LastPass a publié une mise à jour sur son enquête sur la violation de données d'août, affirmant que l'intrus avait pu utiliser les données volées lors de la violation d'août pour revenir et copier une sauvegarde des données du coffre-fort client à partir du conteneur de stockage crypté. Le calendrier de divulgation nonchalant de LastPass et son incapacité à répondre aux questions de suivi ont peu fait pour apaiser les craintes de nombreux utilisateurs, partant Wired.com recommander les utilisateurs abandonnent la plateforme au profit des gestionnaires de mots de passe 1mot de passe et Garde-Bits.

Aussi deux jours avant Noël, KrebsOnSecurity notifie Experian que n'importe qui peut contourner les questions de sécurité dans sa demande de rapport de solvabilité gratuit, ce qui signifie que les voleurs d'identité peuvent accéder à votre dossier de crédit complet avec uniquement votre nom, votre adresse, votre date de naissance et votre numéro de sécurité sociale. Malheureusement, ces données statiques sur la plupart des Américains sont à vendre dans la cybercriminalité souterraine depuis des années. Experian n'a pas encore dit s'il avait résolu le problème, mais attendez-vous à voir un rapport complet à ce sujet au début de la nouvelle année.

>>Plus