La Violación de 3CX Fue un Compromiso de Doble Cadena de Suministro

Esta semana aprendimos algunos detalles nuevos y notables sobre el reciente ataque a la cadena de suministro contra el proveedor de software VoIP 3CX. La larga y compleja intrusión tiene todos los ingredientes de una novela de espionaje ciberpunk: piratas informáticos norcoreanos que utilizan legiones de cuentas ejecutivas falsas en LinkedIn atraer a las personas para que abran malware disfrazado de oferta de trabajo; segmentación de malware Mac y Linux usuarios que trabajan en empresas de defensa y criptomonedas; y ataques a la cadena de suministro de software anidados dentro de ataques anteriores a la cadena de suministro.

Los investigadores de ESET dicen que esta oferta de trabajo de un reclutador falso de HSBC en LinkedIn era malware norcoreano disfrazado de archivo PDF.

A finales de marzo de 2023, 3CX reveló que sus aplicaciones de escritorio para ambos Ventanas y macOS se vieron comprometidos con código malicioso que les dio a los atacantes la capacidad de descargar y ejecutar código en todas las máquinas donde se instaló la aplicación. 3CX dice que tiene más de 600,000 clientes y 12 millones de usuarios en una amplia gama de industrias, incluidas la aeroespacial, la salud y la hospitalidad.

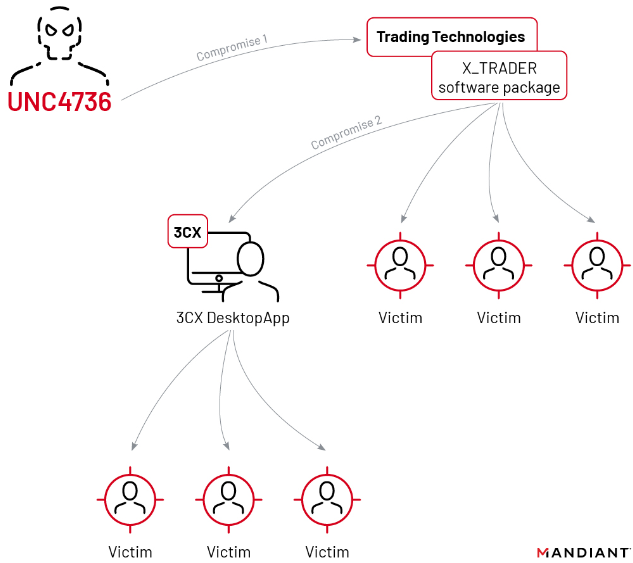

Firma de respuesta a incidentes contratada por 3CX Mandiant, que publicó un informe el miércoles que decía que el compromiso comenzó en 2022 cuando un empleado de 3CX instaló un paquete de software con malware distribuido a través de un compromiso anterior de la cadena de suministro de software que comenzó con un instalador manipulado para X_TRADER, un paquete de software proporcionado por Tecnologías de Trading.

"Esta es la primera vez que Mandiant ha visto que un ataque a la cadena de suministro de software conduce a otro ataque a la cadena de suministro de software", dice el informe Mandiant del 20 de abril.

Mandiant descubrió que la primera evidencia de compromiso descubierta dentro de la red de 3CX fue a través de la VPN utilizando las credenciales corporativas del empleado, dos días después de que la computadora personal del empleado se viera comprometida.

"Eventualmente, el actor de amenazas pudo comprometer los entornos de compilación de Windows y macOS", dijo 3CX en una actualización del 20 de abril en su blog.

Mandiant concluyó que el ataque 3CX fue orquestado por el grupo de piratería patrocinado por el estado norcoreano conocido como Lázaro, una determinación que fue alcanzada de forma independiente anteriormente por investigadores de Análisis de Kaspersky Lab y Seguridad Elástica.

Mandiant descubrió que el software 3CX comprometido descargaba malware que buscaba nuevas instrucciones consultando archivos de iconos cifrados alojados en GitHub. Los archivos icon descifrados revelaron la ubicación del servidor de control del malware, que luego se consultó para una tercera etapa del compromiso del malware: un programa de robo de contraseñas denominado ICONICSTEALER.

El compromiso de la doble cadena de suministro que llevó a que el malware se enviara a algunos clientes de 3CX. Imagen: Mandiant.

Mientras tanto, la empresa de seguridad ESET una investigación publicada hoy muestra notables similitudes entre el malware utilizado en el ataque a la cadena de suministro 3CX y el malware basado en Linux que se implementó recientemente a través de ofertas de trabajo falsas de perfiles ejecutivos falsos en LinkedIn. Los investigadores dijeron que esta era la primera vez que Lazarus desplegaba malware dirigido a usuarios de Linux.

Como reportado en una serie reciente el verano pasado aquí, LinkedIn ha sido inundado el año pasado por perfiles ejecutivos falsos para personas supuestamente empleadas en una variedad de compañías tecnológicas, de defensa, energéticas y financieras. En muchos casos, los perfiles falsos directores de seguridad de la información falsificados en grandes corporaciones, y algunos atrajeron bastantes conexiones antes de que se cancelaran sus cuentas.

Mandiant, Punto de Prueba y otros expertos dicen que Lazarus ha utilizado durante mucho tiempo estos perfiles falsos de LinkedIn para atraer a los objetivos a abrir un documento con malware que a menudo se disfraza como una oferta de trabajo. Esta campaña de espionaje en curso de Corea del Norte utilizando LinkedIn fue documentado por primera vez en agosto de 2020 por Seguridad ClearSky, que dijo que Lazarus group opera docenas de investigadores y personal de inteligencia para mantener la campaña a nivel mundial.

Microsoft Corp., que posee LinkedIn, dijo en septiembre de 2022 que había detectado una amplia gama de campañas de ingeniería social uso de una proliferación de cuentas falsas de LinkedIn. Microsoft dijo que las cuentas se usaron para hacerse pasar por reclutadores en compañías de tecnología, defensa y medios, y para atraer a las personas a abrir un archivo malicioso. Microsoft descubrió que los atacantes a menudo disfrazaban su malware como software legítimo de código abierto como Sumatra PDF y el cliente SSH Masilla.

Microsoft atribuyó esos ataques al grupo de piratería Lazarus de Corea del Norte, aunque tradicionalmente se han referido a este grupo como "CINC“. Es decir, hasta principios de este mes, cuando Redmond completamente renovada la forma en que nombra los grupos de amenazas; Microsoft ahora hace referencia a ZINC como "Aguanieve de Diamante.”

Los investigadores de ESET dijeron que encontraron un nuevo señuelo de trabajo falso vinculado a una campaña en curso de Lazarus en LinkedIn diseñada para comprometer Linux sistemas operativos. El malware se encontró dentro de un documento que ofrecía un contrato de trabajo en el banco multinacional HSBC.

"Hace unas semanas, se encontró una carga útil nativa de Linux en VirusTotal con un señuelo PDF con temática de HSBC", escribió Investigadores de ESET Peter Kalnai y Marc-Etienne M. Leveille. "Esto completa la capacidad de Lazarus para apuntar a todos los principales sistemas operativos de escritorio. En este caso, pudimos reconstruir la cadena completa, desde el archivo ZIP que entrega una oferta de trabajo falsa de HSBC como señuelo, hasta la carga útil final.”

ESET dijo que el archivo PDF malicioso utilizado en el esquema parecía tener una extensión de archivo de ".pdf, " pero que esto era una artimaña. ESET descubrió que el punto en el nombre de archivo no era un punto normal, sino un carácter Unicode (U+2024) que representaba un "punto de líder, "que a menudo se usa en tablas de contenido para conectar encabezados de sección con los números de página en los que comienzan esas secciones.

"El uso del punto líder en el nombre del archivo probablemente fue un intento de engañar al administrador de archivos para que tratara el archivo como un ejecutable en lugar de un PDF", continuaron los investigadores. "Esto podría hacer que el archivo se ejecute al hacer doble clic en lugar de abrirlo con un visor de PDF.”

ESET dijo que cualquiera que abriera el archivo vería un PDF señuelo con una oferta de trabajo de HSBC, pero en segundo plano el archivo ejecutable descargaría cargas útiles de malware adicionales. El equipo de ESET también descubrió que el malware podía manipular el icono del programa que mostraba el PDF malicioso, posiblemente porque jugar con la extensión del archivo podría hacer que el sistema del usuario mostrara un icono en blanco para el señuelo del malware.

Kim Zetter, un veterano Wired.com reportero y ahora periodista de seguridad independiente, entrevistó a investigadores de Mandiant que dijeron que esperan que se descubran "muchas más víctimas" entre los clientes de Trading Technologies y 3CX ahora que las noticias de los programas de software comprometidos son públicas.

"Mandiant informó a Trading Technologies el 11 de abril que su software X_Trader había sido comprometido, pero el fabricante de software dice que no ha tenido tiempo de investigar y verificar las afirmaciones de Mandiant", escribió Zetter en su boletín de noticias de Día Cero en Substack. Por ahora, no está claro si el software X_Trader comprometido fue descargado por personas de otras empresas de software.

Si hay un lado positivo aquí, el software X_Trader había sido dado de baja en abril de 2020, dos años antes de que los piratas informáticos supuestamente incrustaran malware en él.

"La compañía no había lanzado nuevas versiones del software desde entonces y había dejado de brindar soporte para el producto, lo que lo convertía en un vector menos que ideal para que los piratas informáticos norcoreanos infectaran a los clientes", escribió Zetter.

>>Más