La Violation De 3CX Était une Double Compromission De La Chaîne D'Approvisionnement

Nous avons appris de nouveaux détails remarquables cette semaine sur la récente attaque de la chaîne d'approvisionnement contre le fournisseur de logiciels VoIP 3CX. L'intrusion longue et complexe a tous les ingrédients d'un roman d'espionnage cyberpunk: des pirates nord-coréens utilisant des légions de faux comptes exécutifs sur Sur LinkedIn pour inciter les gens à ouvrir des logiciels malveillants déguisés en offre d'emploi; ciblage des logiciels malveillants MAC et Linux utilisateurs travaillant dans des entreprises de défense et de crypto-monnaie; et les attaques de la chaîne d'approvisionnement logicielle imbriquées dans des attaques antérieures de la chaîne d'approvisionnement.

Des chercheurs d'ESET affirment que cette offre d'emploi d'un faux recruteur de HSBC sur LinkedIn était un logiciel malveillant nord-coréen se faisant passer pour un fichier PDF.

Fin mars 2023, 3CX a révélé que ses applications de bureau pour les deux Fenêtres et macOS ont été compromis par un code malveillant qui permettait aux attaquants de télécharger et d'exécuter du code sur toutes les machines sur lesquelles l'application était installée. 3CX affirme compter plus de 600 000 clients et 12 millions d'utilisateurs dans un large éventail de secteurs, notamment l'aérospatiale, la santé et l'hôtellerie.

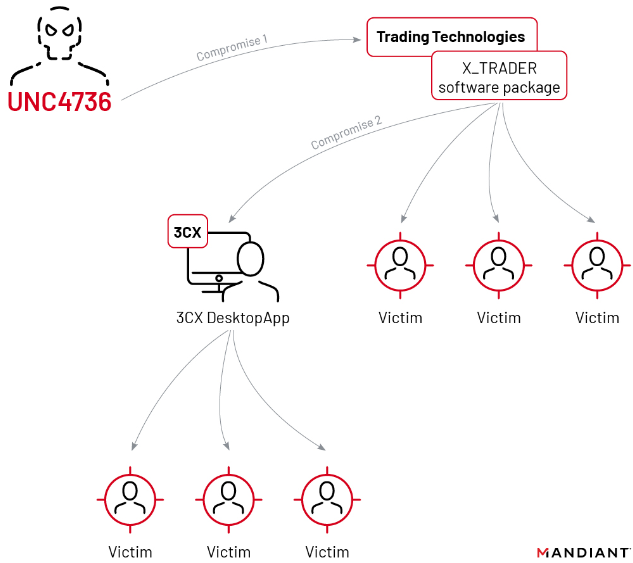

3CX a embauché une entreprise de réponse aux incidents Mandiant, qui a publié mercredi un rapport selon lequel le compromis a commencé en 2022 lorsqu'un employé de 3CX a installé un progiciel contenant des logiciels malveillants distribué via un compromis antérieur de la chaîne d'approvisionnement logicielle qui a commencé par un installateur falsifié pour _XTRADER, un progiciel fourni par Technologies de Négociation.

“C'est la première fois que Mandiant voit une attaque de la chaîne d'approvisionnement logicielle conduire à une autre attaque de la chaîne d'approvisionnement logicielle”, lit-on le rapport Mandiant du 20 avril.

Mandiant a découvert que la première preuve de compromission découverte au sein du réseau de 3CX était via le VPN utilisant les informations d'identification de l'entreprise de l'employé, deux jours après que l'ordinateur personnel de l'employé ait été compromis.

"Finalement, l'auteur de la menace a pu compromettre à la fois les environnements de construction Windows et macOS”, a déclaré 3CX dans une mise à jour du 20 avril sur leur blog.

Mandiant a conclu que l'attaque 3CX avait été orchestrée par le groupe de piratage parrainé par l'État nord-coréen connu sous le nom de Lazare, une détermination qui a été atteinte indépendamment plus tôt par des chercheurs de Laboratoire Kaspersky et Sécurité Élastique.

Mandiant a découvert que le logiciel 3CX compromis téléchargeait des logiciels malveillants qui recherchaient de nouvelles instructions en consultant des fichiers d'icônes cryptés hébergés sur Sur GitHub. Les fichiers d'icônes déchiffrés ont révélé l'emplacement du serveur de contrôle du logiciel malveillant, qui a ensuite été interrogé pour une troisième étape de la compromission du logiciel malveillant — un programme de vol de mot de passe baptisé ICONICSTEALER.

La double compromission de la chaîne d'approvisionnement qui a conduit à l'envoi de logiciels malveillants à certains clients de 3CX. Image: Mandiant.

Pendant ce temps, l'entreprise de sécurité ESET aujourd'hui, une étude publiée montre des similitudes remarquables entre le malware utilisé dans l'attaque de la chaîne logistique 3CX et le malware basé sur Linux qui a été récemment déployé via de fausses offres d'emploi à partir de faux profils de cadres sur LinkedIn. Les chercheurs ont déclaré que c'était la première fois que Lazarus était repéré en train de déployer des logiciels malveillants destinés aux utilisateurs de Linux.

Comme rapporté dans une série récente l'été dernier ici, LinkedIn a été inondé l'année dernière par de faux profils de cadres pour des personnes censées être employées dans diverses sociétés technologiques, de défense, énergétiques et financières. Dans de nombreux cas, les faux profils des directeurs de la sécurité de l'information usurpés dans de grandes entreprises, et certains ont attiré pas mal de connexions avant que leurs comptes ne soient résiliés.

Mandiant, Point de Preuve et d'autres experts disent que Lazarus a longtemps utilisé ces faux profils LinkedIn pour inciter les cibles à ouvrir un document contenant des logiciels malveillants qui est souvent déguisé en offre d'emploi. Cette campagne d'espionnage nord-coréenne en cours utilisant LinkedIn était première documentation en août 2020 par Sécurité ClearSky, qui a déclaré que le groupe Lazarus exploite des dizaines de chercheurs et de membres du personnel du renseignement pour maintenir la campagne à l'échelle mondiale.

Société Microsoft., qui possède LinkedIn, a déclaré en septembre 2022 qu'il avait détecté un large éventail de campagnes d'ingénierie sociale en utilisant une prolifération de faux comptes LinkedIn. Microsoft a déclaré que les comptes étaient utilisés pour usurper l'identité de recruteurs dans des entreprises de technologie, de défense et de médias, et pour inciter les gens à ouvrir un fichier malveillant. Microsoft a découvert que les attaquants déguisaient souvent leurs logiciels malveillants en logiciels open source légitimes comme Sumatra AU format PDF et le client SSH Mastic.

Microsoft a attribué ces attaques au groupe de piratage Lazarus de Corée du Nord, bien qu'ils aient traditionnellement appelé ce groupe “ZINC“. C'est-à-dire jusqu'au début du mois, lorsque Redmond complètement remanié la façon dont il nomme les groupes de menaces; Microsoft fait maintenant référence au ZINC comme “Grésil de Diamant.”

Les chercheurs d'ESET ont déclaré avoir trouvé un nouveau leurre de faux emplois lié à une campagne Lazarus en cours sur LinkedIn conçue pour compromettre Linux systèmes d'exploitation. Le logiciel malveillant a été trouvé à l'intérieur d'un document proposant un contrat de travail à la banque multinationale HSBC.

“Il y a quelques semaines, une charge utile Linux native a été trouvée sur VirusTotal avec un leurre PDF sur le thème de HSBC”" a écrit Chercheurs ESET Pierre Kalnaï et Marc-Étienne M. Léveille. "Cela complète la capacité de Lazarus à cibler tous les principaux systèmes d'exploitation de bureau. Dans ce cas, nous avons pu reconstruire la chaîne complète, à partir du fichier ZIP qui délivre une fausse offre d'emploi HSBC comme leurre, jusqu'à la charge utile finale.”

ESET a déclaré que le fichier PDF malveillant utilisé dans le schéma semblait avoir une extension de fichier de “.pdf, " mais que c'était une ruse. ESET a découvert que le point dans le nom de fichier n'était pas un point normal mais plutôt un caractère Unicode (U+2024) représentant un “point leader, "qui est souvent utilisé dans les tables des matières pour relier les en-têtes de section aux numéros de page sur lesquels ces sections commencent.

“L'utilisation du point de repère dans le nom de fichier était probablement une tentative d'inciter le gestionnaire de fichiers à traiter le fichier comme un exécutable au lieu d'un PDF”, ont poursuivi les chercheurs. "Cela pourrait provoquer l'exécution du fichier lorsque vous double-cliquez dessus au lieu de l'ouvrir avec une visionneuse PDF.”

ESET a déclaré que quiconque ouvrirait le fichier verrait un PDF leurre avec une offre d'emploi de HSBC, mais en arrière-plan, le fichier exécutable téléchargerait des charges utiles supplémentaires de logiciels malveillants. L'équipe ESET a également découvert que le logiciel malveillant était capable de manipuler l'icône du programme affichée par le PDF malveillant, peut-être parce que jouer avec l'extension de fichier pouvait entraîner l'affichage d'une icône vide sur le système de l'utilisateur pour attirer le logiciel malveillant.

Kim Zetter a écrit:, un vétéran Wired.com journaliste et maintenant journaliste de sécurité indépendant, a interviewé des chercheurs de Mandiant qui ont déclaré qu'ils s'attendaient à ce que “beaucoup plus de victimes” soient découvertes parmi les clients de Trading Technologies et de 3CX maintenant que la nouvelle des logiciels compromis est publique.

"Mandiant a informé Trading Technologies le 11 avril que son logiciel X_Trader avait été compromis, mais le fabricant de logiciels dit qu'il n'a pas eu le temps d'enquêter et de vérifier les affirmations de Mandiant”, a écrit Zetter dans sa newsletter Zéro Jour sur Substack. Pour l'instant, il n'est pas clair si le logiciel X_Trader compromis a été téléchargé par des personnes d'autres sociétés de logiciels.

S'il y a une lueur d'espoir ici, le logiciel X_Trader avait été mis hors service en avril 2020 — deux ans avant que les pirates informatiques n'y aient prétendument intégré des logiciels malveillants.

“La société n'avait pas publié de nouvelles versions du logiciel depuis ce temps et avait cessé de fournir un support pour le produit, ce qui en faisait un vecteur loin d'être idéal pour que les pirates nord-coréens infectent les clients”, a écrit Zetter.

>>Plus