Los Phishers Falsifican USPS, Otros 12 Servicios Postales Nacionales

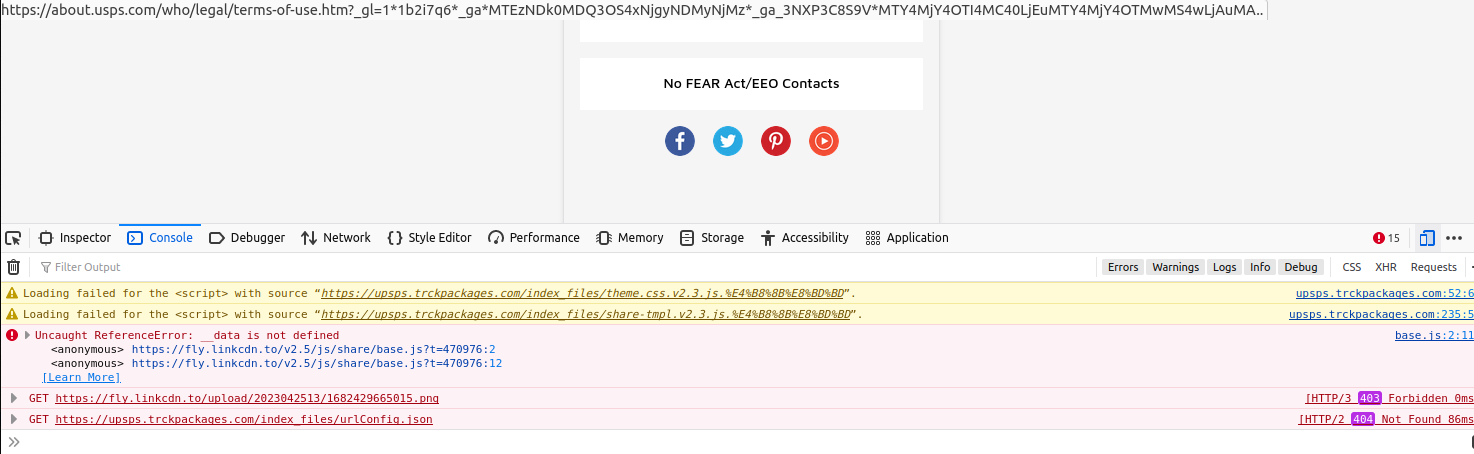

La página falsa de phishing de USPS.

En las últimas semanas se ha producido un aumento considerable en el número de estafas de phishing dirigidas a Servicio Postal de los Estados Unidos (USPS) clientes. Aquí hay un vistazo a una extensa operación de phishing por SMS que intenta robar datos personales y financieros falsificando el USPS, así como los servicios postales en al menos una docena de otros países.

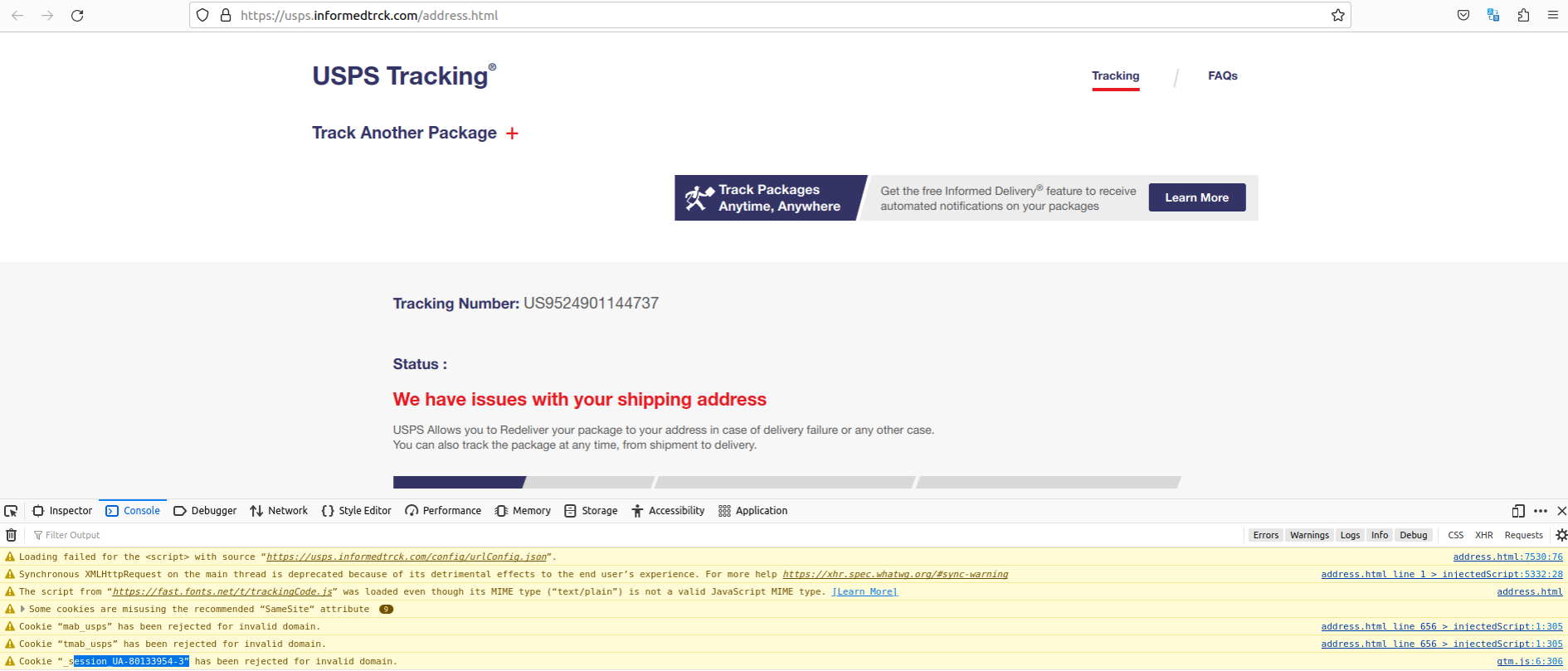

KrebsOnSecurity escuchó recientemente de un lector que recibió un SMS que supuestamente había sido enviado por el USPS, diciendo que había un problema con un paquete destinado a la dirección del lector. Al hacer clic en el enlace del mensaje de texto, se accede al dominio usps.informedtrck[.] com.

La página de destino generada por el enlace de phishing incluye el logotipo de USPS y dice " Su paquete está en espera por una dirección de destinatario no válida. Complete la información de dirección correcta en el enlace. Debajo de ese mensaje hay un botón de "Actualización de clic" que lleva al visitante a una página que solicita más información .

Los botones restantes en la página de phishing enlazan con el real USPS.com sitio web. Después de recopilar la información de su dirección, el sitio falso de USPS solicita datos personales y financieros adicionales.

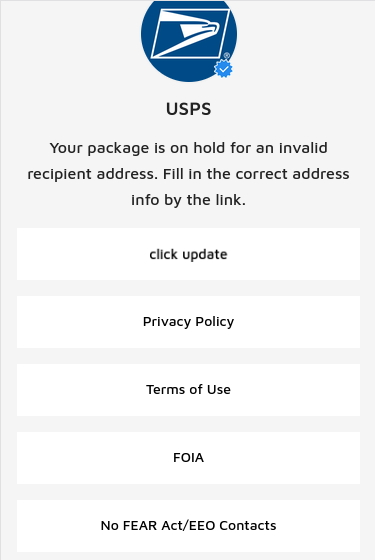

Este dominio de phishing se registró recientemente y sus registros de propiedad de WHOIS son básicamente inexistentes. Sin embargo, podemos encontrar algunas pistas convincentes sobre el alcance de esta operación cargando la página de phishing en Herramientas para desarrolladores, un conjunto de funciones de depuración integradas en Firefox, Chrome y Safari que permiten inspeccionar de cerca el código y las operaciones de una página web.

Eche un vistazo a la parte inferior de la captura de pantalla a continuación y notará que este sitio de phishing no carga algunos recursos externos, incluida una imagen de un enlace llamado fly.linkcdn[.] a.

Una búsqueda en este dominio en el siempre útil URLscan.io muestra que fly.linkcdn[.] a es vinculado a una gran cantidad de dominios de phishing con temática de USPS. Estos son solo algunos de esos dominios (enlaces desactivados para evitar clics accidentales):

usps.receivepost[.] com

usps.informedtrck[.] com

usps.trckspost[.] com

postrecepción[.] com

usps.paquetes trckpackages[.] com

usps.infortrck[.] com

usps.quicktpos[.] com

usps.postrecepción].] com

usps.revepost[.] com

trackingusps.infortrck[.] com

usps.receivepost[.] com

usps.trckmybusi[.] com

postrecepción[.] com

tackingpos[.] com

usps.trckstamp[.] com

estados Unidos-usps[.] tienda

usps.infortrck[.] com

unlistedstampreceive[.] com

usps.recepción de estampillas[.] com

usps.stamppos[.] com

usps.sellos postales[.] com

usps.trckmypost[.] com

usps.trckintern[.] com

usps.tackingpos[.] com

usps.posinformado[.] com

Como podemos ver en la captura de pantalla a continuación, la consola de herramientas de desarrollador para informedtrck[.] com se queja de que el sitio no puede cargar un Análisis de Google código — UA-80133954-3 - que aparentemente fue rechazado por apuntar a un dominio no válido.

Observe el código resaltado de Google Analytics expuesto por un elemento Javascript defectuoso en el sitio web de phishing. Haga clic para ampliar. Ese código en realidad pertenece al USPS.

El dominio válido para ese código de Google Analytics es el dominio oficial usps.com sitio web. Según dnslytics.com, ese mismo código de análisis ha aparecido en al menos otras seis páginas de phishing de USPS casi idénticas que datan de hace casi tantos años, que incluyen onlineuspsexpress[.] com, que DomainTools.com says se registró en septiembre de 2018 a una persona en Nigeria.

Un dominio diferente con el mismo código de Google Analytics que se registró en 2021 es peraltansepeda[.] com, que archive.org espectáculos estaba ejecutando un conjunto similar de páginas de phishing dirigidas a usuarios de USPS. DomainTools.com indica que el nombre de este sitio web fue registrado por phishers con sede en Indonesia.

DomainTools dice que el dominio de phishing de USPS mencionado anteriormente stamppos[.] com se registró en 2022 a través de Singapur Alibaba.com, pero la ciudad y el estado del solicitante de registro enumerados para ese dominio dice "Georgia, AL", que no es una ubicación real.

Por desgracia, AL realizar una búsqueda de dominios registrados a través de Alibaba para cualquier persona que afirme residir en Georgia, AL revela casi 300 dominios de phishing postales recientes que terminan en ".arriba."Estos dominios son dominios administrativos ocultos por una página de inicio de sesión protegida con contraseña, o lo son .principales clientes de phishing de dominios de USPS, así como servicios postales que sirven a otros países.

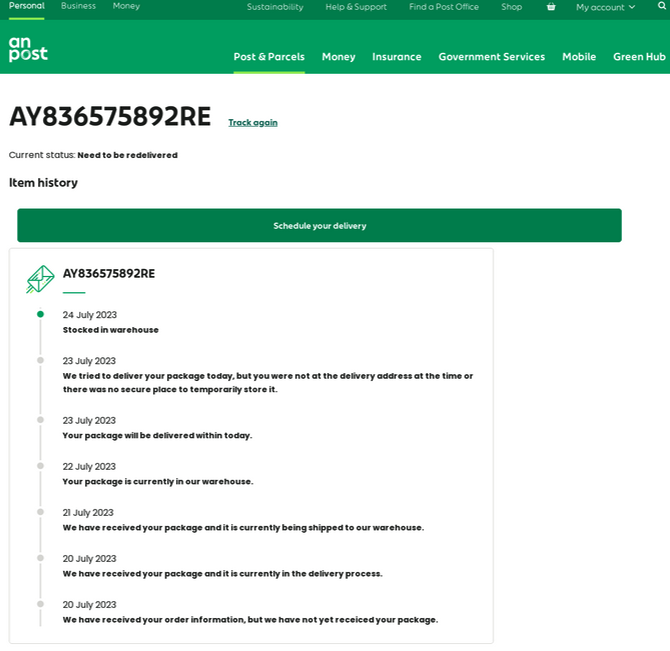

Esas otras naciones incluyen el Correos de Australia, Una Publicación (Irlanda), Correos.es (España), el Correos de Costa Rica, el Correos de Chile, el Servicio Postal Mexicano, Poste Italiane (Italia), PostNL (Países Bajos), PostNord (Dinamarca, Noruega y Suecia), y Posti (Finlandia). Una lista completa de estos dominios está disponible aquí (PDF).

Una página de phishing dirigida a An Post, el proveedor estatal de servicios postales en Irlanda.

Los dominios de Georgia, ALABAMA en Alibaba también abarcan varios sitios falsos que afirman cobrar tarifas de peaje y multas pendientes de los gobiernos de Australia, Nueva Zelanda y Singapur.

Mientras tanto, los investigadores de DomainTools recientemente publicó un informe en una campaña de phishing basada en SMS aparentemente no relacionada pero igualmente extensa dirigida a clientes de USPS que parece ser obra de ciberdelincuentes con sede en Irán.

Los phishers tienden a lanzar una amplia red y, a menudo, falsifican entidades que son ampliamente utilizadas por la población local, y pocas marcas tendrán más alcance doméstico que los servicios de correo nacionales. En junio, el Servicio de Paquetería Unido (UPS) reveló que los estafadores eran abuso de una herramienta de seguimiento de envíos en línea en Canadá para enviar mensajes de phishing SMS altamente dirigidos que falsificaron UPS y otras marcas.

Con la temporada de compras navideñas casi sobre nosotros, ahora es un buen momento para recordar a familiares y amigos el mejor consejo para eludir las estafas de phishing: Evite hacer clic en enlaces o archivos adjuntos que llegan espontáneamente en correos electrónicos, mensajes de texto y otros medios. La mayoría de las estafas de phishing invocan un elemento temporal que advierte de las consecuencias negativas en caso de que no responda o actúe rápidamente.

Si no está seguro de si el mensaje es legítimo, respire hondo y visite el sitio o servicio en cuestión manualmente, idealmente, utilizando un marcador del navegador para evitar posibles sitios de typosquatting.

>>Más