No Dejes Que Los Enlaces De Zoom Zombie Te Arrastren Hacia Abajo

Muchas organizaciones, incluidas algunas empresas de Fortune 500, han expuesto enlaces web que permiten a cualquiera iniciar un Zoom reunión por videoconferencia como empleado válido. Estos enlaces de Zoom específicos de la empresa, que incluyen un número de identificación de usuario permanente y un código de acceso incrustado, pueden funcionar indefinidamente y exponer a los empleados, clientes o socios de una organización a ataques de phishing y otros ataques de ingeniería social.

Imagen: @ Pressmaster en Shutterstock.

Se trata de la ID de reunión personal de Zoom (PMI), que es un número de identificación permanente vinculado a su cuenta de Zoom y sirve como su sala de reuniones personal disponible durante todo el día. La parte de PMI forma parte de cada nueva URL de reunión creada por esa cuenta, como:

zoom.us/j/5551112222

Zoom tiene la opción de incluir un código de acceso cifrado dentro de un enlace de invitación a una reunión, lo que simplifica el proceso para los asistentes al eliminar la necesidad de ingresar manualmente el código de acceso. Siguiendo el ejemplo anterior, un enlace de este tipo podría tener este aspecto:

zoom.us/j/5551112222/pwd=jdjsklskldklsdksdklsdkll

Usar su PMI para organizar nuevas reuniones es conveniente, pero, por supuesto, la conveniencia a menudo se produce a expensas de la seguridad. Debido a que el PMI sigue siendo el mismo para todas las reuniones, cualquier persona con su enlace de PMI puede unirse a cualquier reunión en curso, a menos que haya bloqueado la reunión o activado la función de Sala de espera de Zoom.

Incluir un código de acceso cifrado en el enlace de Zoom definitivamente facilita la unión de los asistentes, pero podría abrir sus reuniones a intrusos no deseados si no se maneja de manera responsable. Particularmente si ese enlace de Zoom está indexado de alguna manera por Google o algún otro motor de búsqueda, que es el caso de miles de organizaciones.

Armado con uno de estos enlaces, un atacante puede invitar a otros utilizando la identidad del empleado autorizado. Y muchas empresas que usan Zoom han facilitado la búsqueda de enlaces de reuniones creados recientemente que incluyen códigos de acceso cifrados, porque tienen subdominios dedicados en Zoom.us.

Usando el mismo método, KrebsOnSecurity también encontró enlaces de reuniones de Zoom que funcionan para la Liga Nacional de Fútbol Americano (NFL), Warner Bros y Uber. Y eso fue a partir de unos pocos minutos de búsqueda. Y para ilustrar la persistencia de algunos de estos enlaces de Zoom, Archive.org dice que varios de los enlaces se crearon por primera vez en 2020 y 2021.

KrebsOnSecurity recibió un consejo sobre las exposiciones de Zoom de Charan Akiri, investigador e ingeniero de seguridad en Reddit. En abril de 2023, este sitio presentó una investigación de Akiri que muestra que muchos sitios web públicos de Salesforce filtraban datos privados, incluidos bancos y organizaciones de atención médica (Akiri dijo que Salesforce también tenía estos enlaces abiertos de reuniones de Zoom antes de notificarlos).

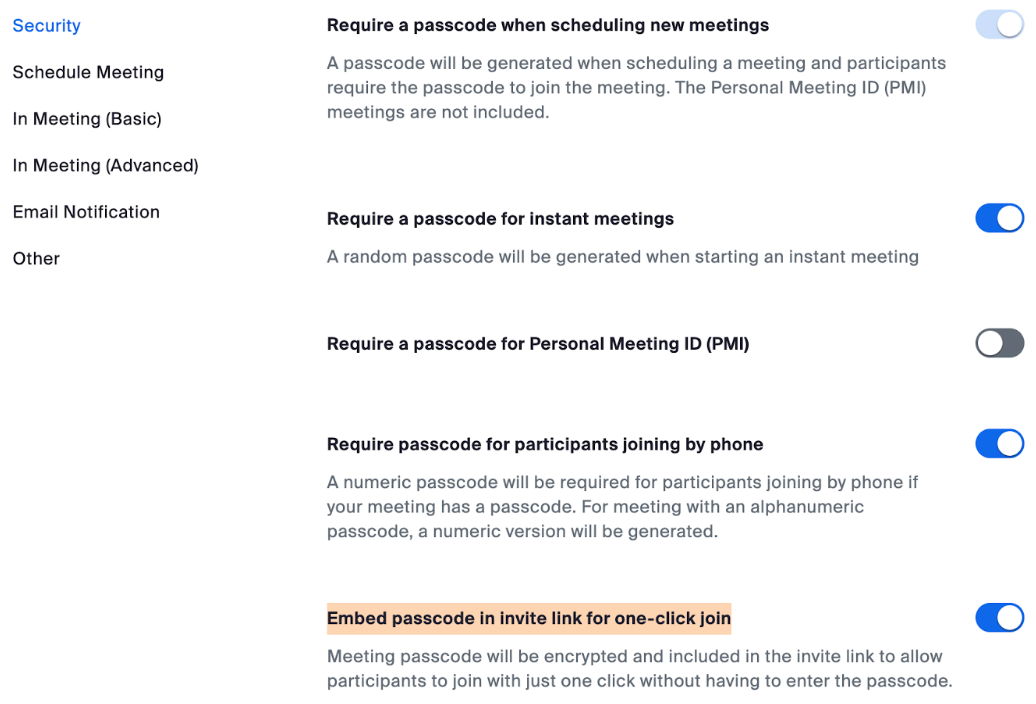

Todos los enlaces de Zoom que exponían las salas de reuniones de trabajo tenían habilitada la opción resaltada.

Charan dijo que el mal uso de los enlaces de PMI, particularmente aquellos con códigos de acceso incrustados, puede dar acceso a personas no autorizadas a las reuniones.

"Estos enlaces de un solo clic, que no están sujetos a vencimiento ni a requisitos de contraseña, pueden ser explotados por atacantes para suplantación de identidad", dijo Charan. "Los atacantes que explotan estas vulnerabilidades pueden hacerse pasar por empresas, iniciando reuniones sin saberlo con los usuarios. Pueden contactar a otros empleados o clientes mientras se hacen pasar por la compañía, obteniendo acceso no autorizado a información confidencial, potencialmente para obtener ganancias financieras, reclutamiento o campañas publicitarias fraudulentas.”

Akiri dijo que creó un programa simple para rastrear la web en busca de enlaces de reuniones de Zoom de diferentes organizaciones, y hasta ahora ha identificado miles de organizaciones con estos enlaces de Zoom zombie perfectamente funcionales.

Según Akiri, aquí hay varios consejos para usar los enlaces de Zoom de manera más segura:

No utilice ID de Reunión Personal ni Reuniones Públicas: Su ID de reunión personal (PMI)es la reunión predeterminada que se inicia cuando inicia una reunión ad hoc. Su PMI no cambia a menos que lo cambie usted mismo, lo que lo hace muy útil si las personas necesitan una forma de comunicarse con usted. Sin embargo, para las reuniones públicas, siempre debe programar nuevas reuniones con ID de reunión generados aleatoriamente. De esta forma, solo los asistentes invitados sabrán cómo unirse a la reunión. También puede desactivar su PMI al iniciar una reunión instantánea en la configuración de su perfil.

Requerir un Código de acceso para Unirse: Puede llevar la seguridad de las reuniones aún más lejos al requerir un código de acceso para unirse a sus reuniones. Esta función se puede aplicar tanto a su ID de reunión personal, de modo que solo aquellos con el código de acceso podrán comunicarse con usted, como a las reuniones recién programadas. Para obtener información sobre todas las formas de agregar un código de acceso para sus reuniones, consulte este artículo de soporte.

Permitir Solo Usuarios Registrados o Verificados por Dominio: Zoom también puede brindarle tranquilidad al permitirle saber exactamente quién asistirá a su reunión. Al programar una reunión, puede requerir que los asistentes se registren con su correo electrónico, nombre y preguntas personalizadas. Incluso puede personalizar su página de registro con un banner y un logotipo. De forma predeterminada, Zoom también restringe a los participantes a aquellos que han iniciado sesión en Zoom, e incluso puede restringirlo a los usuarios de Zoom cuya dirección de correo electrónico utiliza un determinado dominio.

>>Más