¿Quién está detrás del sitio web de Ransomware 8Base?

El sitio web de vergüenza para las víctimas operado por los ciberdelincuentes detrás 8Base - actualmente uno de los grupos de ransomware más activos - hasta el día de hoy estaba filtrando bastante información que el grupo criminal probablemente no tenía la intención de hacer pública. Los datos filtrados sugieren que al menos parte del código del sitio web fue escrito por un programador de 36 años que reside en la capital de Moldavia.

El sitio web de vergüenza de víctimas del grupo de ransomware 8Base en la darknet.

8Base mantiene un sitio web de darknet al que solo se puede acceder a través de Tor, una red global de anonimato disponible gratuitamente. El sitio enumera cientos de organizaciones y empresas víctimas, todas supuestamente víctimas de piratería informática que se negaron a pagar un rescate para evitar que se publicaran sus datos robados.

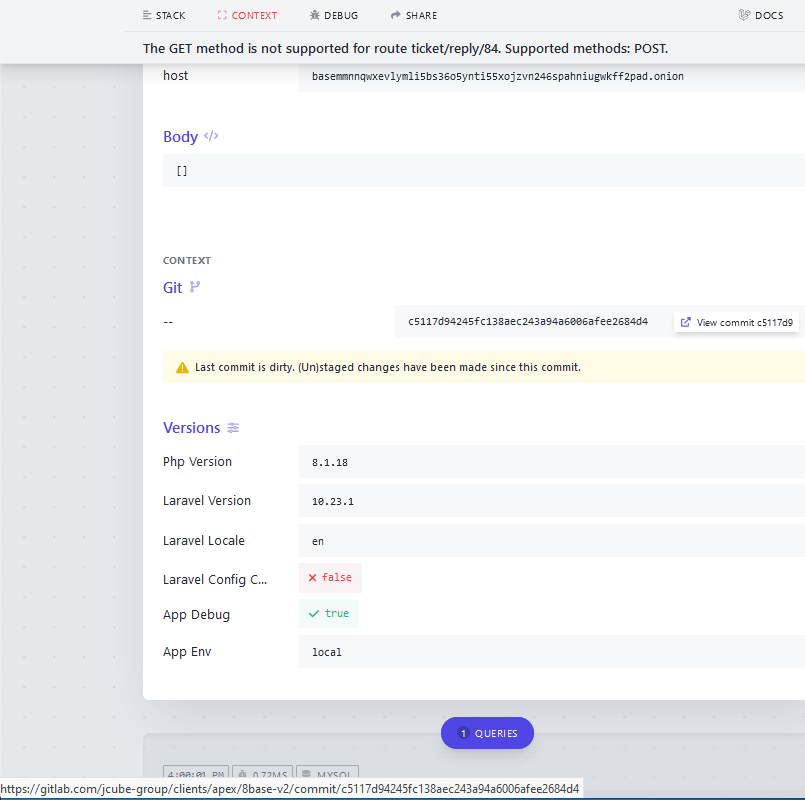

El sitio 8base darknet también tiene una función de chat incorporada, presumiblemente para que las víctimas de 8Base puedan comunicarse y negociar con sus extorsionadores. Esta función de chat, que se ejecuta en el Laravel el marco de trabajo de la aplicación web funciona bien siempre que esté *enviando* información al sitio (es decir, haciendo una solicitud" POST").

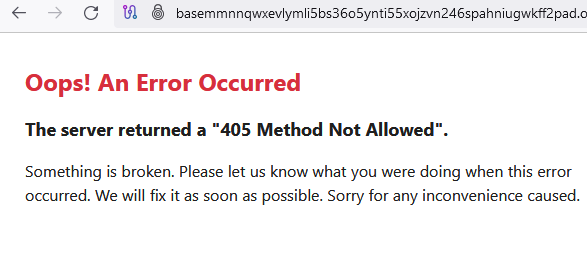

Sin embargo, si uno intentara obtener datos del mismo servicio de chat (es decir, haciendo una solicitud" GET"), el sitio web hasta hace poco generaba un mensaje de error extremadamente detallado:

El mensaje de error detallado cuando uno intenta extraer datos del sitio darknet de 8Base. Observe el enlace en la parte inferior de esta imagen, que se genera cuando se pasa el mouse sobre el mensaje "Ver confirmación" debajo del encabezado" Git".

Esa página de error reveló la verdadera dirección de Internet del servicio oculto de Tor que alberga el sitio web de 8Base: 95.216.51[.] 74, que de acuerdo con DomainTools.com es un servidor en Finlandia que está vinculado al gigante de alojamiento con sede en Alemania Hetzner.

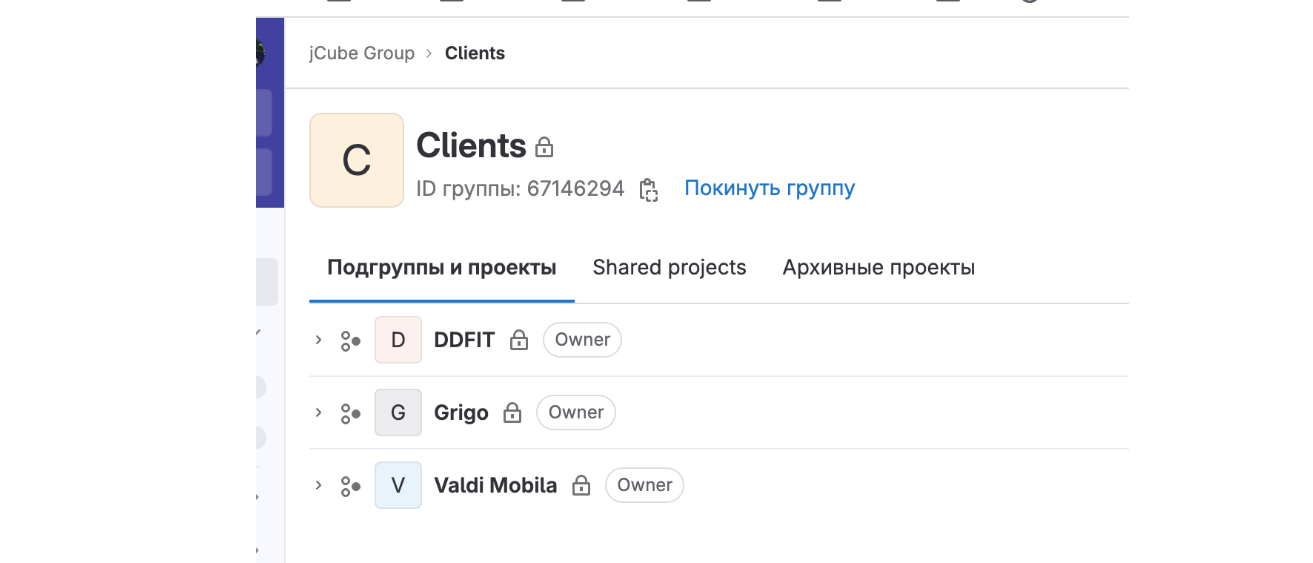

Pero esa no es la parte interesante: Al desplazarse hacia abajo en el largo mensaje de error, podemos ver un enlace a un servidor privado de Gitlab llamado Jcube-group: gitlab[.] com/ jcube-group/ clients/ apex/ 8base-v2. Profundizando en esta cuenta de Gitlab, podemos encontrar algunos puntos de datos curiosos disponibles en el repositorio de código público del Grupo JCube.

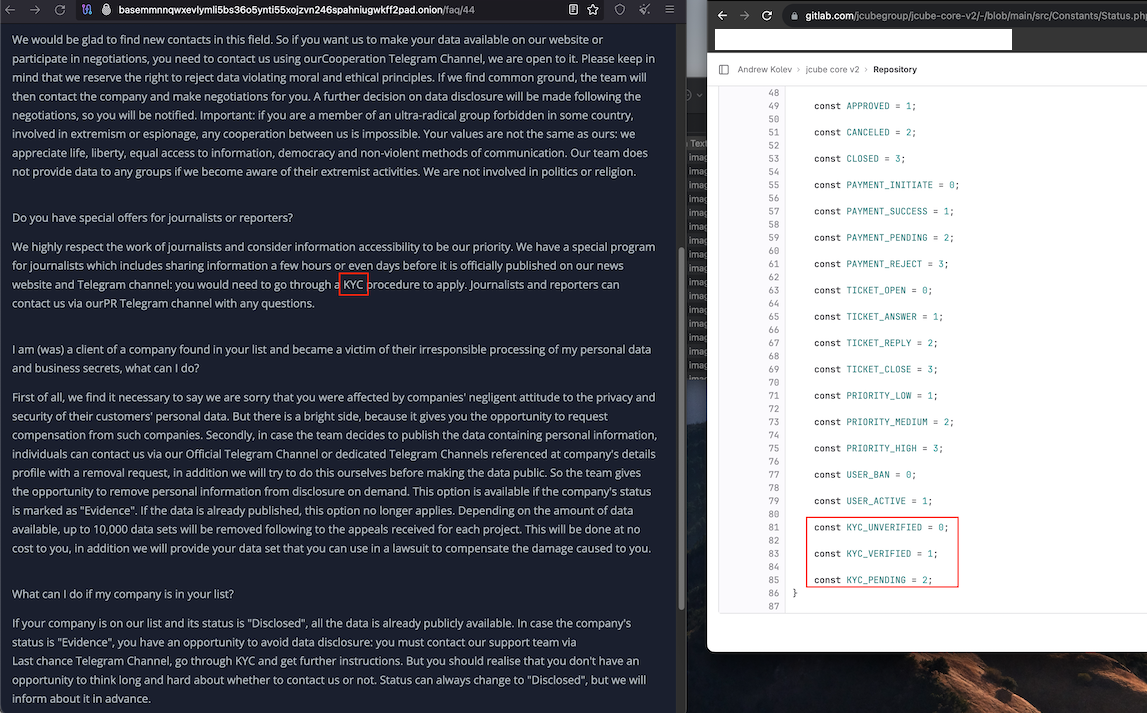

Por ejemplo, este " estado.página" php, que se comprometió con el repositorio Gitlab de JCube Group hace aproximadamente un mes, incluye código que hace varias menciones del término " KYC " (por ejemplo, KYC_UNVERIFIED, KYC_VERIFIED y KYC_PENDING).

Esto es curioso porque una sección de preguntas frecuentes en el sitio 8base darknet incluye una sección sobre "ofertas especiales para periodistas y reporteros", que dice que el grupo criminal está abierto a entrevistas, pero que los periodistas deberán demostrar su identidad antes de que se pueda realizar cualquier entrevista. Las preguntas frecuentes de 8base se refieren a este proceso de investigación como" KYC", que generalmente significa "Conozca a su cliente".”

"Respetamos mucho el trabajo de los periodistas y consideramos que la información es nuestra prioridad", se lee en las preguntas frecuentes de 8Base. "Tenemos un programa especial para periodistas que incluye compartir información unas horas o incluso días antes de que se publique oficialmente en nuestro sitio web de noticias y canal de Telegram:tendría que pasar por un procedimiento KYC para postularse. Los periodistas y reporteros pueden contactarnos a través de nuestro canal de Telegram de relaciones públicas con cualquier pregunta.”

Las preguntas frecuentes de 8Base (izquierda) y el código KYC en la cuenta Gitlab de Kolev (derecha)

El sitio de 8base darknet también tiene una página de inicio de sesión de "administrador" de acceso público, que presenta una imagen de un avión comercial de pasajeros estacionado en lo que parece ser un aeropuerto. Junto a la foto del avión hay un mensaje que dice: "Bienvenido a 8Base. Inicio de sesión de administrador en el panel de control de 8Base.”

La página de inicio de sesión en el sitio web darknet del grupo de ransomware 8Base.

Al hacer clic con el botón derecho en la página de administración de 8Base y seleccionar "Ver código fuente", se produce el código HTML de la página. Ese código es virtualmente idéntico a un "iniciar sesión.blade.página" php eso fue creado y comprometido con el repositorio Gitlab de JCube Group hace aproximadamente tres semanas.

Parece que la persona responsable del código del Grupo JCube es un desarrollador de 36 años de Chisinau, Moldavia, llamado Andrei Kolev. El Sr. Kolev Página de LinkedIn dice que es un desarrollador de pila completa en JCube Group y que actualmente está buscando trabajo. La página de inicio de Jcubegroup[.] com enumera una dirección y un número de teléfono que los registros comerciales de Moldavia confirmar está ligado al Sr. Kolev.

Las publicaciones en la cuenta de Twitter del Sr. Kolev (@andrewkolev) están escritas en ruso y hacen referencia a varios negocios en línea ahora desaparecidos, incluido pluginspro[.] ru.

Contactado para hacer comentarios a través de LinkedIn, Kolev dijo que no tenía idea de por qué el sitio 8base darknet estaba extrayendo código del directorio de "clientes" de su repositorio privado Jcube Group Gitlab, o cómo se incluyó el nombre de 8Base.

"[no tengo] ni idea, no tengo ese proyecto en mi repositorio", explicó Kolev. "Ellos [no son] mis clientes. En realidad, actualmente solo tenemos nuestros propios proyectos.”

Kolev compartió una captura de pantalla de sus proyectos actuales, pero muy rápidamente eliminó la imagen que había compartido. Sin embargo, KrebsOnSecurity capturó una copia antes de que se eliminara:

Una captura de pantalla de los proyectos actuales del Sr. Kolev que borró rápidamente.

A los pocos minutos de explicar por qué me estaba comunicando con el Sr. Kolev y lo guiaba a través del proceso de encontrar esta conexión, se cambió el sitio web de 8Base y ya no apareció el mensaje de error que se vinculaba al repositorio privado de Gitlab del Grupo JCube. En su lugar, al intentar el mismo método "OBTENER" descrito anteriormente, el sitio web de 8Base devolvió una página de error " Método 405 no permitido:

Kolev afirmó que no sabía nada sobre la página de error ahora eliminada en el sitio de 8Base que hacía referencia a su repositorio privado de Gitlab, y dijo que eliminó la captura de pantalla de nuestro chat de LinkedIn porque contenía información privada.

Se sabe que los grupos de ransomware contratan desarrolladores de forma remota para proyectos específicos sin revelar exactamente quiénes son o cómo se pretende utilizar el código del nuevo empleado, y es posible que uno de los clientes del Sr. Pero a pesar de la declaración de 8Base de que están felices de mantener correspondencia con los periodistas, KrebsOnSecurity todavía está esperando una respuesta del grupo a través de su canal de Telegram.

El consejo sobre el sitio web con fugas de 8Base fue proporcionado por un lector que pidió permanecer en el anonimato. Ese lector, un profesional e investigador de seguridad legítimo que va por el mango @ htmalgae en Twitter, dijo que es probable que quien haya desarrollado el sitio web de 8Base lo haya dejado inadvertidamente en "modo de desarrollo", que es lo que causó que el sitio fuera tan detallado con sus mensajes de error.

"Si 8Base estuviera ejecutando la aplicación en modo de producción en lugar de en modo de desarrollo, esta anonimización de Tor nunca habría sido posible", dijo Steve.

Una publicación de blog reciente de VMware llamó al grupo de ransomware 8Base "un gran bateador" que se ha mantenido relativamente desconocido a pesar del aumento masivo de la actividad en el verano de 2023.

"8Base es un grupo de Ransomware que ha estado activo desde marzo de 2022 con un aumento significativo en la actividad en junio de 2023", dijeron los investigadores de VMware escribió. "Describiéndose a sí mismos como 'simples probadores de bolígrafos', su sitio de fugas proporcionó detalles de la víctima a través de las secciones de Preguntas Frecuentes y Reglas, así como múltiples formas de contactarlos. ”

Según VMware, lo que es particularmente interesante sobre el estilo de comunicación de 8Base es el uso de verborrea que es sorprendentemente familiar para otro grupo de ciberdelincuentes conocido: RansomHouse.

"El grupo utiliza cifrado combinado con técnicas de' nombre y vergüenza 'para obligar a sus víctimas a pagar sus rescates", escribieron los investigadores de VMware. "8Base tiene un patrón oportunista de compromiso con víctimas recientes que abarcan diversas industrias. A pesar de la gran cantidad de compromisos, la información sobre identidades, metodología y motivación subyacente detrás de estos incidentes sigue siendo un misterio.”

>>Más