Qui se cache derrière le site Web du Ransomware 8Base?

Le site Web de honte des victimes exploité par les cybercriminels derrière 8Base — actuellement l'un des groupes de ransomwares les plus actifs — divulguait jusqu'à plus tôt aujourd'hui pas mal d'informations que le groupe criminel n'avait probablement pas l'intention de rendre publiques. Les données divulguées suggèrent qu'au moins une partie du code du site Web a été écrite par un programmeur de 36 ans résidant dans la capitale de la Moldavie.

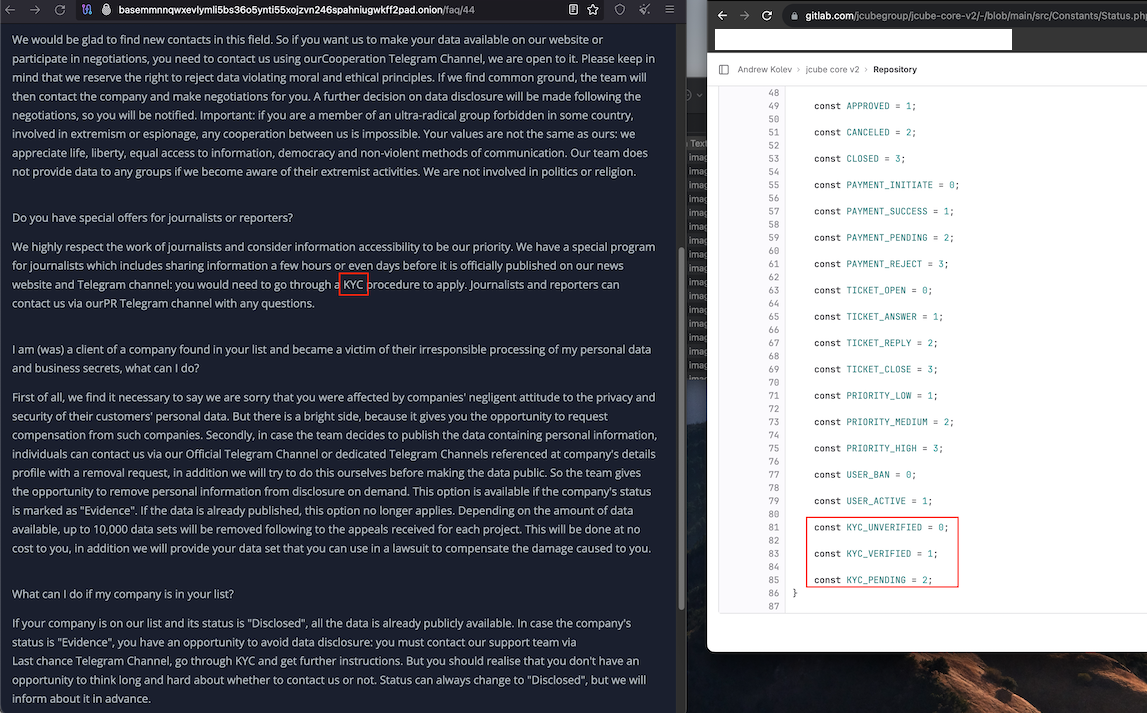

Le site Web de honte des victimes du groupe de ransomwares 8Base sur le darknet.

8Base maintient un site Web darknet accessible uniquement via Tour, un réseau mondial d'anonymat disponible gratuitement. Le site répertorie des centaines d'organisations et d'entreprises victimes — toutes des victimes de piratage qui auraient refusé de payer une rançon pour empêcher la publication de leurs données volées.

Le site 8base darknet dispose également d'une fonction de discussion intégrée, probablement pour que les victimes de 8Base puissent communiquer et négocier avec leurs extorqueurs. Cette fonctionnalité de chat, qui fonctionne sur le Laravel le framework d'application Web fonctionne correctement tant que vous *envoyez* des informations sur le site (c'est-à-dire en faisant une demande “POST”).

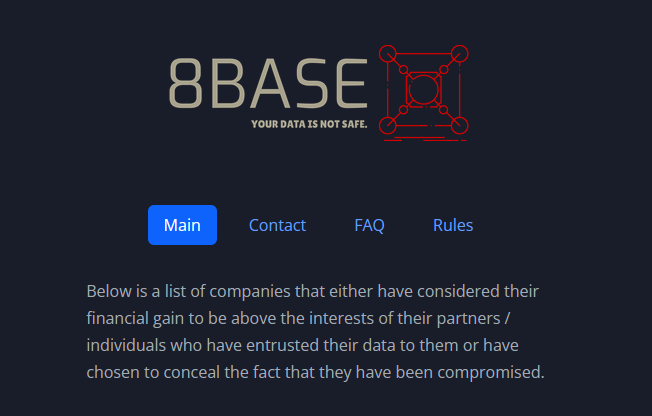

Cependant, si l'on essayait d'extraire des données du même service de discussion (c'est-à-dire en effectuant une demande “GET”), le site Web générait jusqu'à tout récemment un message d'erreur extrêmement détaillé:

Le message d'erreur détaillé lorsque l'on essaie d'extraire des données du site darknet de 8Base. Remarquez le lien en bas de cette image, qui est généré lorsque l'on survole le message “Afficher le commit” sous l'en-tête “Git”.

Cette page d'erreur a révélé la véritable adresse Internet du service caché Tor qui héberge le site Web de 8Base: 95.216.51[.]74, qui selon DomainTools.com est un serveur en Finlande lié au géant de l'hébergement basé en Allemagne Hetzner.

Mais ce n'est pas la partie intéressante: En faisant défiler le long message d'erreur, nous pouvons voir un lien vers un serveur Gitlab privé appelé Jcube-group: gitlab[.] com/ jcube-groupe/ clients/ sommet/ 8base-v2. En creusant plus loin dans ce compte Gitlab, nous pouvons trouver quelques points de données curieux disponibles dans le référentiel de code public du groupe JCube.

Par exemple, ce " statut.page” php", qui a été validé dans le référentiel Gitlab du groupe JCube il y a environ un mois, inclut du code qui mentionne plusieurs fois le terme “KYC” (par exemple KYC_UNVERIFIED, KYC_VERIFIED et KYC_PENDING).

C'est curieux car une FAQ sur le site 8base darknet comprend une section sur les “offres spéciales pour les journalistes et les reporters”, qui indique que le groupe criminel est ouvert aux interviews mais que les journalistes devront prouver leur identité avant qu'une interview puisse avoir lieu. La FAQ de 8base fait référence à ce processus de vérification en tant que “KYC", qui signifie généralement “Connaître votre client".”

“Nous respectons hautement le travail des journalistes et considérons l'information comme notre priorité", lit-on dans la FAQ de 8Base. “Nous avons un programme spécial pour les journalistes qui comprend le partage d'informations quelques heures, voire quelques jours avant qu'elles ne soient officiellement publiées sur notre site d'information et notre chaîne Telegram: vous devrez passer par une procédure KYC pour postuler. Les journalistes et reporters peuvent nous contacter via notre canal de télégramme de relations publiques pour toute question.”

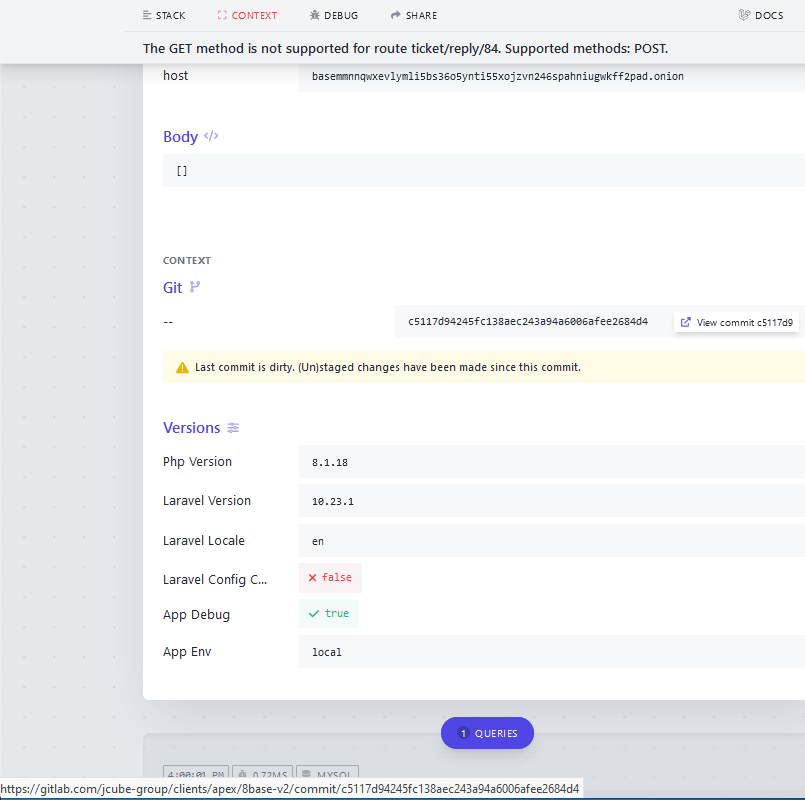

Le site 8base darknet dispose également d'une page de connexion “admin” accessible au public, qui présente l'image d'un avion de ligne commercial garé dans ce qui semble être un aéroport. À côté de la photo de l'avion se trouve un message indiquant “ " Bienvenue sur 8Base. Connexion administrateur au tableau de bord 8Base.”

La page de connexion sur le site Web darknet du groupe de ransomwares 8Base.

Un clic droit sur la page d'administration de 8Base et en sélectionnant "Afficher la source" produit le code HTML de la page. Ce code est pratiquement identique à un "connexion.lame.page” php" cela a été écrit et validé dans le référentiel Gitlab du groupe JCube il y a environ trois semaines.

Il semble que la personne responsable du code du groupe JCube soit un développeur de 36 ans originaire de Chisinau, en Moldavie, nommé Andreï Kolev. Celui de M. Kolev Page LinkedIn il dit qu'il est développeur full-stack chez JCube Group et qu'il cherche actuellement du travail. La page d'accueil de Jcubegroup[.] com répertorie une adresse et un numéro de téléphone que les entreprises moldaves enregistrent confirmer est lié à M. Kolev.

Les messages sur le compte Twitter de M. Kolev (@andrewkolev) sont tous écrits en russe et font référence à plusieurs entreprises en ligne aujourd'hui disparues, y compris pluginspro[.] ru.

Contacté pour commenter via LinkedIn, M. Kolev a déclaré qu'il ne savait pas pourquoi le site darknet 8Base extrayait du code du répertoire “clients” de son référentiel Gitlab privé du groupe JCube, ni comment le nom 8Base était même inclus.

” Je [n'ai] aucune idée, je n'ai pas ce projet dans mon dépôt", a expliqué Kolev. “Ils [ne sont pas] mes clients. En fait, nous n'avons actuellement que nos propres projets.”

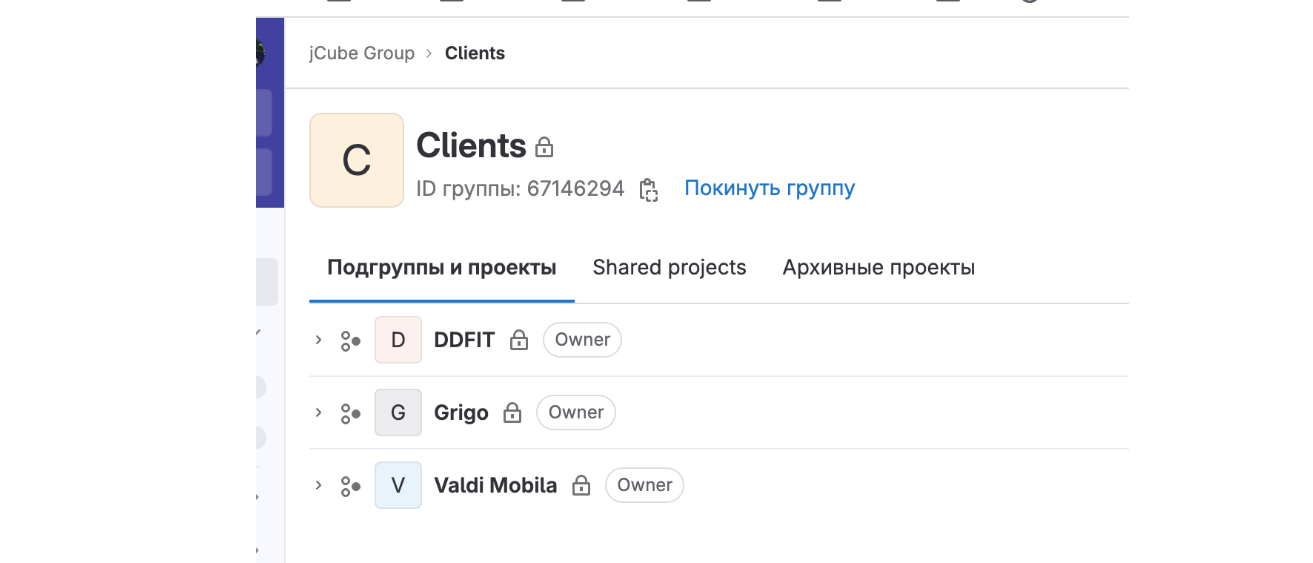

M. Kolev a partagé une capture d'écran de ses projets en cours, mais très rapidement, il a supprimé l'image qu'il avait partagée. Cependant, KrebsOnSecurity en a capturé une copie avant qu'elle ne soit supprimée:

Une capture d'écran des projets actuels de M. Kolev qu'il a rapidement supprimée.

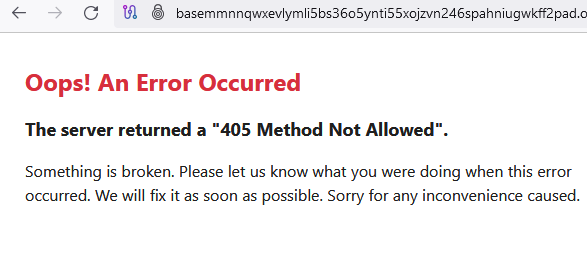

Quelques minutes après avoir expliqué pourquoi j'avais contacté M. Kolev et l'avais guidé tout au long du processus de recherche de cette connexion, le site Web de 8Base a été modifié et le message d'erreur lié au référentiel Gitlab privé du groupe JCube n'apparaissait plus. Au lieu de cela, en essayant la même méthode " GET "décrite ci-dessus, le site Web de 8Base a renvoyé une page d'erreur" Méthode 405 non autorisée:

M. Kolev a affirmé qu'il ne savait rien de la page d'erreur maintenant supprimée sur le site de 8Base qui faisait référence à son référentiel Gitlab privé, et a déclaré qu'il avait supprimé la capture d'écran de notre chat LinkedIn car elle contenait des informations privées.

Les groupes de ransomwares sont connus pour embaucher à distance des développeurs pour des projets spécifiques sans divulguer exactement qui ils sont ni comment le code du nouvel employé est destiné à être utilisé, et il est possible que l'un des clients de M. Kolev ne soit qu'une façade pour 8Base. Mais malgré la déclaration de 8Base selon laquelle ils sont heureux de correspondre avec les journalistes, KrebsOnSecurity attend toujours une réponse du groupe via leur chaîne Telegram.

L'astuce sur le site Web qui fuit de 8Base a été fournie par un lecteur qui a demandé à rester anonyme. Ce lecteur, un professionnel de la sécurité légitime et un chercheur qui passe par la poignée @ algue verte sur Twitter, a déclaré qu'il est probable que celui qui a développé le site Web de 8Base l'a laissé par inadvertance en “mode de développement”, ce qui a rendu le site si verbeux avec ses messages d'erreur.

” Si 8Base exécutait l'application en mode production au lieu du mode développement, cette désanonymisation de Tor n'aurait jamais été possible", a déclaré Steve.

Un récent article de blog de VMware appelé le groupe de ransomwares 8Base “un gros frappeur " qui est resté relativement inconnu malgré le pic massif d'activité de l'été 2023.

"8Base est un groupe de ransomwares actif depuis mars 2022 avec un pic d'activité significatif en juin 2023", chercheurs VMware a écrit. "Se décrivant comme de ‘simples testeurs de stylos’, leur site de fuite a fourni des détails sur les victimes par le biais de Questions fréquemment posées et de sections de Règles, ainsi que de multiples façons de les contacter. ”

Selon VMware, ce qui est particulièrement intéressant dans le style de communication de 8Base, c'est l'utilisation d'un verbiage étonnamment familier à un autre groupe de cybercriminels connu: RansomHouse.

“Le groupe utilise un cryptage associé à des techniques de "nom et honte" pour obliger leurs victimes à payer leurs rançons”, ont écrit les chercheurs de VMware. "8Base a un modèle opportuniste de compromis avec des victimes récentes couvrant divers secteurs. Malgré la grande quantité de compromis, les informations concernant les identités, la méthodologie et la motivation sous-jacente de ces incidents restent encore un mystère.”

>>Plus