Service de vol d'identité Accès revendu aux données USInfoSearch

L'un des vendeurs les plus actifs de numéros de sécurité sociale, d'antécédents et de rapports de solvabilité de la cybercriminalité souterraine a extrait des données de comptes piratés chez le courtier américain de données sur les consommateurs Recherche d'informations utilisateur, KrebsOnSecurity a appris.

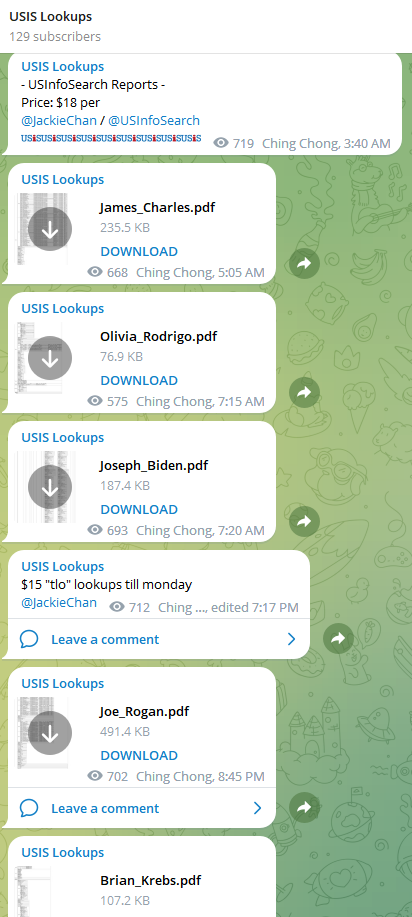

Depuis au moins février 2023, un service annoncé sur Telegram appelé Recherches d'utilisateurs a exploité un bot automatisé qui permet à quiconque de consulter le SSN ou le rapport de fond sur pratiquement n'importe quel Américain. Pour des prix allant de 8 $à 40 and et payables via une monnaie virtuelle, le bot renverra automatiquement des rapports détaillés sur les antécédents des consommateurs en quelques instants.

Depuis au moins février 2023, un service annoncé sur Telegram appelé Recherches d'utilisateurs a exploité un bot automatisé qui permet à quiconque de consulter le SSN ou le rapport de fond sur pratiquement n'importe quel Américain. Pour des prix allant de 8 $à 40 and et payables via une monnaie virtuelle, le bot renverra automatiquement des rapports détaillés sur les antécédents des consommateurs en quelques instants.

USiSLookups est le projet d'un cybercriminel qui utilise les surnoms JackieChan/Informations utiliséesrecherche, et le canal Telegram pour ce service comprend un petit nombre d'exemples de rapports de base, y compris celui de Le Président Joe Biden, et podcasteur Joe Rogan. Les données contenues dans ces rapports comprennent la date de naissance, l'adresse, les adresses précédentes, les numéros de téléphone et les employeurs précédents du sujet, les parents et associés connus et les informations sur le permis de conduire.

Le service de JackieChan abuse du nom et des marques de commerce du courtier de données basé à Columbus, OH Recherche d'informations utilisateur, dont le site Web indique qu'il fournit “des informations sur l'identité et les antécédents pour aider à la gestion des risques, à la prévention de la fraude, à la vérification de l'identité et de l'âge, à éviter le traçage, etc.”

“Nous nous spécialisons dans les données non FCRA provenant de nombreuses sources exclusives pour fournir les informations dont vous avez besoin, quand vous en avez besoin”, explique le site Web de l'entreprise. “Nos services incluent un accès basé sur des API pour ceux qui intègrent des données dans leur produit ou application, ainsi que le traitement en masse et par lots des enregistrements pour convenir à chaque client.”

Par chance, mon rapport a également été répertorié dans la chaîne Telegram pour ce service de fraude d'identité, vraisemblablement comme un teaser pour les futurs clients. Le 19 octobre 2023, KrebsOnSecurity a partagé une copie de ce fichier avec le real USinfoSearch, ainsi qu'une demande d'informations sur la provenance des données.

USinfoSearch a déclaré qu'il enquêterait sur le rapport, qui semble avoir été obtenu au plus tard le 30 juin 2023. Le Nov. 9, 2023, Tout à propos de Scott Hostettler, directeur général de USinfoSearch parent Martin Données LLC a partagé une déclaration écrite au sujet de leur enquête qui suggérait que le service de vol d'identité essayait de faire passer les données des consommateurs de quelqu'un d'autre comme provenant de USinfoSearch:

En ce qui concerne l'incident Telegram, nous comprenons l'importance de protéger les informations sensibles et de maintenir la confiance de nos utilisateurs est notre priorité absolue. Toute allégation selon laquelle nous avons fourni des données à des criminels est en opposition directe avec nos principes fondamentaux et les mesures de protection que nous avons établies et que nous surveillons continuellement pour empêcher toute divulgation non autorisée. Parce que Martin Data a la réputation d'avoir des données de haute qualité, les voleurs peuvent voler des données provenant d'autres sources et ensuite les déguiser en nôtres. Bien que nous mettions en œuvre des mesures de protection appropriées pour garantir que nos données ne sont accessibles que par ceux qui sont légalement autorisés, des parties non autorisées continueront d'essayer d'accéder à nos données. Heureusement, les exigences nécessaires pour réussir notre processus d'accréditation sont difficiles, même pour les entreprises honnêtes établies.

La déclaration d'USinfoSearch n'a répondu à aucune question posée à l'entreprise, par exemple si elle nécessite une authentification multifacteur pour les comptes clients, ou si mon rapport provenait réellement des systèmes d'USinfoSearch.

Après beaucoup de harcèlement, en novembre. 21 Hostettler a reconnu que le service de fraude à l'identité USinfoSearch sur Telegram extrayait en fait des données d'un compte appartenant à un client USinfoSearch approuvé.

“Je sais à 100% que mon entreprise n'a pas donné accès au groupe qui a créé les robots, mais ils ont eu accès à un client”, a déclaré Hostettler à propos du service de fraude d'identité basé sur Telegram. "Je m'excuse pour tout inconvénient que cela a causé.”

Hostettler a déclaré que USinfoSearch examine fortement tous les nouveaux clients potentiels, et que tous les utilisateurs sont tenus de se soumettre à une vérification des antécédents et de fournir certains documents. Malgré cela, a-t-il déclaré, plusieurs fraudeurs se présentent chaque mois comme des propriétaires d'entreprise crédibles ou des cadres supérieurs au cours du processus d'accréditation, complétant la demande et fournissant la documentation nécessaire pour ouvrir un nouveau compte.

” Le niveau de compétence et de savoir-faire démontré dans la création de ces documents justificatifs est incroyable", a déclaré Hostettler. “Les nombreuses licences fournies semblent être des répliques exactes du document original. Heureusement, j'ai découvert plusieurs méthodes de vérification qui ne reposent pas uniquement sur ces documents pour attraper les fraudeurs.”

” Ces gens sont implacables et ils agissent sans se soucier des conséquences", a poursuivi Hostettler. "Après que je leur ai refusé l'accès, ils nous contacteront à nouveau dans la semaine en utilisant les mêmes informations d'identification. Dans le passé, j'ai informé à la fois la personne dont l'identité est utilisée frauduleusement et la police locale. Les deux hésitent à agir parce que rien ne peut être fait au délinquant s'ils ne sont pas appréhendés. C'est là que le plus d'attention est nécessaire.”

LE DÉLICE DE SIM SWAPPER

JackieChan est le plus actif sur les chaînes Telegram axées sur “Échange de carte SIM, "ce qui implique de corrompre ou de tromper les employés de la compagnie de téléphonie mobile rediriger le numéro de téléphone d'une cible vers un appareil contrôlé par les attaquants. L'échange de carte SIM permet aux escrocs d'intercepter temporairement les messages texte et les appels téléphoniques de la cible, y compris tous les liens ou codes à usage unique pour l'authentification qui sont livrés par SMS.

Joint sur Telegram, JackieChan a déclaré que la plupart de ses clients venaient du monde de l'échange de cartes SIM criminelles et que la majeure partie de ses clients utilisaient son service via une interface de programmation d'applications (API) qui permet aux clients d'intégrer le service de recherche à d'autres services, bases de données ou applications basés sur le Web.

” Les canaux Sim sont ceux où je reçois la plupart de mes clients", a déclaré JackieChan à KrebsOnSecurity. “Je fais en moyenne environ 100 recherches par jour sur le bot [Telegram] et environ 400 par jour sur l'API.”

JackieChan affirme que son bot USinfoSearch sur Telegram abuse des informations d'identification volées nécessaires pour accéder à une API utilisée par le vrai USinfoSearch, et que son service était alimenté par des informations d'identification de compte USinfoSearch volées par un logiciel malveillant lié à un botnet qu'il prétend avoir exploité pendant un certain temps.

Ce n'est pas la première fois que USinfoSearch a des problèmes avec des voleurs d'identité se faisant passer pour des clients légitimes. En 2013, KrebsOnSecurity a annoncé qu'un service de fraude d'identité dans le métro s'appelait “SuperGet[.] infos” était revendre l'accès aux données personnelles et financières de plus de 200 millions d'Américains cela a été obtenu via le bureau de crédit des trois grands Experian.

Les données sur les consommateurs revendues par Superget n'ont pas été obtenues directement auprès d'Experian, mais plutôt via USinfoSearch. À l'époque, USinfoSearch avait un accord contractuel avec une société californienne nommée Entreprises Judiciaires, par lequel les clients de Court Ventures avaient accès aux données USinfoSearch, et vice versa.

Lorsque Court Ventures a été acheté par Experian en 2012, le propriétaire de SuperGet-un pirate informatique vietnamien nommé L'Ong Hieu Minh qui avait usurpé l'identité d'un détective privé américain — bénéficiait de droits acquis en tant que client. Les Services Secrets américains agent qui a supervisé la capture, l'extradition, les poursuites et la réhabilitation des ONG dit à KrebsOnSecurity il ne connaît aucun autre cybercriminel qui a causé plus de dommages financiers matériels à plus d'Américains que les ONG.

VRAIE POLICE, FAUX EDR

JackieChan vend également l'accès à des comptes de messagerie piratés appartenant à des membres des forces de l'ordre aux États-Unis et à l'étranger. Les courriels piratés des services de police peuvent être utiles pour les voleurs d'identité qui tentent de se faire passer pour des responsables de l'application des lois qui souhaitent acheter des données sur les consommateurs à partir de plateformes comme USinfoSearch. D'où la bataille continue de M. Hostettler avec les fraudeurs cherchant à accéder au service de son entreprise.

Ces informations d'identification de la police sont principalement commercialisées auprès des criminels qui cherchent demandes de Données d'Urgence Frauduleuses,"dans lequel les escrocs utilisent des comptes de messagerie compromis du gouvernement et des services de police pour obtenir rapidement les données des comptes clients des fournisseurs de téléphonie mobile, des FAI et des sociétés de médias sociaux.

Normalement, ces entreprises exigeront des responsables de l'application de la loi qu'ils fournissent une assignation à comparaître avant de remettre les dossiers des clients ou des utilisateurs. Mais les EDR permettent à la police de contourner ce processus en attestant que les informations recherchées sont liées à une question urgente de vie ou de mort, comme un suicide imminent ou une attaque terroriste.

En réponse à une augmentation alarmante du volume d'EDR frauduleux, de nombreux fournisseurs de services ont choisi d'exiger que tous les EDR soient traités par un service appelé Kodex, qui cherche à filtrer les EDR en fonction de la réputation de l'entité chargée de l'application de la loi demandant les informations et d'autres attributs du demandeur.

Par exemple, si vous souhaitez envoyer un EDR à Coinbase ou Twilio, vous devrez d'abord avoir des informations d'identification valides pour les forces de l'ordre et créer un compte sur le portail en ligne Kodex de ces sociétés. Cependant, Kodex peut toujours limiter ou bloquer les demandes de n'importe quel compte si elles déclenchent certains drapeaux rouges.

Au sein de leurs propres portails Kodex distincts, Twilio ne peut pas voir les demandes soumises à Coinbase, ou vice versa. Mais chacun peut voir si une entité chargée de l'application de la loi ou une personne liée à l'une de ses propres demandes a déjà soumis une demande à un autre client Kodex, puis approfondir d'autres données sur l'expéditeur, telles que l'adresse Internet ou les adresses Internet utilisées et l'âge de l'adresse e-mail du demandeur.

En août, JackieChan annonçait la vente d'un compte Kodex fonctionnel sur les chaînes de cybercriminalité, y compris des captures d'écran expurgées du tableau de bord du compte Kodex comme preuve d'accès.

Cofondateur de Kodex Matt Donahue a écrit: a déclaré à KrebsOnSecurity que son entreprise avait immédiatement détecté que l'adresse e-mail des forces de l'ordre utilisée pour créer le compte Kodex illustré dans l'annonce de JackieChan avait probablement été volée à un policier en Inde. Un gros tuyau, a déclaré Donahue, était que la personne créant le compte l'avait fait en utilisant une adresse Internet au Brésil.

” Il y a beaucoup de frictions que nous pouvons mettre sur le chemin des acteurs illégitimes", a déclaré Donahue. “Nous ne laissons pas les gens utiliser les VPN. Dans ce cas, nous les avons laissés entrer pour les honeypot, et c'est ainsi qu'ils ont obtenu cette capture d'écran. Mais rien n'était autorisé à être transmis à partir de ce compte.”

Des quantités massives de données sur vous et votre historique personnel sont disponibles auprès d'USinfoSearch et de dizaines d'autres courtiers en données qui acquièrent et vendent des données “non FCRA”, c'est-à — dire des données sur les consommateurs qui ne peuvent pas être utilisées pour déterminer son éligibilité au crédit, à l'assurance ou à l'emploi.

Toute personne qui travaille dans ou à proximité des forces de l'ordre est éligible pour demander l'accès à ces courtiers en données, qui se commercialisent souvent auprès des services de police et pour “ignorer les traceurs”, essentiellement des chasseurs de primes embauchés pour localiser d'autres personnes dans la vraie vie — souvent pour le compte de agents de recouvrement, de serveurs de traitement ou

Il existe des dizaines de milliers de juridictions de police dans le monde, dont environ 18 000 rien qu'aux États-Unis. Et la dure réalité est que tout ce qu'il faut aux pirates pour demander l'accès aux courtiers en données (et abuser du processus EDR) est un accès illicite à un seul compte de messagerie de la police.

Le problème est que les informations d'identification compromises des comptes de messagerie des forces de l'ordre apparaissent à la vente avec une fréquence alarmante sur les canaux Telegram où résident JackieChan et leurs nombreux clients. En effet, Donahue a déclaré que Kodex avait jusqu'à présent identifié cette année de fausses tentatives d'EDR provenant de comptes de messagerie compromis pour les services de police en Inde, en Italie, en Thaïlande et en Turquie.

>>Plus