Portail d'Assistance Juniper Informations sur l'Appareil du Client Exposées

Jusqu'à plus tôt cette semaine, le site Web d'assistance pour les fournisseurs d'équipements réseau Réseaux Juniper exposait des informations potentiellement sensibles liées aux produits des clients, y compris les appareils achetés par les clients, ainsi que l'état de la garantie de chaque produit, les contrats de service et les numéros de série. Juniper a déclaré qu'il avait depuis résolu le problème et que l'exposition accidentelle des données résultait d'une récente mise à niveau de son portail d'assistance.

Sunnyvale, Californie. Juniper Networks fabrique des routeurs et des commutateurs Internet puissants, et ses produits sont utilisés dans certaines des plus grandes organisations du monde. Plus tôt cette semaine, KrebsOnSecurity a entendu un lecteur responsable de la gestion de plusieurs appareils Juniper, qui a découvert qu'il pouvait utiliser le portail d'assistance client de Juniper pour trouver des informations sur les appareils et les contrats d'assistance pour d'autres clients Juniper.

Logan George est un stagiaire de 17 ans travaillant pour une organisation qui utilise des produits Juniper. S'exprimant à condition que son employeur ne soit pas nommé, George a déclaré qu'il avait découvert l'exposition des données plus tôt cette semaine par accident en recherchant des informations d'assistance sur un produit Juniper particulier.

George a découvert qu'après s'être connecté avec un compte client régulier, le site Web d'assistance de Juniper lui permettait de répertorier des informations détaillées sur pratiquement tous les appareils Juniper achetés par d'autres clients. Recherche sur Amazon.com dans le portail Juniper, par exemple, renvoyé des dizaines de milliers d'enregistrements. Chaque enregistrement comprenait le modèle et le numéro de série de l'appareil, l'emplacement approximatif où il est installé, ainsi que l'état de l'appareil et les informations de contrat de support associées.

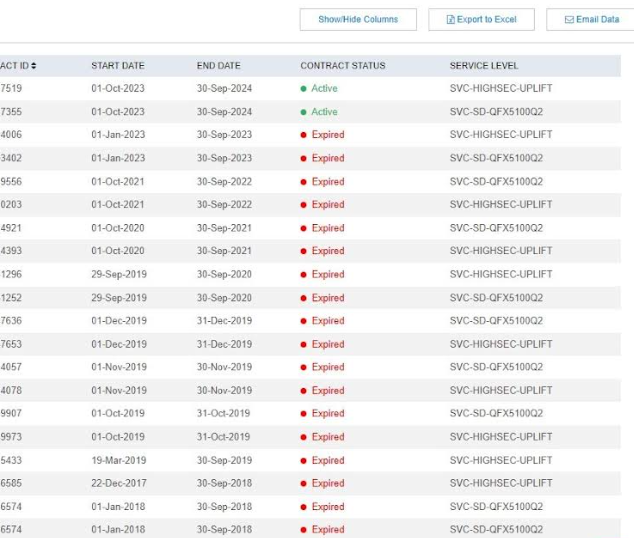

Informations exposées par le portail d'assistance Juniper. Les colonnes non illustrées incluent le Numéro de série, le Numéro de référence du Support logiciel, le Produit, la Date d'expiration de la Garantie et l'IDENTIFIANT du Contrat.

George a déclaré que les informations sur le contrat de support exposées sont potentiellement sensibles car elles indiquent quels produits Juniper sont les plus susceptibles de manquer de mises à jour de sécurité critiques.

” Si vous n'avez pas de contrat de support, vous ne recevez pas de mises à jour, c'est aussi simple que cela", a déclaré George. "En utilisant les numéros de série, j'ai pu voir quels produits ne sont pas sous contrat de support. Et ensuite, je pouvais préciser où chaque appareil était envoyé via leur système de suivi des numéros de série, et potentiellement voir tout ce qui était envoyé au même endroit. De nombreuses entreprises ne mettent pas à jour leurs commutateurs très souvent, et savoir ce qu'elles utilisent permet à quelqu'un de savoir quels vecteurs d'attaque sont possibles.”

Dans une déclaration écrite, Juniper a déclaré que l'exposition des données était le résultat d'une récente mise à niveau de son portail d'assistance.

“Nous avons été mis au courant d'un problème involontaire qui permettait aux utilisateurs enregistrés de notre système d'accéder à des numéros de série qui n'étaient pas associés à leur compte”, indique le communiqué. "Nous avons agi rapidement pour résoudre ce problème et n'avons aucune raison de croire pour le moment que des données client identifiables ou personnelles ont été exposées de quelque manière que ce soit. Nous prenons ces questions au sérieux et utilisons toujours ces expériences pour éviter d'autres incidents similaires. Nous travaillons activement à déterminer la cause profonde de ce défaut et remercions le chercheur d'avoir porté cela à notre attention.”

La société n'a pas encore répondu aux demandes d'informations sur la date exacte à laquelle ces droits d'utilisateur trop permissifs ont été introduits. Cependant, les changements peuvent remonter à septembre 2023, lorsque Juniper annoncé il avait reconstruit son portail de support client.

George a déclaré à KrebsOnSecurity que le back-end du site Web d'assistance de Juniper semble être pris en charge par Force de Vente, et que Juniper n'avait probablement pas les autorisations utilisateur appropriées établies sur ses actifs Salesforce. En avril 2023, KrebsOnSecurity recherches publiées montrant qu'un nombre choquant d'organisations — y compris des banques, des prestataires de soins de santé et des gouvernements étatiques et locaux — divulguaient des données privées et sensibles grâce à des installations Salesforce mal configurées.

Nicholas Tisserand, chercheur à l'Université de Californie, à l'Institut international d'informatique de Berkeley (ICSI) et chargé de cours à l'UC Davis, a déclaré que la complexité des portails de support technique modernes laisse beaucoup de place à l'erreur.

“Cela rappelle à quel point il est difficile de créer ces grands systèmes comme des portails de support, où vous devez être en mesure de gérer des millions d'utilisateurs avec des rôles d'accès distincts”, a déclaré Weaver. "Une petite erreur là-bas peut produire des résultats hilarants.”

Le mois dernier, fabricant d'ordinateurs Entreprise de Hewlett Packard annoncé il achèterait Juniper Networks pour 14 milliards de dollars, apparemment pour aider à renforcer les offres d'intelligence artificielle de l'entreprise technologique vieille de 100 ans.

Mise à jour, 11h01 HE:Une version antérieure de cette histoire citait George disant qu'il était en mesure de voir des informations de soutien pour le département américain de la Défense. George a depuis précisé que même si un bloc d'enregistrements d'appareils qu'il a trouvés était étiqueté “ministère de la Défense”, cet enregistrement semble appartenir à un autre pays.

>>Plus